Postato da: Cynthia Harvey

Data di pubblicazione: 3 dicembre 2009

Traduzione: N. Romodanov

Data della traduzione: dicembre 2009

In genere, tali elenchi di programmi open source iniziano con le statistiche o con uno sguardo generale alle attuali tendenze dell'open source. Questo elenco inizia con una storia su un evento specifico.

Uso un'unità flash USB per memorizzare un backup dei miei programmi finanziari e sulla stessa unità flash USB conservo copie delle nostre dichiarazioni dei redditi. Sebbene i file siano protetti da password, non li crittografo mai, perché non lascio mai l'unità flash a casa e certamente non viviamo in un luogo con un alto tasso di criminalità.

Una volta, mio \u200b\u200bpadre stava cercando un'unità flash per portare i file alla scuola dove insegna. E, come probabilmente hai indovinato, ha preso per questo una chiavetta USB con le nostre informazioni finanziarie. E, come probabilmente hai anche indovinato, qualcuno della classe ha rubato il suo computer insieme a un'unità flash USB. Di conseguenza, ho trascorso molto tempo a cambiare i nostri conti bancari, a controllare i nostri rapporti di credito e a proteggerci da possibili frodi.

Per aiutarti a evitare gli errori che ho commesso, abbiamo messo insieme un elenco di 51 applicazioni open source che ti aiuteranno a proteggere i tuoi dati personali. Alcuni di essi appartengono a categorie tradizionali di programmi di sicurezza, come programmi antispam e antivirus, nonché firewall. Altri, come browser, client di posta elettronica, programmi PDF, sono inclusi in questo elenco perché hanno funzionalità di crittografia o altri relativi alla sicurezza che ti aiuteranno a proteggerti dai problemi.

Probabilmente non tutti avranno bisogno di tutti questi programmi, ma l'elenco dovrebbe essere sufficientemente completo in modo da poter colmare qualsiasi lacuna nel sistema.

Programmi di protezione dallo spam

1. SpamAssassin

Il noto "filtro di protezione dallo spam open source n. 1", il pacchetto SpamAssassin utilizza diverse funzionalità di identificazione dello spam, tra cui il controllo delle intestazioni, il controllo delle frasi nel corpo del messaggio, il filtro bayesiano, le liste in bianco e nero e altro ancora. Il pacchetto può essere usato da solo, ma può anche essere usato come parte di una serie di altre applicazioni commerciali e di codice sorgente. Sistema operativo: indipendente dal sistema operativo.

2.

Si afferma modestamente che questo pacchetto è "la migliore arma antispam mai conosciuta al mondo". ASSP è l'acronimo di Anti-Spam Proxy SMTP (Anti-Spam Proxy Filter SMTP). Ne ha un bel po ': inizia prima e fa il suo lavoro, non richiede sforzi di supporto e il wiki fornisce istruzioni dettagliate per aiutarti a configurarlo in modo che funzioni per te. Sistema operativo: Windows, Linux, OS X.

3. Spamato

È disponibile come modulo aggiuntivo per Outlook, come estensione per Thunderbird o come filtro proxy autonomo. Spamato utilizza molti filtri per separare lo spam dalle e-mail che contano per te. A differenza di altri strumenti anti-spam, questa applicazione ti mostra perché considera un messaggio particolare come spam, questo ti aiuterà a configurare correttamente il filtro. Sistema operativo: Windows, Linux, OS X.

Programmi protetti da spyware

4.

Il pacchetto Nixory eseguirà rapidamente la scansione del sistema e rimuoverà eventuali cookie spia da Firefox. A differenza di altre applicazioni simili, è possibile utilizzare il pacchetto Nixory contemporaneamente con altri antivirus e non interferirà con il funzionamento di quest'ultimo. Sistema operativo: Windows, Linux, OS X.

Programmi di protezione da virus e malware

5. ClamAV

Uno dei noti progetti di supporto alla sicurezza open source, il pacchetto ClamAV analizza le e-mail sui sistemi Unix alla ricerca di virus e malware. I proprietari del progetto aggiornano il database antivirus più volte al giorno per garantire la costante rilevanza del programma. Sistema operativo: Linux.

6. ClamWin

Basato sul noto motore ClamAV, il pacchetto ClamWin si integra con Microsoft Outlook ed Esplora risorse per scansionare i file alla ricerca di virus e altri programmi dannosi. È possibile configurare questo pacchetto per scaricare automaticamente il database antivirus aggiornato e impostare una pianificazione per la scansione del sistema. Tuttavia, a differenza di altri prodotti commerciali, il pacchetto non include uno scanner in tempo reale che controlla i file ricevuti via e-mail. Sarà necessario salvare i file, quindi fare clic con il tasto destro per verificare la presenza di virus. Sistema operativo: Windows.

7.

Come prevedibile, questa è un'altra interfaccia per ClamAV, attualmente solo per Linux. Sistema operativo: Linux.

8. Moon Secure

Questa applicazione utilizza anche il motore Clam AV (anche se gli sviluppatori affermano di lavorare sul proprio motore), ma sono disponibili un'interfaccia diversa e alcune altre funzionalità. Sistema operativo: Windows.

Software di backup

9. Amanda

Oggi, proteggendo oltre mezzo milione di computer, Amanda è uno dei software open source più popolari (se non il più popolare) per il backup e il ripristino dei dati. Sistema operativo: Windows, Linux, OS X.

10.

Il pacchetto è flessibile e semplice: Areca Backup semplifica l'archiviazione dei file e consente di lavorare con questi file archiviati (visualizzare i contenuti, unirli, tenere traccia delle versioni, ecc.). Il pacchetto consente inoltre agli utenti di crittografare i file di archivio utilizzando algoritmi di crittografia avanzata. Sistema operativo: Windows, Linux.

11. Bacula

Sebbene questo pacchetto fosse originariamente destinato ad aziende e utenti con reti di grandi dimensioni, Bacula può essere utilizzato anche per i backup su piccole reti domestiche o su sistemi separati. Questo è un ottimo programma (una delle applicazioni open source più popolari per le aziende), ma devi essere tecnicamente esperto per utilizzare questo pacchetto. Sistema operativo: Windows, Linux, OS X.

Browser open source

12. Firefox

Secondo uno studio indipendente citato sul sito Web di Firefox, gli utenti di Internet Explorer sono preoccupati in 98 casi su 100, mentre gli utenti di Firefox sono preoccupati solo in 2 casi. Oltre a fornire una maggiore sicurezza, Firefox funziona anche molto rapidamente ed è estremamente personalizzabile. Sistema operativo: Windows, Linux, OS X.

13. Pacchetto Tor Browser

Se sei veramente paranoico sui tuoi dati personali o hai altri motivi per lavorare in modo anonimo su Internet, per garantire una protezione estremamente affidabile devi installare il kit Tor che funziona insieme al tuo browser. Quando funziona, nessuno sarà in grado di scoprire quali siti hai visitato, i siti non verranno visualizzati nelle impostazioni locali e sarai in grado di accedere ai siti bloccati da uno speciale software di filtraggio. È inoltre possibile installare questo kit su un'unità flash USB e trasferirlo da un computer all'altro. Sistema operativo: Windows.

14.

Per gli utenti Linux, questa shell consente di navigare in Internet in modo anonimo, inviare messaggi istantanei, inviare e-mail e molto altro. Sistema operativo: Linux.

Programmi - archivi open source

15. 7-zip

Il pacchetto 7-zip offre un tasso di compressione più elevato rispetto ad altri programmi e supporta molti formati di file. Tuttavia, per sfruttare il potente algoritmo di crittografia AES-256, è necessario creare file 7z o zip. Sistema operativo: Windows, Linux, OS X.

16.

Una delle utility di compressione più flessibili disponibili. PeaZip attualmente supporta circa 90 diversi formati di archiviazione dei file. Supporta anche molti standard di crittografia e consente persino di utilizzare l'autenticazione a due livelli per la massima sicurezza. Sistema operativo: Windows, Linux, OS X.

17. Archiviatore KGB

Uno dei grandi vantaggi dell'utilizzo di questa utility di compressione è che crittografa automaticamente i file utilizzando l'algoritmo di crittografia AES-256. Supporta anche molti formati di file e nove lingue diverse (ma non il russo, che sembra errato per un'applicazione chiamata KGB). Sistema operativo: Windows.

Programmi affidabili di distruzione dei dati

18. Darik "Boot and Nuke

Conosciuto anche come "DBAN", il pacchetto Boot e Nuke di Darik consente di creare un disco di avvio (su CD, su DVD, su un'unità flash USB o anche su un disco floppy), con il quale è possibile cancellare completamente tutti i dispositivi disco presenti nel sistema. Questo è un ottimo strumento nel caso in cui si desideri eliminare il vecchio computer, ma è utile anche nel caso in cui sia necessario eliminare solo pochi file Sistema operativo: indipendente dal sistema operativo.

19. Gomma

Se devi eliminare solo alcuni file, ad esempio le dichiarazioni finanziarie o fiscali o eventuali offerte promozionali ricevute dai siti, Eraser è il tuo strumento. Farà riscrivere più volte al posto dei file eliminati, rendendo impossibile ripristinare i file "cancellati". Sistema operativo: Windows.

20.

Come il pacchetto Eraser, il pacchetto BleachBit può cancellare completamente i file, eliminare le voci della cronologia (cronologia di navigazione) e i cookie nel browser, ripulire lo spam da oltre 50 applicazioni e molto altro. Sistema operativo: Windows, Linux.

Client di posta elettronica open source

21. Thunderbird

Questo client di posta elettronica di Mozilla (sviluppatore di Firefox) ha funzionalità integrate di crittografia, anti-spam e anti-phishing. Ti proteggerà anche bloccando la visualizzazione delle immagini in lettere e ti avviserà se è necessario un aggiornamento. Sistema operativo: Windows, Linux, OS X.

22.

Devi inviare una lettera segreta? Nel caso in cui tu conosca l'indirizzo del tuo server SMTP, il pacchetto Zmail ti permetterà di inviare messaggi di posta anonima Sistema operativo: indipendente dal sistema operativo.

Software di crittografia

23. AxCrypt

Con oltre 1,5 milioni di utenti registrati, AxCrypt è diventata una delle applicazioni di crittografia open source più popolari. Si integra perfettamente con Windows: basta fare clic destro e crittografare. Sistema operativo: Windows.

24. TrueCrypt

Oltre 12 milioni di download: TrueCrypt è un modo molto popolare per proteggere i tuoi file. Mentre AxCrypt è progettato per crittografare singoli file, TrueCrypt semplifica la crittografia di intere partizioni o unità del disco (inclusi i dispositivi USB). Sistema operativo: Windows, Linux, OS X.

25. Gnu Privacy Guard

Conosciuto anche come "GPG", il pacchetto Gnu Privacy Guard consente di crittografare i documenti e firmarli digitalmente prima di inviarli. Questo strumento funziona dalla riga di comando, ma il sito Web contiene collegamenti a numerose interfacce grafiche per questo strumento. Sistema operativo: Windows, Linux, OS X.

Programmi di trasferimento file

26. FileZilla

FileZilla supporta FTP standard e FTPS e SFTP più robusti. Sebbene la versione del client dovrebbe funzionare con qualsiasi sistema operativo, la versione del server funziona solo su macchine Windows. Sistema operativo: Windows, Linux, OS X.

27. WinSCP

Uno strumento di trasferimento file solo per Windows che ha vinto un sacco di premi, supporta FTP, SFTP e il vecchio SCP. Si noti che questa è solo un'applicazione client, ad es. puoi usarlo per scaricare file da siti, ma non puoi usarlo per configurare il tuo server FTP. Sistema operativo: Windows.

Programmi di condivisione file

28.

Mentre la maggior parte delle reti di condivisione di file sono progettate per aiutare gli utenti a eludere le leggi sul copyright, il pacchetto Waste, almeno come affermato dagli sviluppatori, è progettato per i cittadini rispettosi della legge. Con esso, piccoli gruppi di utenti (10-50 nodi) possono creare congiuntamente chat e utilizzare i dati in modo sicuro e il sistema sarà chiuso per l'accesso da parte di utenti non autorizzati. Sistema operativo: Windows, Linux, OS X.

Firewall open source

29. Firestarter

A differenza della maggior parte dei firewall open source, Firestarter può proteggere sia un singolo computer che una rete. Ancora più importante, molto probabilmente sarai in grado di installarlo ed eseguirlo in un paio di minuti. Sistema operativo: Linux.

30. IPCop

IPCop è una distribuzione Linux a tutti gli effetti creata per essere utilizzata come firewall autonomo con un'interfaccia molto intuitiva. Per usarlo, avrai bisogno di un vecchio computer collegato alla tua rete. Sistema operativo: Linux.

31. Vyatta

Il progetto open source Vyatta, che include hardware e software, è disponibile come soluzione commerciale su www.vyatta.com, ma esiste anche una versione gratuita. È possibile aggiungere un computer alla rete e utilizzarlo come router, utilizzare il firewall tramite la versione gratuita, utilizzarlo per implementare una rete VPN privata virtuale, proteggere la rete da intrusioni esterne e bilanciare i servizi di rete. Sistema operativo: Linux.

32. SmoothWall Express

Poiché SmoothWall Express è progettato per le persone che non conoscono Linux, è molto comodo per coloro che non sono tecnici ma vogliono proteggere la propria rete. C'è anche una versione commerciale. Sistema operativo: Linux.

33.

Linux Embedded Appliance Framework (ovvero LEAF) può essere utilizzato come gateway Internet, router, firewall o come punto di accesso wireless. Questa applicazione richiede più conoscenze rispetto ad altre applicazioni in questo catetere, ma è una buona opzione. Sistema operativo: Linux.

Programmi: gateway e programmi simili con codice sorgente

34. Districare

Il pacchetto Untangle consente di connettere un computer alla rete e utilizzarlo come gateway Linux, oppure è possibile eseguire questo pacchetto in background su un computer che esegue Windows. In ogni caso, puoi utilizzare 12 diverse applicazioni open source, come antivirus, filtro web, antispam, VPN privata virtuale e molto altro. Sistema operativo: Windows, Linux.

35. Endian Firewall Community

Molto simile a Untangle, il pacchetto Endian ti consente di creare un gateway dal vecchio computer che garantisce la sicurezza della tua rete. Il pacchetto è facile da installare e da usare, ma, a differenza di Untangle, non esiste una versione progettata per Windows. Esistono opzioni di fornitura commerciale, inclusi hardware e software. Sistema operativo: Linux.

Software di protezione antifurto per laptop

36.

Devi lasciare il tuo laptop incustodito per un minuto? Collegalo all'alimentazione CA e chiudilo. Se qualcuno lo disconnette dalla rete, A.L.A.R.M. attiva un segnale sonoro forte - un'opzione di un sistema "antifurto" per il tuo laptop. Sistema operativo: Windows.

37.

Proprio come A.L.A.R.M., questa app emetterà un segnale acustico quando qualcuno tenta di rubare il tuo laptop. Solo in questo caso verrà registrato qualsiasi movimento invece di essere disconnesso dall'alimentazione. Si noti che l'applicazione funziona solo con i sistemi ThinkPad. Sistema operativo: Windows.

Vari sistemi di sicurezza open source

38. Sicurezza e privacy complete

Con questa applicazione, si ottiene il controllo su una serie di impostazioni di sistema, nonché su Windows Media Player, Internet Explorer e Firefox. Un comodo meccanismo di suggerimento ti consente di scoprire cosa fa ogni funzione e in quali casi deve essere attivata o disattivata. Sistema operativo: Windows.

39. Bastille Linux

Poiché Bastille Linux è uno strumento eccellente per educare gli utenti alla sicurezza e alla protezione passo-passo del proprio sistema, molte organizzazioni utilizzano questa distribuzione per formare nuovi amministratori di sistema e per proteggere i sistemi dagli attacchi. L'applicazione pone all'utente una serie di domande riguardanti il \u200b\u200blivello di sicurezza richiesto, richiede di scegliere una decisione motivata e quindi apporta le modifiche necessarie al sistema. Sistema operativo: Linux, Unix, OS X.

Applicazioni mobili open source

40. PortableApps.com

Scaricato oltre 100 milioni di volte, questo pacchetto è veramente uno dei progetti open source più popolari. Include dozzine delle più popolari applicazioni gratuite e open source, tra cui alcune che sono nella nostra lista: 7 zip, ClamWin, Eraser, FileZilla, Firefox, KeePass, PeaZip, Thunderbird e WinSCP. Sistema operativo: Windows.

41. winPenPack

Come PortableApps.com, il pacchetto winPenPack consente di utilizzare molte applicazioni ospitate su un'unità flash USB, ma offre varie opzioni a seconda delle esigenze. Il pacchetto Essential include diverse applicazioni del nostro elenco, come 7 zip, ClamWin, Firefox, KeePass e Thunderbird. (Nota: se si utilizza il collegamento a questo pacchetto, si verrà reindirizzati al sito Web in italiano. Fare clic sulla bandiera inglese situata nell'angolo e si sarà in grado di passare alla versione inglese). Sistema operativo: Windows.

42. Democrakey

A differenza degli altri due pacchetti di questa categoria, il pacchetto Democrakey è specificamente progettato per proteggere i tuoi dati personali. La versione minima (Minimal) include Tor, ClamWin, Thunderbird e TrueCrypt, mentre la versione completa include AbiWord (word processor) e Gimp (image editor). Sistema operativo: Windows.

Programmi di archiviazione password

43. KeePass

KeePass salverà il database con password crittografate così forti che, secondo gli sviluppatori, "anche se usi tutti i computer del mondo per attaccare un singolo database, ci vorrà più tempo per decifrare di quanto non esista il mondo". Con KeePass, puoi anche creare una "chiave" su un CD, DVD o unità flash, che puoi utilizzare al posto o in aggiunta alla password principale per sbloccare le password. Sistema operativo: Windows.

44. KeePassX

Il KeePass originale funziona solo su Windows, ma questa versione funziona anche su Mac e Linux. Sistema operativo: Windows, Linux, OS X.

45.

Usi un dispositivo mobile Windows? Questa versione di KeePass è per te. Sistema operativo: Windows.

46. \u200b\u200bWebKeePass

Hai il tuo web server? Questa versione di KeePass consente l'accesso di più utenti al database KeePass da qualsiasi sistema connesso via web. Il pacchetto è ideale per le piccole imprese. Sistema operativo: indipendente dal sistema operativo.

47. Password sicura

L'uso di Password Safe è molto semplice per impostare il database delle password. Questo pacchetto ti darà l'opportunità di creare molti database in modo che diversi utenti possano avere i propri database o che tu possa creare database diversi per lavoro e casa. È possibile acquistare un'opzione di pacchetto registrata su un'unità flash USB U3. Sistema operativo: Windows.

Software PDF

48. PDFCreator

Come ci si potrebbe aspettare dal nome, questa applicazione consente di creare file PDF praticamente da qualsiasi applicazione senza utilizzare i programmi Adobe. È anche possibile crittografare e / o firmare digitalmente i file PDF. Sistema operativo: Windows.

49.

Questo programma, scritto in Java, ti permetterà di combinare, dividere, riordinare, firmare e crittografare i file PDF esistenti. Sistema operativo: indipendente dal sistema operativo.

Sistemi di monitoraggio

50.

Il pacchetto Afick ("Another File Integrity Checker"), che è molto simile al prodotto commerciale Tripwire, monitora il tuo file system e segnala eventuali modifiche al suo interno. Nota che per usarlo devi essere in grado di lavorare sulla riga di comando. Sistema operativo: Windows, Linux.

51. iSAK

Il pacchetto iSAK ("Internet Secure Access Kit") consente di visualizzare report su quali tipi di siti e quando gli utenti hanno visitato. Naturalmente, ti dà anche la possibilità di bloccare siti o categorie specifici di siti per motivi di sicurezza o di impedire l'accesso a siti censurabili. Sistema operativo: Linux.

È possibile sostituire le licenze aziendali con software antivirus, per il quale è necessario pagare un sacco di soldi ogni anno, con licenze gratuite per le quali non è necessario pagare? Formaggio gratis solo in una trappola per topi? (Parleremo solo di Windows, perché per OC UNIX la rilevanza di questo problema non è così elevata).

Per cominciare, determiniamo cos'è un programma gratuito. Ci sono così tanti malintesi che a volte tu stesso inizi a confonderti. Ad esempio, sulla stampa è possibile trovare dichiarazioni secondo cui Microsoft ha rilasciato il software antivirus gratuito MS Security Essentials, il che non è vero. Semplicemente, questo software è gratuito per utenti privati \u200b\u200be piccole imprese con un numero di computer non superiore a 10.

Oltre a MSE, ci sono dozzine, se non centinaia, di programmi antivirus, i cui produttori li forniscono gratuitamente per uso privato (domestico), così come alcuni di essi, per piccole imprese con un massimo di 5-10 computer. Forse i più comuni tra loro sono AVG, Avira, Avast! e BitDefender. Tutti questi programmi antivirus gratuiti offrono un'ottima protezione, anche rispetto alle loro versioni a pagamento, che di solito contengono anche ME personali, filtri antispam, filtri web e altri strumenti di protezione. Tutte queste altre protezioni sono disponibili anche per gli utenti domestici sotto forma di versioni gratuite di altri sviluppatori. Il vantaggio delle versioni a pagamento è solo la comodità del loro utilizzo, perché Tutte queste misure di sicurezza sono raccolte in un unico pacchetto e gestite da un'unica console (nei prodotti della classe Internet Security Suite).

Tuttavia, tutti questi prodotti antivirus non sono gratuiti perché le possibilità del loro uso sono strettamente limitate dalle licenze dei produttori e il codice sorgente è chiuso. Queste licenze generalmente non consentono l'uso commerciale dei prodotti. Dato che in molte aziende tutti i dipendenti sono ora armati di laptop e questi laptop sono utilizzati sia per scopi personali che lavorativi (commerciali) (non la migliore soluzione dal punto di vista della sicurezza, ma molto più conveniente), la legittimità dell'utilizzo di questi prodotti antivirus a volte può essere difficile da installare.

Tuttavia, esistono prodotti antivirus gratuiti che possono essere utilizzati sia a casa che al lavoro. Ci sono quelli medi e abbastanza potenti che non sono inferiori ai prodotti a pagamento. Comodo Internet Security (compresi Antivirus e Firewall gratuiti) è un prodotto potente che supporta tutte le tecnologie moderne: sandbox e cloud, euristica, metodi proattivi e analizzatori comportamentali, ecc. La licenza è fornita gratuitamente sia per uso domestico che commerciale. Per le piccole aziende che non richiedono strumenti di gestione centralizzata della protezione antivirus, Comodo oggi è probabilmente una delle migliori soluzioni gratuite.

Non siamo interessati ai prodotti antivirus shareware (con molte riserve), ma al software antivirus veramente gratuito, che ci salverà dalla necessità di acquistare e rinnovare le licenze aziendali annuali. Libertà del programma significa la libertà degli utenti di eseguire, copiare, distribuire, studiare, modificare e migliorare il programma. In altre parole, gli utenti di un programma gratuito hanno quattro libertà fondamentali:

- La libertà di eseguire il programma per qualsiasi scopo (libertà 0).

- La libertà di studiare il programma e modificare il programma in base alle proprie esigenze (libertà 1).

- Libertà di trasferire copie per aiutare il tuo vicino (libertà 2).

- Libertà di trasferire copie delle versioni modificate ad altri (libertà 3).

Le libertà 1 e 3 presuppongono che l'utente abbia libero accesso al codice sorgente, quindi il software libero è sempre un software open source. Il contrario non è vero.

Il software libero può essere commerciale o non commerciale, fornito sia gratuitamente che a pagamento (ad esempio, come kit di distribuzione su un CD), ma la libertà di utilizzarlo e distribuirlo non può essere limitata in alcun modo. Maggiori informazioni sulla filosofia del software libero su gnu.org.

Il software libero è generalmente concesso in licenza in base al GNU General Public Licese (GPL). Il più famoso prodotto gratuito senza fini di lucro è ClamAV, uno scanner antivirus sviluppato per Linux e il suo ClamWin Free Antivirus basato su Windows.

Sfortunatamente, l'uso completo di ClamWin in sostituzione di prodotti commerciali a pagamento è attualmente difficile a causa del fatto che non include un monitor antivirus per scansionare i file al volo, quindi è necessario eseguire la scansione manuale del file per rilevare il virus. Il plug-in di Microsoft Outlook rimuoverà automaticamente il file infetto dal messaggio di posta elettronica in arrivo, tuttavia, se stai già rifiutando prodotti antivirus a pagamento, Dio stesso ti ha detto di rifiutare Outlook a favore di un client di posta elettronica gratuito, ad esempio Mozilla Thunderbird. ClamWin ha anche lamentele sull'accuratezza del rilevamento di malware.

Speriamo che i progetti ClamAV e ClamWin saranno ulteriormente sviluppati secondo il modello di sviluppo del software libero, di cui pochi dubitano dell'efficacia. Nel frattempo, la scelta di quelle aziende e persone che non vogliono pagare per i prodotti antivirus e allo stesso tempo desiderano fornire una buona protezione contro i codici maligni -

Andrey Pismenny

All'inizio del 2012, un hacker con lo pseudonimo di Yama Tough ha dichiarato di aver preso possesso del codice sorgente di numerosi prodotti Symantec e di averne richiesto cinquantamila dollari. In caso di pagamento, l'hacker ha promesso di non pubblicare il codice sorgente. La società non si è innamorata del ricatto e ora la promessa è stata mantenuta: chiunque può scaricare i codici sorgente completi dell'antivirus Norton AntiVirus 2006.

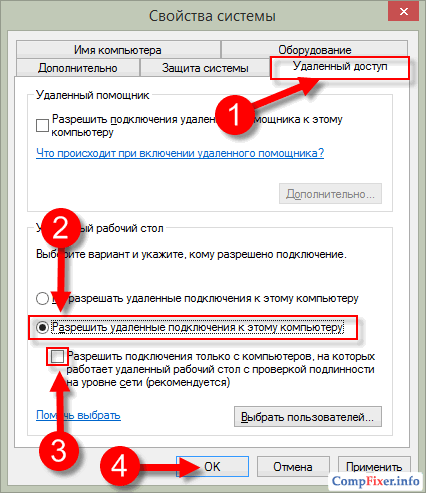

In precedenza, la stessa cosa era successa con l'utilità Symantec pcAnywhere per l'accesso remoto a un computer. A proposito della perdita, quindi, era il seguente.

Apparentemente, gli aggressori sono riusciti a recuperare le fonti dai server di intelligence militari dell'India. In altre parole, la perdita non proveniva dalle reti della stessa Symantec (per un'azienda specializzata in sicurezza informatica, sarebbe un peccato), ma da qualcuno a cui è stato affidato il codice sorgente per lo sviluppo dell'azienda. Tuttavia, questa è una piccola consolazione per gli utenti di pcAnywhere: un'applicazione la cui funzionalità principale è il controllo remoto di un computer. È facile immaginare perché un hacker potrebbe averne bisogno.

Apparentemente, Norton AntiVirus "trapelava" allo stesso modo. Tuttavia, l'archivio è distribuito sotto il logo del gruppo Antisec, che, a giudicare dai simboli, è vicino ad Anonimo. Questo, tuttavia, non significa nulla - chiunque non usi ora la famigerata maschera.

Potenzialmente, il codice sorgente di un antivirus nelle mani di autori di virus può essere uno strumento molto pericoloso: dopo averlo analizzato, puoi provare a trovare falle di sicurezza e, usando queste conoscenze nella pratica, creare virus che non possono essere rilevati. Sebbene esistano antivirus open source (i più famosi tra questi ClamAV) e funzionano anche con successo, vengono comunque immediatamente creati con un occhio aperto. Un prodotto chiuso può contenere vulnerabilità che non sono state chiuse solo perché nessuno le vedrebbe comunque. In Symantec, tuttavia, cercano di non trarre una grande tragedia dalla perdita: la versione del 2006, dicono, è così obsoleta che non dovrebbe più esserci nulla di buono dalla sua analisi.

Le fonti Norton AntiVirus occupano 1,07 GB e sono distribuite tramite il tracker torrent di The Pirate Bay. Contengono le versioni utente e aziendali dell'antivirus (quest'ultimo nelle versioni per Windows e Linux), nonché QuarantineServer e SolarisNAVScanner (versione scanner per il sistema operativo Solaris). I file nell'archivio sono principalmente codici sorgente C ++ (oltre 6000 file. Cpp e circa 8000 intestazioni. H), anche nove file in assemblatore e circa mille e mezzo immagini.

Sul grafico che riflette le dimensioni del file, sono anche visibili blocchi più grandi. Principalmente si tratta di archivi con aggiornamenti e altri componenti che sono già compilati e pronti per essere installati sul sistema. Dalla fonte, sembra anche che tu possa assemblare un prodotto finito - tra le altre cose, si imbattono nei file di progetto di Visual Studio.

È difficile dire se questi codici sorgente siano utili a chiunque. Nel 2004, ad esempio, una parte considerevole dei codici sorgente di Windows è stata destinata al nuoto libero, ma non ha comportato conseguenze. Studiare matrici di codice così grandi non è facile e ci sono molte persone che vogliono farlo. Tuttavia, se vengono trovati e avranno esito positivo, Symantec non è sicuramente abbastanza buono.

ClamAV - Una soluzione antivirus per proteggere il computer e la posta elettronica dalle minacce alla sicurezza, che consente di rilevare oltre 750.000 virus, worm e trojan.

ClamAV è un utile strumento antivirus progettato per rilevare minacce nei messaggi di posta elettronica e in altri file. Il prodotto offre diversi meccanismi per rilevare malware, trojan e altre minacce alla sicurezza.

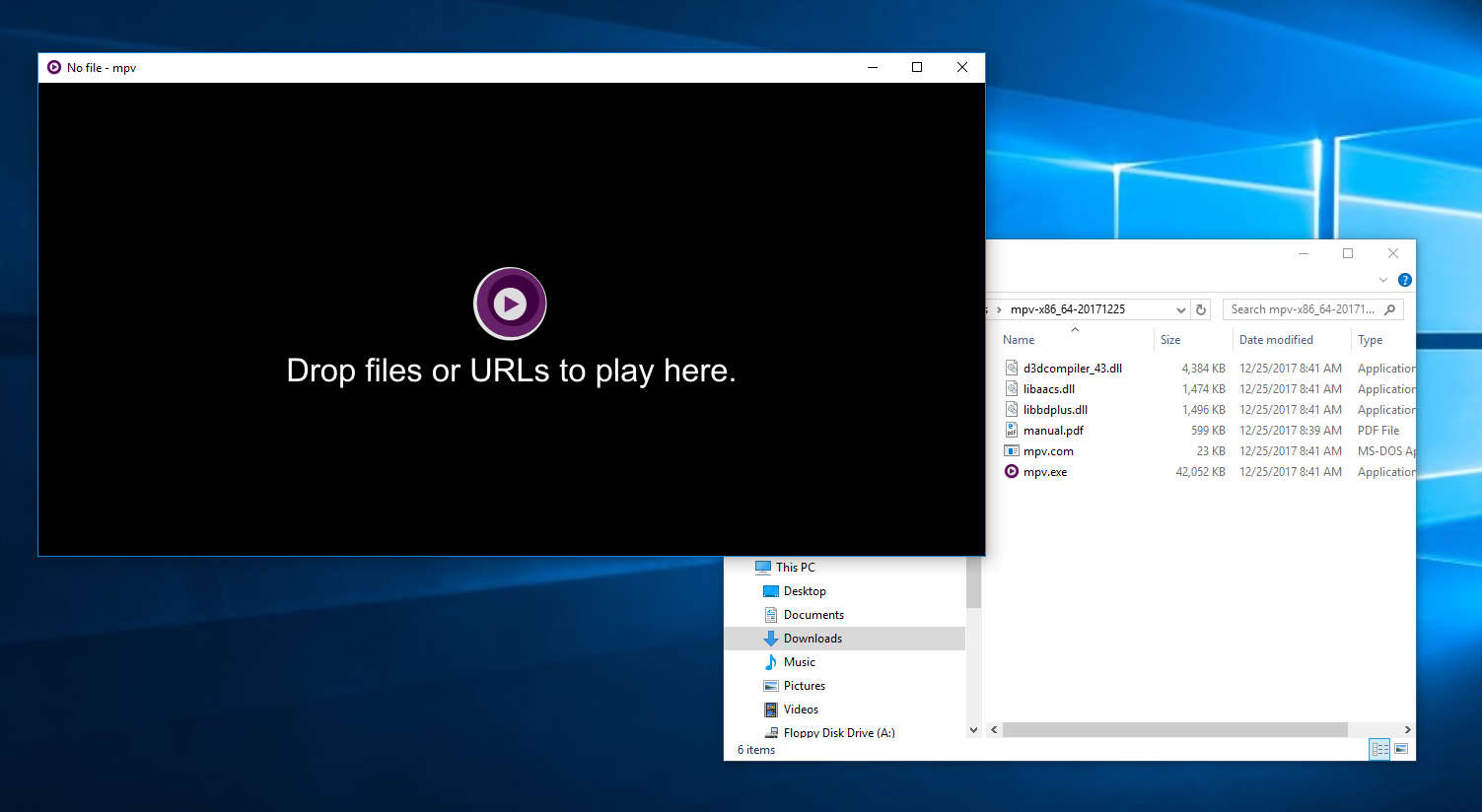

Installa e avvia ClamAV

Scarica l'ultima versione di ClamAV e installa l'antivirus.

Quindi, aprire un prompt dei comandi in modalità amministratore. In Windows 8.1 o Windows 10, puoi premere Win-X e selezionare “Prompt dei comandi (amministratore)”. In Windows 7, digitare "cmd" nella ricerca del menu Start, fare clic con il tasto destro su "cmd.exe" e selezionare "Esegui come amministratore". Quindi è necessario seguire il percorso dei file ClamAV. Per fare ciò, utilizzare il comando "cd" e specificare il percorso dei file:

cd "C: \\ Programmi \\ ClamAV-x64 \\" per ClamAV 64-bit

cd "C: \\ Programmi (x86) \\ ClamAV \\" per ClamAV a 32 bit

Recensione ClamAV

Internet è una fonte infinita di informazioni, ma include anche un gran numero di rischi per la sicurezza che possono essere collocati sul tuo computer senza il tuo controllo. Pertanto, è molto importante avere antivirus installato sul tuo computer e aggiornarlo regolarmente.

ClamAV è una delle soluzioni software per proteggere i tuoi dati e impedire ai virus di accedere ai tuoi file. Il prodotto è ottimizzato per i server di posta, che si concentra maggiormente sugli amministratori di rete che sugli utenti ordinari.

Il pacchetto software include diversi strumenti da riga di comando progettati per eseguire la scansione multi-thread, la scansione su richiesta e l'aggiornamento del database delle firme anti-virus. L'antivirus non ha un'interfaccia grafica; è possibile modificare le impostazioni del motore modificando i file di configurazione.

Poiché ClamAV esegue tutte le operazioni utilizzando argomenti della riga di comando, l'applicazione occupa uno spazio su disco ridotto e richiede una quantità minima di risorse di sistema per rilevare virus indesiderati, il che è molto importante quando è necessario elaborare un numero elevato di messaggi e allegati.

Se hai bisogno di uno scanner anti-virus leggero per e-mail, ClamAV è una delle soluzioni disponibili. Tuttavia, è necessario testare il livello di rilevamento del prodotto in condizioni specifiche per selezionare il prodotto migliore per le proprie esigenze.

Evgeny TsarevDai un'occhiata a queste utility intelligenti e open source progettate per proteggere il tuo codice sorgente, identificare file dannosi, bloccare processi dannosi e garantire la sicurezza degli endpoint.

L'open source è un'ottima cosa. Una parte significativa delle moderne società IT e delle tecnologie personali dipende dal software open source. Ma anche se il software open source è ampiamente utilizzato nelle reti, nei sistemi operativi e nella virtualizzazione, le piattaforme di sicurezza dell'azienda rimangono chiuse. Fortunatamente, questo sta cambiando.

È un male se non ti sei ancora rivolto a fonti aperte in cerca di una soluzione ai tuoi problemi di sicurezza: ti stai privando di un numero enorme di utility disponibili gratuitamente progettate per proteggere reti, host e dati. E, soprattutto, molte di queste utility sono disponibili da progetti attivi, dietro i quali ci sono fonti ben note e affidabili. E molte di queste utility sono state testate in condizioni così difficili che non puoi nemmeno immaginare.

L'open source è sempre stata una ricca fonte di utilità per i professionisti della sicurezza. Metasploit è forse il più famoso, ma la sicurezza delle informazioni non si limita alle attività di ricercatori e analisti. Questo vale anche per quelle cinque utility, che considereremo più avanti. Gli amministratori IT e gli sviluppatori di software svolgono un ruolo chiave nella sicurezza. Utilizzando le cinque utility elencate di seguito, possono raggiungere un notevole successo.

Commit Watcher: controlla i repository di codici per i segreti

I repository open source non devono archiviare dati sensibili. Ma questo non impedisce agli sviluppatori sparsi di lasciarli lì. Più di una volta leggiamo messaggi su persone che svelano accidentalmente dati privati, password codificate o token API di Amazon Web Services, caricandoli su GitHub o altri archivi di codici.

Per contrastare questo, SourceClear ha inventato Commit Watcher, un'utilità gratuita e open source che cerca dati potenzialmente pericolosi nei repository pubblici e privati. Gli sviluppatori e gli amministratori possono utilizzare Commit Watcher per monitorare i propri progetti in caso di divulgazione accidentale di dati sensibili.

Commit Watcher controlla periodicamente i progetti per nuove voci e cerca corrispondenze con eventuali parole chiave e frasi definite nelle regole del progetto. Le regole includono nomi di file, modelli di codice, commenti e nomi degli autori. Commit Watcher include decine di regole preconfigurate che cercano credenziali AWS, credenziali Salesforce, chiavi SSH, API token e dump del database.

Jak: cripta i tuoi segreti in Git

Esistono molti motivi per cui gli amministratori IT non possono utilizzare le utility open source, anche a causa delle preoccupazioni sulla mancanza di supporto tecnico. Più importante è la questione della fiducia. Le aziende sono riluttanti a fare affidamento su prodotti di sviluppatori sconosciuti.

I progetti di sicurezza open source elencati qui sono supportati da fonti affidabili e dovrebbero sicuramente essere nel tuo arsenale. Ognuno di questi strumenti risolve specifici problemi di sicurezza. Se li provi in \u200b\u200bpratica, non ti danneggerà. Queste utility possono compromettere seriamente il tuo lavoro e, di conseguenza, la sicurezza del tuo ambiente.