Istnieją 4 etapy rozwoju technologii baz danych.

Pierwszy etap związany jest z tworzeniem baz danych na dużych komputerach jak IBM 360/370, komputery WE.

Historia rozwoju systemów zarządzania bazami danych (DBMS) ma ponad 30 lat. W 1968 r. Uruchomiono pierwszy przemysłowy DBMS iBM. W 1975 r. Pojawił się pierwszy standard stowarzyszenia Konferencja języków systemów danych (CODASYL) dla języków systemów przetwarzania danych, określający szereg podstawowych pojęć w teorii systemów baz danych. W 1981 r. E.F. Codd zdobywa nagrodę Turinga za rozwój model relacyjny i algebra relacyjna.

Bazy danych były przechowywane w zewnętrznej pamięci komputera centralnego, użytkownikami tych baz były zadania, które były uruchamiane głównie w trybie wsadowym. Interaktywny tryb dostępu został zapewniony przy użyciu terminali konsolowych, które nie miały własnych zasobów obliczeniowych. Systemy te są nazywane systemami dostępu rozproszonego.

Drugi etap związany jest z pojawieniem się i rozwojem komputerów osobistych. Na tym etapie dominują stacjonarne systemy DBMS: Dbase, FoxPro, Clipper, Paradox.

Trzeci etap Rozpoczął się proces integracji. Ten etap wiąże się z rozwojem sieci komputerowych, dlatego wyzwaniem jest pilna koordynacja danych przechowywanych i przetwarzanych w różnych miejscach i logicznie niezwiązanych ze sobą. Pomyślne rozwiązanie tych problemów prowadzi do pojawienia się rozproszonych baz danych.

Funkcje tego etapu:

Wsparcie dla integralności strukturalnej i językowej;

Możliwość pracy na komputerach o różnych architekturach;

Obsługa trybu wielu użytkowników i możliwość zdecentralizowanego przechowywania danych.

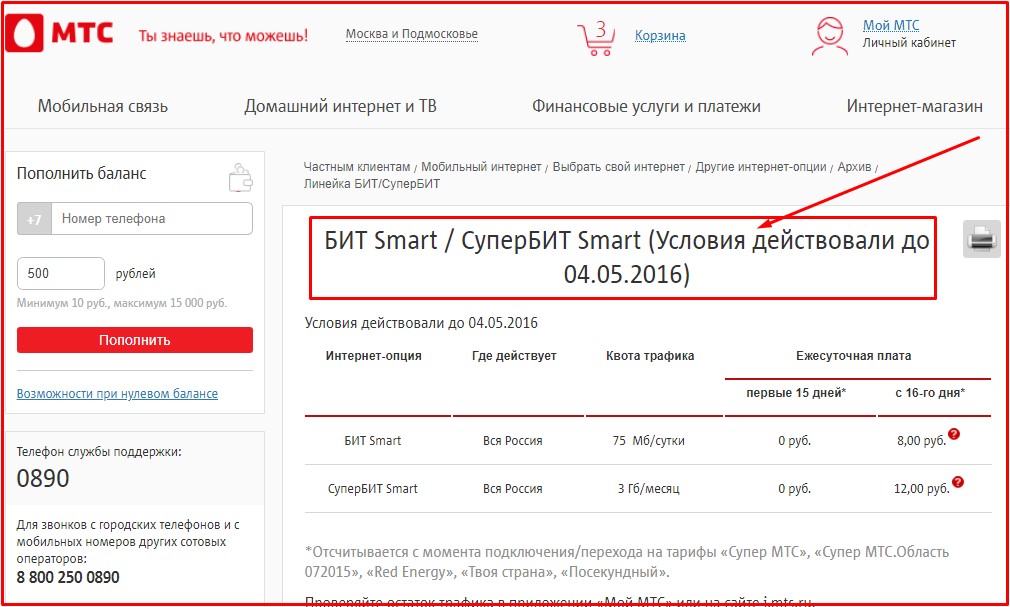

Access`97, Oracle 7.3 (8.4), MS SQL 6.5 (7.0) System 10 (11) są powiązane z tym etapem.

Czwarty etap określa perspektywy rozwoju DBMS. Ten etap charakteryzuje się pojawieniem się nowej technologii dostępu do danych - intranetu. Ta technologia nie korzysta ze specjalistycznego oprogramowania klienckiego. Do pracy ze zdalną bazą danych możesz użyć Internet Explorer itd.

Historia powstawania i rozwoju baz danych

W historii technologii komputerowej można prześledzić rozwój dwóch głównych obszarów jej zastosowania:

Pierwszy obszar - Wykorzystanie technologii komputerowej do wykonywania obliczeń numerycznych, złożone algorytmy przetwarzania przy użyciu języków algorytmicznych, ale wszystkie one dotyczą prostych struktur danych, których objętość jest niewielka.

Drugi obszar- oznacza wykorzystanie technologii komputerowej w trybie automatycznym lub zautomatyzowane systemy informacyjneo. System informacyjny to kompleks sprzętowo-programowy, który zapewnia następujące funkcje:

Niezawodne przechowywanie informacji w pamięci komputera;

Wydajność specyficzna dla ta aplikacja przekształcenia informacji i obliczenia;

Zapewnienie użytkownikom wygodnego i łatwego do nauczenia interfejsu.

Ważnym krokiem w rozwoju systemów informatycznych było przejście do stosowania scentralizowanego systemy zarządzania plikami.

Plik - to nazwany obszar pamięć zewnętrzna, do której można pisać i z której można odczytać dane.

Zasady nazewnictwa plików, metoda dostępu do danych przechowywanych w pliku oraz struktura tych danych są specyficzne systemy zarządzania plikami i ewentualnie według typu pliku. System zarządzania plikami przejmuje dystrybucję pamięci zewnętrznej, pokaz nazwy plików na odpowiednie adresy w pamięci zewnętrznej i zapewniające dostęp do danych. Wiersz użytkownika standardowe operacje:

utwórz plik (wymaganego typu i rozmiaru);

napisz nowy plik do bieżącej lokalizacji nagrywania, dodaj nowy zapisz na końcu pliku.

Struktura rekordu pliku była znana tylko programowi, który z nią pracował. Każdy programpraca z plikiem powinna mieć w sobie strukturę danych odpowiadającą strukturze tego pliku. Dlatego przy zmianie struktury plików konieczna była zmiana struktury programu, a to wymagało nowej kompilacji. To znaczy, to znaczy zależność danych programów. Z systemów informacyjnych korzysta wielu użytkowników jednocześnie. Podczas zmiany struktury plików konieczna jest zmiana programów wszystkich użytkowników. Prowadzi to do dodatkowych kosztów rozwoju.

Była to pierwsza znacząca wada systemów plików, która była impulsem do tworzenia nowych systemów przechowywania i zarządzania informacjami.

Ponieważ pliki są powszechnym miejscem przechowywania danych, system zarządzania plikami musi je zapewnić autoryzacja dostępu do plików. Dla każdego istniejącego pliku wskazane są działania, które są dozwolone lub zabronione. ten użytkownik. Każdy zarejestrowany użytkownik ma parę identyfikatorów liczb całkowitych: identyfikator grupydo czego to użytkowniki jego własne identyfikator w grupie. Dla każdego pliku komplet

identyfikator użytkownik, który to utworzył pliki zapisz, jakie działania są dla niego dostępne i dostępne dla innych użytkowników grupy.

Podawanie tryb dostępu do pliku jest wykonywany głównie przez jego twórcę-właściciela. Dla wiele pliki odzwierciedlające model informacyjny jednego tematykataka zdecentralizowana zasada kontroli dostępu spowodowała dodatkowe trudności. Brak metody scentralizowanekontrola dostępu była kolejnym powodem rozwoju DBMS.

Jednoczesna praca kilku użytkowników w systemie operacyjnym dla wielu użytkowników, związana z modyfikacją danych w pliku, albo nie została w ogóle zaimplementowana, albo była bardzo powolna.

Wszystkie te niedociągnięcia posłużyły do \u200b\u200bopracowania nowego podejścia do zarządzania informacjami. Podejście to zostało wdrożone w DBMS(systemy zarządzania danymi).

Historia rozwoju DBMS łącznie ponad 30 lat. W 1968 r. Pierwszy przemysłowy DBMS system IMS firmy Ibm. W 1975 r. Pojawił się pierwszy standard asocjacji dla języków systemów przetwarzania danych - Konferencja z System danychJęzyki (CODASYL), które zdefiniowały szereg podstawowych pojęć w teorii systemów baz danych, które są nadal fundamentalne dla model sieci dane. Znaczący wkład w dalszy rozwój teorii baz danych wniósł amerykański matematyk E.F. Codd, który jest twórcą relacyjnego modelu danych. W 1981 r. E. F. Codd otrzymał za stworzenie modelu relacyjnego i algebra relacyjnaprestiżowa nagroda Turinga przyznana przez American Computer Association Association.

Rozwój technologii komputerowej wpłynął również na rozwój technologii baz danych. Istnieją cztery etapy rozwoju tego kierunku przetwarzania danych.

Pierwszy krok rozwój DBMS związane z organizacją baz danych na dużych komputerach takich jak Ibm 360/370, komputery EC i minikomputery PDP11 (firmy Cyfrowy Ekwipunek Korporacja - Grudzień), różne modele HP (od Hewlett Packard).

Baza danych Użytkownicy tych baz danych przechowywani w zewnętrznej pamięci komputera centralnego wykonywali zadania głównie w trybie wsadowym. Tryb interaktywny dostęp został zapewniony przy użyciu terminali konsoli, które nie miały własnych zasobów obliczeniowych (procesor, pamięć zewnętrzna) i służyły tylko jako urządzenia wejścia / wyjścia dla komputera centralnego. Dostęp do programów Db napisane w inne języki i działają jak zwykłe programy numeryczne.

Cechy tego etapu rozwoju są wyrażone następująco:

Wszystkie DBMS są oparte na wydajnych wieloprogramowych systemach operacyjnych ( MVS, SVM, RTE, OSRV, RSX, UNIX), dlatego obsługiwana jest głównie praca ze scentralizowaną bazą danych w trybie dostępu rozproszonego.

Funkcje zarządzania alokacją zasobów są wykonywane głównie przez system operacyjny (OS).

Są obsługiwane języki niskiego poziomu manipulacja danymi ukierunkowana na metody dostępu do danych nawigacyjnych.

Istotną rolę odgrywa administracja danymi.

Trwają poważne prace nad uzasadnieniem i sformalizowaniem relacyjnego modelu danych, a także powstał pierwszy system (System R), który wdraża ideologię relacyjnego modelu danych.

Praca teoretyczna optymalizacja zapytań oraz zarządzanie rozproszonym dostępem do scentralizowanej bazy danych, wprowadzono pojęcie transakcji.

Wyniki badań naukowych są otwarcie omawiane w prasie, istnieje potężny strumień publicznie dostępnych publikacji dotyczących wszystkich aspektów teorii i praktyki baz danych, a wyniki badań teoretycznych są aktywnie wprowadzane do komercyjnych DBMS.

Pojawiają się pierwsze języki wysokiego poziomu do pracy z relacyjnym modelem danych. Jednak nie ma żadnych standardów dla tych pierwszych języków.

2 etap - To jest etap rozwoju komputerów osobistych.

Funkcje tego etapu są następujące:

Wszystkie DBMS zostały zaprojektowane do tworzenia bazy danych głównie z wyłącznym dostępem.

Większość DBMS zostały opracowane i wygodne. interfejs użytkownika. Większość istniała tryb interaktywny praca z bazą danych zarówno w ramach opisu bazy danych, jak i w ramach projektu zapytania. Ponadto większość DBMS oferuje opracowane i wygodne narzędzia do tworzenia gotowych aplikacji bez programowania (na podstawie gotowe szablony formularze, konstruktory zapytań).

We wszystkich DBMS obsługiwany był tylko zewnętrzny poziom reprezentacji modelu relacyjnego, to znaczy tylko zewnętrzny widok tabelaryczny struktur danych.

Z językami manipulacji danymi na wysokim poziomie, takimi jak algebra relacyjna i SQL, stacjonarne DBMS wspierały niskopoziomowe języki manipulacji danymi na poziomie pojedynczych wierszy tabeli.

W stacjonarnym systemie DBMS nie było żadnego sposobu na wsparcie referencyjnej i strukturalnej integralności bazy danych. Funkcje te powinny być wykonywane przez aplikacje.

Istnienie monopolistycznego trybu działania faktycznie doprowadziło do degeneracji funkcji administracji bazami danych i, w związku z tym, do braku narzędzi do administrowania bazami danych.

stosunkowo skromne wymagania sprzętowe w stosunku do stacjonarnych systemów DBMS.

Przedstawicielami tej rodziny są DBMS Dbase (DbaseIII +, DbaseIV), FoxPro, Clipper, Paradox, które do niedawna były bardzo szeroko stosowane.

Etap 3 - Rozproszone bazy danych(przejście od personalizacji do integracji)

Funkcje tego etapu:

Prawie wszystkie nowoczesne DBMS zapewniają obsługę pełnego modelu relacyjnego, a mianowicie:

W sprawie integralności strukturalnej - poprawne są tylko dane przedstawione w postaci relacji modelu relacyjnego;

O integralności językowej, tj. Językach manipulacji danych wysokiego poziomu (głównie SQL);

O integralności referencyjnej, monitorowaniu zgodności z integralności referencyjnej przez cały okres życia systemu i gwarantuje, że DBMS nie może naruszyć tych ograniczeń.

Większość nowoczesnych DBMS zaprojektowano z myślą o architekturze wieloplatformowej, tzn. Mogą pracować na komputerach o różnych architekturach i różnych system operacyjny.

Konieczność wspierania pracy wielu użytkowników z bazą danych oraz możliwość zdecentralizowanego przechowywania danych wymagały opracowania narzędzi do administrowania bazą danych wraz z wdrożeniem ogólnej koncepcji narzędzi do ochrony danych.

Tworzenie teoretycznych prac nad optymalizacją implementacji rozproszonych baz danych oraz pracą z rozproszonymi transakcjami i zapytaniami z implementacją wyników w komercyjnych DBMS.

Aby nie stracić klientów, którzy wcześniej pracowali na stacjonarnych systemach DBMS, prawie wszystkie nowoczesne systemy DBMS mają środki do łączenia aplikacji klienckich opracowanych przy użyciu stacjonarnych systemów DBMS oraz środki do eksportowania danych z formatów stacjonarnych systemów DBMS drugiego etapu rozwoju.

Opracowanie standardów dla języków opisu i manipulacji dane SQL89, SQL92, SQL99 oraz technologia wymiany danych między różnymi systemami DBMS.

Rozwój według koncepcji obiektowych baz danych - OOBD. Drugi etap można uznać za przedstawicieli DBMS: MS Access 97 i wszystkie nowoczesne serwery baz danych Oracle7.3, Oracle 8.4 MS SQL6.5, MS SQL7.0, System 10, System 11, Informix, DB2, SQL Base i inne nowoczesne serwery baz danych, których jest obecnie kilkadziesiąt.

4. etap charakteryzujący się pojawieniem się nowej technologii dostępu do danych - intranet.

Główna różnica między tym podejściem a technologią serwer klienta polega na tym, że nie ma potrzeby korzystania ze specjalistycznego klienta oprogramowanie. Do pracy ze zdalną bazą danych używana jest standardowa przeglądarka.

Jednocześnie kod jest zwykle osadzony na stronach HTML ładowanych przez użytkownika, zwykle napisanych w języku Jawa, Jawa-script, Perl i inne, monitoruje wszystkie działania użytkownika i tłumaczy je na zapytania do bazy danych SQL niskiego poziomu, wykonując w ten sposób pracę tej technologii serwer klienta zajmuje się klientem program. Wyzwania realizowane w architekturze ” serwer klienta„wraz z opracowaniem specjalnego oprogramowania klienckiego.

Pierwszy etap - bazy danych na dużych komputerach. Pierwszy etap rozwoju DBMS związany jest z organizacją baz danych na dużych maszynach, takich jak IBM 360/370, komputery EC i mini-komputery PDP11 (od Digital Equipment Corporation - DEC), różne modele HP (od Hewlett Packard). Bazy danych były przechowywane w zewnętrznej pamięci komputera centralnego; użytkownikami tych baz były zadania, które były uruchamiane głównie w trybie wsadowym. Interaktywny tryb dostępu został zapewniony przy użyciu terminali konsolowych, które nie miały własnych zasobów obliczeniowych (procesor, pamięć zewnętrzna) i służyły tylko jako urządzenia wejścia-wyjścia dla komputera centralnego.

Drugi etap to era komputerów osobistych. Istnieje wiele programów zaprojektowanych dla nieprzygotowanych użytkowników. Programy te są łatwe w obsłudze i intuicyjne: są to przede wszystkim różne edytory tekstu, arkusze kalkulacyjne i inne. Każdy użytkownik może zautomatyzować wiele aspektów działania. I oczywiście wpłynęło to na pracę z bazami danych. Pojawiły się programy nazywane systemami zarządzania bazami danych, które umożliwiały przechowywanie znacznych ilości informacji; miały wygodny interfejs do wypełniania danych oraz wbudowane narzędzia do generowania różnych raportów. Programy te umożliwiły zautomatyzowanie wielu funkcji księgowych, które wcześniej były wykonywane ręcznie. Komputery stały się narzędziem do przechowywania dokumentacji i własnych funkcji księgowych. Wszystko to odegrało zarówno pozytywną, jak i negatywną rolę w dziedzinie tworzenia baz danych.

Etap trzeci - rozproszone bazy danych. Powszechnie wiadomo, że historia rozwija się spiralnie, dlatego po procesie „personalizacji” rozpoczął się proces odwrotny - integracja. Liczba sieci lokalnych się zwielokrotnia, coraz więcej informacji będzie przesyłanych między komputerami, istnieje poważny problem spójności danych przechowywanych i przetwarzanych w różnych miejscach, ale logicznie ze sobą powiązanych, istnieją zadania związane z równoległym przetwarzaniem transakcji - sekwencje operacji na bazie danych, które przenoszą je z jednego stan spójny do innego stanu spójnego. Skuteczne rozwiązanie tych problemów prowadzi do pojawienia się rozproszonych baz danych, które zachowują wszystkie zalety stacjonarnych systemów DBMS, a jednocześnie umożliwiają organizowanie równoległego przetwarzania informacji i utrzymanie integralności bazy danych.

Czwarty etap - perspektywy rozwoju systemów zarządzania bazami danych. Ten etap charakteryzuje się pojawieniem się nowej technologii dostępu do danych w intranecie. Główna różnica między tym podejściem a technologią klient-serwer polega na tym, że nie ma potrzeby korzystania ze specjalistycznego oprogramowania klienckiego. Do pracy ze zdalną bazą danych używana jest standardowa przeglądarka internetowa, na przykład Microsoft InternetExplorer, a dla użytkownika końcowego proces uzyskiwania dostępu do danych jest podobny korzystanie z Internetu. Jednocześnie kod osadzony na załadowanych przez użytkownika stronach HTML, zwykle napisanych w językach Java, Java-script, Perl i inne, monitoruje wszystkie działania użytkownika i tłumaczy je na zapytania SQL niskiego poziomu do bazy danych, wykonując w ten sposób pracę, która w technologii klient-serwer bierze udział program kliencki.

Podstawy korzystania z bazy danych

Zacznijmy od samego początku. Co to jest baza danych? Baza danych - zestaw danych uporządkowany zgodnie z pewnymi regułami i przechowywany w pamięci komputera, charakteryzujący aktualny stan określonego obszaru tematycznego i wykorzystywany do spełnienia potrzeby informacyjne Użytkownicy (informacje z Wikipedii)

Baza danych zawiera zatem:

Interfejs zarządzania bazą danych, zwany DBMS - System zarządzania bazą danych

Właściwie dane przechowywane w określonej formie

Istnieją różne typy baz danych. Główną cechą klasyfikacji jest zasada przechowywania danych.

Relacyjny

Obiektowy

Obiekt

Obiekt relacyjny

Hierarchiczny

Pliki i systemy plików

Ważnym krokiem w rozwoju systemów informatycznych było przejście do korzystania ze scentralizowanych systemów zarządzania plikami. Z punktu widzenia aplikacji plik to nazwany obszar pamięci zewnętrznej, który można zapisać i z którego można odczytać dane. Zasady nazewnictwa plików, sposób uzyskiwania dostępu do danych przechowywanych w pliku oraz struktura tych danych zależą od konkretnego systemu zarządzania plikami i ewentualnie od rodzaju pliku. System zarządzania plikami zajmuje się dystrybucją pamięci zewnętrznej, mapowaniem nazw plików na odpowiednie adresy w pamięci zewnętrznej i zapewnianiem dostępu do danych.

Rozważymy konkretne modele plików stosowane w systemie zarządzania plikami, kiedy przejdziemy do fizycznych metod organizacji baz danych, i na tym etapie musimy tylko wiedzieć, że użytkownicy widzą plik jako liniową sekwencję rekordów i mogą wykonywać na nim szereg standardowych operacji:

utwórz plik (wymaganego typu i rozmiaru);

napisz nowy plik w miejscu bieżącego rekordu, dodaj nowy rekord na końcu pliku.

W różnych systemach plików operacje te mogą się nieco różnić, ale ich ogólne znaczenie było właśnie takie. Najważniejszą rzeczą do odnotowania jest to, że struktura zapisu plików była znana tylko programowi, który z nią pracował, system zarządzania plikami o tym nie wiedział. A zatem, aby wyodrębnić niektóre informacje z pliku, trzeba było dokładnie znać strukturę rekordu pliku. Każdy program pracujący z plikiem musiał mieć w sobie strukturę danych odpowiadającą strukturze tego pliku. Dlatego przy zmianie struktury pliku konieczna była zmiana struktury programu, a to wymagało nowej kompilacji, czyli procesu tłumaczenia programu na wykonywalne kody maszynowe. Sytuację tę scharakteryzowano jako zależność programów od danych. Systemy informacyjne charakteryzują się obecnością dużej liczby różnych użytkowników (programów), z których każdy ma swoje własne algorytmy przetwarzania informacji przechowywanych w tych samych plikach. Zmiana struktury plików, która była konieczna dla jednego programu, wymagała korekty i ponownej kompilacji oraz dodatkowego debugowania wszystkich innych programów pracujących z tym samym plikiem. Była to pierwsza znacząca wada systemów plików, która była impulsem do tworzenia nowych systemów przechowywania i zarządzania informacjami.

Ponadto, ponieważ systemy plików są powszechnym repozytorium plików należących ogólnie do różnych użytkowników, systemy zarządzania plikami muszą zapewniać autoryzację dostępu do plików. Ogólnie rzecz biorąc, podejście polega na tym, że w odniesieniu do każdego zarejestrowanego użytkownika danego systemu komputerowego dla każdego istniejącego pliku wskazane są działania dozwolone lub zabronione dla tego użytkownika. Większość nowoczesnych systemów zarządzania plikami najpierw stosuje ochronę plików w systemie UNIX. W tym systemie operacyjnym każdy zarejestrowany użytkownik odpowiada parze identyfikatorów całkowitych; identyfikator grupy, do której należy ten użytkownik i jego własny identyfikator w grupie. Każdy plik przechowuje pełny identyfikator użytkownika, który utworzył ten plik, i określa, jakie działania może wykonać twórca pliku, jakie działania może uzyskać dostęp do pliku dla innych użytkowników z tej samej grupy i jakie czynności mogą wykonać użytkownicy z tym plikiem. Administracja trybem dostępu do pliku jest wykonywana głównie przez jego twórcę-właściciela. W przypadku wielu plików odzwierciedlających model informacyjny jednego obszaru tematycznego taka zdecentralizowana zasada kontroli dostępu spowodowała dodatkowe trudności. Brak scentralizowanych metod zarządzania dostępem do informacji był kolejnym powodem opracowania DBMS.

Kolejnym powodem była potrzeba zapewnienia efektywnej równoległej pracy wielu użytkowników z tymi samymi plikami. Zasadniczo systemy zarządzania plikami zapewniały dostęp wielu użytkownikom. Jeśli system operacyjny obsługuje tryb wielu użytkowników, sytuacja jest całkiem realistyczna, gdy dwóch lub więcej użytkowników jednocześnie próbuje pracować z tym samym plikiem. Jeśli wszyscy użytkownicy będą tylko czytać plik, nic złego się nie stanie. Ale jeśli co najmniej jeden z nich zmieni plik, aby użytkownicy ci działali poprawnie, wymagana jest wzajemna synchronizacja ich działań względem pliku

Systemy zarządzania plikami zwykle stosowały następujące podejście. W operacji otwierania pliku (pierwsza i obowiązkowa operacja, od której powinna rozpocząć się sesja pliku) wśród innych parametrów wskazany został tryb pracy (odczyt lub zmiana). Jeśli w momencie wykonywania tej operacji przez proces PR1 użytkownika, plik został już otwarty przez inny proces PR2 w trybie zmiany, wówczas w zależności od funkcji systemu proces PR1 albo został poinformowany, że pliku nie można otworzyć, albo został zablokowany, dopóki operacja nie została wykonana w PR2 zamknięcie pliku.

Dzięki tej metodzie organizacji jednoczesna praca kilku użytkowników związana z modyfikowaniem danych w pliku albo nie została w ogóle zaimplementowana, albo działała bardzo wolno.

Niedociągnięcia te stały się impulsem, który skłonił twórców systemów informatycznych do zaproponowania nowego podejścia do zarządzania informacjami. Podejście to zostało wdrożone w ramach nowych systemów oprogramowania, zwanych później Systemami Zarządzania Bazami Danych (DBMS), a magazyny informacji, które działały pod kontrolą tych systemów, nazwano bazami danych lub bankami danych (DB i BND).

3 pytanie.Rozproszone bazy danych (RDB)- zestaw logicznie połączonych baz danych rozproszonych w sieci komputerowej.

Podstawowe zasady

RDB składa się z zestawu węzłów połączonych siecią komunikacyjną, w której:

każdy węzeł sam w sobie jest kompletnym DBMS;

węzły współdziałają ze sobą w taki sposób, że użytkownik dowolnego z nich może uzyskać dostęp do dowolnych danych w sieci, tak jakby znajdowały się we własnym węźle.

Każdy węzeł sam w sobie jest systemem bazy danych. Każdy użytkownik może wykonywać operacje na danych w swoim węźle lokalnym w taki sam sposób, jakby ten węzeł w ogóle nie wszedł do systemu rozproszonego. Rozproszony system bazy danych może być postrzegany jako partnerstwo między oddzielnymi lokalnymi DBMS w oddzielnych lokalnych węzłach.

Podstawowa zasada tworzenia rozproszonych baz danych („reguła 0”): dla użytkownika system rozproszony powinien wyglądać jak nieprzydzielony system.

Podstawowa zasada skutkuje pewnymi dodatkowymi zasadami lub celami. Jest dwanaście takich celów:

Lokalna niezależność. Węzły w systemie rozproszonym muszą być niezależne lub autonomiczne. Lokalna niezależność oznacza, że \u200b\u200bwszystkie operacje na węźle są kontrolowane przez ten węzeł.

Brak wsparcia w węźle centralnym. Lokalna niezależność oznacza, że \u200b\u200bwszystkie węzły w systemie rozproszonym należy uznać za równe. Dlatego nie powinno być żadnych wywołań do węzła „centralnego” lub „głównego” w celu uzyskania scentralizowanej usługi.

Praca ciągła Systemy rozproszone powinny zapewniać wyższy stopień niezawodności i dostępności.

Niezależność lokalizacji. Użytkownicy nie muszą dokładnie wiedzieć, gdzie dane są fizycznie przechowywane i powinni postępować tak, jakby wszystkie dane były przechowywane w ich własnym węźle lokalnym.

Niezależność od fragmentacji. System zachowuje niezależność od fragmentacji, jeśli tę relację zmiennych można podzielić na części lub fragmenty podczas organizacji jego fizycznego przechowywania. W takim przypadku dane mogą być przechowywane w miejscu, w którym są najczęściej używane, co pozwala na lokalizację większości operacji i zmniejszenie ruchu w sieci.

Niezależność replikacji. System obsługuje replikację danych, jeśli dana przechowywana zmienna relacji - lub ogólnie dany fragment tej przechowywanej zmiennej relacji - może być reprezentowany przez kilka oddzielnych kopii lub replik, które są przechowywane w kilku osobnych węzłach.

Przetwarzanie rozproszonych żądań. Najważniejsze jest to, że żądanie może wymagać dostępu do wielu węzłów. W takim systemie może istnieć wiele możliwych sposobów wysyłania danych w celu wykonania danego zapytania.

Zarządzanie transakcjami rozproszonymi. Istnieją dwa główne aspekty zarządzania transakcjami: zarządzanie odzyskiwaniem i zarządzanie współbieżnością. Jeśli chodzi o zarządzanie odzyskiwaniem, w celu zapewnienia atomowości transakcji w środowisku rozproszonym, system musi zapewnić, że cały zestaw agentów związanych z daną transakcją (agent jest procesem uruchamianym dla danej transakcji w oddzielnym węźle) albo rejestruje jej wyniki, albo wycofuje. Jeśli chodzi o kontrolę współbieżności, opiera się ona na mechanizmie blokowania w większości systemów rozproszonych, podobnie jak w systemach nieprzydzielonych.

Niezależność sprzętowa. Pożądane jest, aby móc uruchomić ten sam DBMS na różnych platformach sprzętowych, a ponadto zapewnić, aby różne maszyny uczestniczyły w pracy systemu rozproszonego jako równorzędni partnerzy.

Niezależność od systemu operacyjnego. Możliwość funkcjonowania DBMS w różnych systemach operacyjnych.

Niezależność sieci. Możliwość obsługi wielu zasadniczo różnych węzłów, które różnią się sprzętem i systemami operacyjnymi, a także wieloma rodzajami różnych sieci komunikacyjnych.

Niezależność od typu DBMS. Konieczne jest, aby instancje DBMS w różnych węzłach łącznie obsługiwały ten sam interfejs i nie jest konieczne, aby były to kopie tej samej wersji DBMS.

Typy rozproszonej bazy danych

Rozproszone bazy danych

Dane wielozakresowe ze schematem globalnym. System z wieloma bazami danych jest systemem rozproszonym, który służy jako zewnętrzny interfejs do uzyskiwania dostępu do różnych lokalnych DBMS lub ma strukturę globalną w stosunku do lokalnych DBMS.

Sfederowane bazy danych. W przeciwieństwie do wielu baz, nie mają globalnego schematu, do którego mają dostęp wszystkie aplikacje. Zamiast tego obsługiwany jest lokalny schemat importu-eksportu danych. W każdym węźle obsługiwany jest częściowy schemat globalny, który opisuje informacje o tych zdalnych źródłach, z których dane są niezbędne do działania.

Wielozadaniowe ze wspólnym językiem dostępu - rozproszone środowiska zarządzania z technologią klient-serwer

4 pytanie.Projektowanie bazy danych- Jest to złożony proces rozwiązywania szeregu zadań związanych z tworzeniem baz danych.

Główne zadania projektowania DBMS

Zapewnienie możliwości prawidłowego odbioru danych dla wszystkich wniosków;

Zapewnianie przechowywania w bazie danych wszystkich niezbędnych informacji; Zmniejszyć nadmiarowość i powielanie danych;

Zapewnić integralność wszystkich danych w bazie danych i wyeliminować ich utratę;

Główne etapy projektowania bazy danych;

Projektowanie infologiczne (koncepcyjne) to kompetentna konstrukcja sformalizowanego modelu całego obszaru tematycznego. Podobny model jest tworzony przy użyciu standardowych narzędzi językowych, najczęściej graficznych, na przykład diagramów ER. Taki model jest tworzony bez żadnej orientacji na konkretny DBMS.

Główne elementy tego modelu:

Opis wszystkich obiektów obszaru tematycznego i wszystkich połączeń między nimi;

Opis wszystkich potrzeb informacyjnych użytkowników, na przykład opis najbardziej podstawowych zapytań do bazy danych itp.;

Kompilacja pełny opis przepływ pracy. Opis wszystkich dokumentów używanych jako dane źródłowe dla bazy danych;

Opis głównych zależności algorytmicznych między danymi;

Szczegółowy opis ograniczeń integralności. Obejmuje to wymagania dotyczące wszystkich prawidłowych wartości danych i ich relacji;

Rodzaje projektu:

Projekt logiczny lub datalogiczny - polega na odwzorowaniu modelu infologicznego na dowolny model danych, który jest używany w konkretnym DBMS. Relacyjny system DBMS charakteryzuje się modelem danych, a mianowicie: zestawem wszystkich tabel wskazujących pola główne lub kluczowe oraz wszystkie relacje między tymi tabelami. Datalogicznym projektem dowolnego modelu infologicznego, który jest zbudowany w formie diagramów ER, jest konstrukcja tabel według dowolnych określonych sformalizowanych reguł.

Fizyczny projekt DBMS to proces wdrażania modelu danych przy użyciu określonego DBMS, a także wybór różnych rozwiązań związanych ze środowiskiem fizycznym do przechowywania wszystkich danych.

5 pytań.Relacyjny model danych (RMD)- logiczny model danych, stosowana teoria budowy bazy danych, która jest aplikacją do zadań przetwarzania danych takich gałęzi matematyki, jak teoria mnogości i logika pierwszego rzędu.

Relacyjne bazy danych są oparte na relacyjnym modelu danych.

Relacyjny model danych obejmuje następujące komponenty:

Aspekt strukturalny (komponent) - dane w bazie danych to zbiór relacji.

Aspekt (komponent) integralności - relacje (tabele) odpowiadają pewnym warunkom integralności. RMD obsługuje deklaratywne ograniczenia integralności na poziomie domeny (typ danych), poziomie relacji i poziomie bazy danych.

Aspekt (komponent) przetwarzania (manipulacji) - RMD obsługuje operatory manipulacji relacjami (algebra relacyjna, rachunek relacyjny).

Ponadto teoria normalizacji jest zawarta w relacyjnym modelu danych.

Termin „relacyjny” oznacza, że \u200b\u200bteoria oparta jest na matematycznej koncepcji relacji. Jako nieformalny synonim terminu „związek” często znajduje się tablica słów. Należy pamiętać, że „stół” jest pojęciem surowym i nieformalnym i często nie oznacza „postawy” jako pojęcia abstrakcyjnego, ale wizualną reprezentację relacji na papierze lub ekranie. Niewłaściwe i luźne użycie terminu „tabela” zamiast terminu „związek” często prowadzi do nieporozumień. Najczęstszym błędem jest argument, że RMD dotyczy „płaskich” lub „dwuwymiarowych” tabel, podczas gdy tylko wizualne reprezentacje tabel mogą być takimi. Relacje są abstrakcjami i nie mogą być ani „płaskie”, ani „niepłaskie”.

Aby lepiej zrozumieć RMD, należy zauważyć trzy ważne okoliczności:

model jest logiczny, to znaczy relacje są strukturami logicznymi (abstrakcyjnymi), a nie fizycznymi (przechowywanymi);

w przypadku relacyjnych baz danych zasada informacji jest prawdziwa: cała zawartość bazy danych jest reprezentowana w jeden i tylko jeden sposób, mianowicie poprzez jawne ustawienie wartości atrybutów w krotkach relacji; w szczególności nie ma wskaźników (adresów) łączących jedną wartość z drugą;

obecność algebry relacyjnej pozwala na deklaratywne programowanie i deklaratywny opis ograniczeń integralności, oprócz programowania nawigacyjnego (proceduralnego) i proceduralnej weryfikacji warunków.

Zasady modelu relacyjnego zostały sformułowane w latach 1969–1970 przez E. F. Codda. Pomysły Codda zostały po raz pierwszy publicznie nakreślone w klasycznym artykule Relacyjny model danych dla dużych udostępnionych banków danych.

Rygorystyczną prezentację teorii relacyjnych baz danych (relacyjnego modelu danych) we współczesnym znaczeniu można znaleźć w książce K. J. Data. "DO. J. Data. Wprowadzenie do systemów baz danych ”(„ Data, C. J. Wprowadzenie do systemów baz danych ”).

Najbardziej znanymi alternatywami dla modelu relacyjnego są model hierarchiczny i model sieci. Niektóre systemy korzystające z tych starych architektur są nadal w użyciu. Ponadto możemy wspomnieć o modelu obiektowym, na którym zbudowane są tak zwane obiektowe DBMS, chociaż nie ma jednoznacznej i ogólnie przyjętej definicji takiego modelu.

6 pytań.Wybierz operatora

Polecenie select służy do pobierania danych z tabeli. To polecenie może być użyte do wybrania danych zarówno wierszowo, jak i kolumnowo z jednej lub więcej tabel.

Zapytanie jest odwołaniem do bazy danych w celu uzyskania danych wynikowych. Ten proces jest również nazywany eksploracją danych. Wszystkie zapytania SQL są wyrażane za pomocą instrukcji select. Tego operatora można używać zarówno do wybierania rekordów (wierszy) z jednej lub kilku tabel, jak i do tworzenia rzutów (rzutów), tj. wybór danych dla podzbioru atrybutów (kolumn) z jednej lub więcej tabel.

WYBIERZ- słowo kluczowe, który informuje DBMS, że to polecenie jest żądaniem. Wszystkie zapytania zaczynają się od tego słowa z dodatkową spacją, po której może następować metoda wyboru - z duplikatem usuwania (DISTINCT) lub bez usuwania (domyślnie WSZYSTKIE). Następnie znajduje się lista kolumn oddzielonych przecinkami, które są wybierane przez zapytanie z tabel lub symbol „*” (gwiazdka), aby zaznaczyć cały wiersz. Żadne kolumny niewymienione w tym miejscu nie zostaną uwzględnione w wynikowej relacji odpowiadającej wykonaniu polecenia. To oczywiście nie oznacza, że \u200b\u200bzostaną usunięte lub ich informacje zostaną usunięte z tabel, ponieważ zapytanie nie wpływa na informacje w tabelach - pokazuje tylko dane.

7 pytań. Funkcje matematyczne

Arsenał każdego DBMS musi koniecznie mieć zestaw wbudowanych funkcji do przetwarzania standardowych typów danych. W MySQL, dla wbudowanych funkcji, pomiędzy nazwą a nawiasem otwierającym nie powinno być spacji, w przeciwnym razie pojawi się komunikat o braku takiej funkcji w bazie danych. W niektórych DBMS, takich jak Oracle, jeśli funkcja nie ma argumentów, to nawiasy można pominąć.

abs (x) jest wartością bezwzględną;

ceil (x) jest najmniejszą liczbą całkowitą, która nie jest mniejsza niż argument;

exp (x) jest wykładnikiem potęgi;

floor (x) - największa liczba całkowita, która nie jest większa niż argument;

ln (x) jest logarytmem naturalnym;

power (x, y) - podnosi x do potęgi y;

round (x [, y]) - zaokrąglanie x do cyfr po prawej stronie przecinka dziesiętnego. Domyślnie y wynosi 0;

znak (x) - zwraca -1 dla ujemnych wartości x i 1 dla dodatnich;

sqrt (x) jest pierwiastkiem kwadratowym;

trunc (x [, y]) - obcina x do miejsc dziesiętnych. Jeśli y wynosi 0 (wartość domyślna), to x jest obcinane do liczby całkowitej. Jeśli y jest mniejsze niż 0, cyfry po lewej stronie przecinka są odrzucane.

Funkcje trygonometryczne działają z radianami:

acos (x) - arccosine;

asin (x) - arcsine;

atan (x) - arcus tangens;

cos (x) oznacza cosinus;

sin (x) jest sinus;

tan (x) jest styczną.

ceil (ułamek) - zaokrągla liczbę ułamkową do najbliższej większej liczby całkowitej.

floor (fraction) - zaokrągla liczbę ułamkową do najbliższej mniejszej liczby całkowitej.

liczba_format („liczba”, „dziesiętne”, „przecinek dziesiętny”, „tysiące_sep”) - zwraca sformatowaną wersję podanej liczby („liczba”).

pow (liczba, wykładnik) - zwraca wynik podniesienia podanej liczby do potęgi wykładnika.

rand (min, max) - generuje losową liczbę z danego zakresu.

round (ułamek) - zaokrągla liczbę ułamkową do najbliższej liczby całkowitej.

sqrt (liczba) - Zwraca pierwiastek kwadratowy z podanej liczby

8 pytań.Zalety i wady MySQL.

Wady MySQL

MySQL jest rzeczywiście bardzo szybkim serwerem, ale aby to osiągnąć, programiści musieli poświęcić pewne wymagania dla relacyjnych DBMS.

Nie ma obsługi kluczy obcych.

Korzyści z MySQL:

najlepsza prędkość przetwarzania danych do 500 000 rekordów;

bezpłatne otwarte licencje;

łatwość użycia;

wsparcie większości firm hostingowych;

możliwość korzystania z różnych platform (Unix, Windows itp.);

9 pytanie.Rozkład płaskiego stołu.

Znaczenie rozkładu jest następujące. Płaski stół (duży stół, w którym gromadzone są wszystkie dane w celu rozwiązania problemu o wysokim stopniu powtarzalności danych) jest konwertowany na zestaw połączonych pojedynczych tabel.

określa się liczbę jednostek (obiektów) opisywanych za pomocą płaskiej tabeli.

pola płaskiej tabeli są podzielone między tabele (relacje między obiektami) odpowiadające obiektom (bytom);

definiuje pole (zestaw pól) używane jako klucz do komunikacji między poszczególnymi tabelami. Czasami do tego celu można zastosować specjalne tabele (relacje spójne).

żadne z pól pod każdym względem nie powinno zawierać grup wartości. N.

jeśli w niektórych polach dane są powtarzane zbyt często, możesz utworzyć dodatkowe tabele (relacje), które pełnią rolę katalogów.

Powyższa sekwencja kroków to kroki normalizacyjne, metoda organizacji relacyjnej bazy danych w celu zmniejszenia nadmiarowości.

10 PytaniePolecenia do tworzenia baz danych, tabel i indeksów

utwórz bazę danych, jeśli nie istnieje - utwórz bazę danych

utwórz tabelę, jeśli nie istnieje tovar (ID int unsigned not null auto_increment podstawowy klucz,

tovar_name char (100) nie jest pusty,

tovar_mark char (100) nie jest pusty,

Cena int nie jest zerowa,

data_buy data domyślna curdate (),

znak rodzinny (100) nie jest pusty); tworzenie stołu

tworzenie indeksu w kolumnie au_id autorów tabeli

utwórz indeks au_id_ind

Historia rozwoju baz danych jest historią rozwoju systemów zarządzania danymi w zewnętrznej pamięci komputera. Na pierwszych komputerach elektronicznych były 2 rodzaje urządzeń zewnętrznych - taśmy magnetyczne i bębny magnetyczne. Taśmy magnetyczne miały wystarczająco dużą pojemność, ale ich główną wadą było to, że aby odczytać informacje znajdujące się na środku lub na końcu taśmy, konieczne było przeczytanie całej poprzedniej sekcji. Bębny magnetyczne umożliwiały losowy dostęp do pamięci, ale ilość przechowywanych na nich informacji była ograniczona. W tym momencie nie trzeba było rozmawiać o żadnym systemie zarządzania danymi w pamięci zewnętrznej. Każdy program aplikacyjny, który musiał przechowywać dane w pamięci zewnętrznej, sam określał lokalizację danych na taśmie magnetycznej lub bębnie. Funkcje wymiany informacji między RAM a pamięcią zewnętrzną, nazewnictwa i strukturyzacji danych pełniła również aplikacja.

Historia baz danych rozpoczyna się wraz z pojawieniem się dysków magnetycznych i obejmuje ponad 30 lat. W 1968 r. Wprowadzono pierwszy przemysłowy DBMS - system IBM IMS; w 1975 roku pojawił się pierwszy standard DBMS opracowany przez Stowarzyszenie Języków Systemu Przetwarzania Danych Konferencji Języków Systemu Danych (CODASYL). W tym standardzie zdefiniowano szereg podstawowych pojęć w teorii systemów baz danych, które są nadal fundamentalne dla sieciowego modelu danych. W 1981 r. E.F. Codd stworzył relacyjny model danych i zastosował do niego operacje algebry relacyjnej. W historii baz danych można wyróżnić następujące etapy:

1. Pliki i systemy plików.

2. Bazy danych na dużych komputerach. Pierwszy DBMS.

3. Era komputerów osobistych. Desktop DBMS.

4. Rozproszone bazy danych.

Ważnym krokiem w rozwoju systemów informatycznych było stworzenie scentralizowanych systemów zarządzania plikami (FMS) - systemów, które pozwalają tworzyć, edytować, kopiować i przenosić pliki. Obecnie takie systemy są częścią dowolnego systemu operacyjnego. System zarządzania plikami wykonuje następujące funkcje:

· Dystrybucja pamięci zewnętrznej,

· Mapowanie nazw plików na odpowiednie adresy w pamięci zewnętrznej,

· Zapewnienie dostępu do danych.

Jednocześnie FMS nie zna konkretnej struktury pliku; organizacja pracy z wpisami pliku spoczywa na aplikacji, która współpracuje z plikiem. Ponadto zdecentralizowany dostęp do plików jest zaimplementowany w FMS - wszystkie działania, które konkretny użytkownik ma prawo wykonać na danym pliku, są kodowane i przechowywane razem z plikiem. W SUF nie można było jednocześnie pracować z jednym plikiem dla kilku użytkowników.

Pierwsze bazy danych na dużych komputerach (takich jak IBM 360/370, komputery UE, różne modele Hewlett Packard) pojawiły się w latach 70. ubiegłego wieku. Bazy danych były przechowywane w zewnętrznej pamięci komputera centralnego. Użytkownicy bazy danych byli zadaniami uruchamianymi głównie w trybie wsadowym. Interaktywny tryb dostępu został zapewniony przy użyciu terminali konsolowych, które nie miały własnych zasobów obliczeniowych (procesor, pamięć RAM i pamięć zewnętrzna) i służyły tylko jako urządzenia wejścia-wyjścia dla komputera centralnego. Programy dostępu do bazy danych zostały napisane w zwykłych językach programowania i działają jak zwykłe programy numeryczne. DBMS tego okresu pracowały ze scentralizowaną bazą danych w trybie dostępu rozproszonego, podczas gdy funkcje zarządzania alokacją zasobów były wykonywane przez system operacyjny. Ponadto DBMS wspierały języki manipulacji danymi, administrowanie danymi. W tym czasie trwały poważne prace w celu uzasadnienia i sformalizowania relacyjnego modelu danych.

Wraz z pojawieniem się komputerów osobistych zmieniły się warunki stosowania technologii komputerowej w organizacjach i firmach: Od kiedy technologia stała się dostępna, komputery stały się wygodnym narzędziem do obsługi dokumentacji i funkcji księgowych firm. W tym momencie pojawiają się tak zwane pulpity DBMS, które z jednej strony umożliwiają przechowywanie dużych ilości informacji w uporządkowanej formie, a z drugiej strony wygodny interfejs do wypełniania danych i generowania różnych raportów.

Główne cechy wyróżniające ten etap rozwoju bazy danych są następujące:

1. Standaryzacja języków manipulacji danymi wysokiego poziomu - opracowanie i wdrożenie standardu SQL92 we wszystkich systemach DBMS.

2. Wszystkie DBMS zostały zaprojektowane do tworzenia baz danych z wyłącznym dostępem.

3. Większość DBMS miała rozwinięty i wygodny interfejs użytkownika, ale jednocześnie brakowało środków do obsługi referencyjnej i strukturalnej integralności danych oraz narzędzi do administrowania bazą danych.

4. Skromne wymagania sprzętowe z pulpitu DBMS.

W przeciwieństwie do stacjonarnych DBMS, rozproszone DBMS koncentrują się na przetwarzaniu danych przechowywanych w różnych miejscach, ale logicznie ze sobą połączonych. Pozwalają organizować równoległe przetwarzanie informacji i wsparcie integralności danych. Funkcje tego etapu rozwoju baz danych są następujące:

1. Rozproszone DBMS wspierają strukturalną, językową i referencyjną integralność baz danych.

2. Większość DBMS może działać na komputerach o różnych architekturach i różnych systemach operacyjnych.

3. Wszystkie nowoczesne rozproszone DBMS mają środki do łączenia aplikacji klienckich opracowanych przy użyciu stacjonarnych DBMS oraz środki do eksportowania danych z formatów stacjonarnych DBMS trzeciego etapu rozwoju.

4. Na tym etapie opracowano szereg standardów dla języków opisu i manipulacji danymi (SQL89, SQL92, SQL99) oraz technologii wymiany danych między różnymi systemami DBMS (protokół ODBC).

5. Na tym samym etapie rozpoczęły się prace związane z koncepcją obiektowych baz danych. Przedstawicielami tego etapu są MS Access 2000, nowoczesne serwery baz danych Oracle 7.3, Oracle 8.4, MS SQL 6.5, SQL 7.0, Informix, DB2 itp.

WYGLĄD DBMS Historia rozwoju DBMS ma ponad 30 lat. W 1968 r. Uruchomiono pierwszy przemysłowy DBMS IMS od IBM. W 1975 r. Pojawił się pierwszy standard Stowarzyszenia Języków Systemu Przetwarzania Danych - Konferencja Języków Systemów Danych (CODASYL), który zdefiniował szereg podstawowych pojęć w teorii systemów baz danych, które są nadal fundamentalne dla sieciowego modelu danych. Znaczący wkład w dalszy rozwój teorii baz danych wniósł amerykański matematyk E.F. Codd, który jest twórcą relacyjnego modelu danych. W 1981 roku E.F. Codd otrzymał prestiżową nagrodę Turinga od American Computer Science Association za stworzenie modelu relacyjnego i algebry relacyjnej.

WYGLĄD DBMS Historia rozwoju DBMS ma ponad 30 lat. W 1968 r. Uruchomiono pierwszy przemysłowy DBMS IMS od IBM. W 1975 r. Pojawił się pierwszy standard Stowarzyszenia Języków Systemu Przetwarzania Danych - Konferencja Języków Systemów Danych (CODASYL), który zdefiniował szereg podstawowych pojęć w teorii systemów baz danych, które są nadal fundamentalne dla sieciowego modelu danych. Znaczący wkład w dalszy rozwój teorii baz danych wniósł amerykański matematyk E.F. Codd, który jest twórcą relacyjnego modelu danych. W 1981 roku E.F. Codd otrzymał prestiżową nagrodę Turinga od American Computer Science Association za stworzenie modelu relacyjnego i algebry relacyjnej.

PIERWSZY ETAP - BAZY DANYCH NA DUŻYCH KOMPUTERACH Pierwszy etap rozwoju DBMS związany jest z organizacją baz danych na dużych maszynach, takich jak IBM 360/370, komputerach EC i mini-komputerach, takich jak PDP 11 (produkowany przez Digital Equipment Corporation - DEC), różnych modelach HP (firmy Hewlett Packard). Bazy danych były przechowywane w zewnętrznej pamięci komputera centralnego; użytkownikami tych baz były zadania, które były uruchamiane głównie w trybie wsadowym. Interaktywny tryb dostępu został zapewniony przy użyciu terminali konsolowych, które nie miały własnych zasobów obliczeniowych (procesor, pamięć zewnętrzna) i służyły tylko jako urządzenia wejścia-wyjścia dla komputera centralnego.

PIERWSZY ETAP - BAZY DANYCH NA DUŻYCH KOMPUTERACH Pierwszy etap rozwoju DBMS związany jest z organizacją baz danych na dużych maszynach, takich jak IBM 360/370, komputerach EC i mini-komputerach, takich jak PDP 11 (produkowany przez Digital Equipment Corporation - DEC), różnych modelach HP (firmy Hewlett Packard). Bazy danych były przechowywane w zewnętrznej pamięci komputera centralnego; użytkownikami tych baz były zadania, które były uruchamiane głównie w trybie wsadowym. Interaktywny tryb dostępu został zapewniony przy użyciu terminali konsolowych, które nie miały własnych zasobów obliczeniowych (procesor, pamięć zewnętrzna) i służyły tylko jako urządzenia wejścia-wyjścia dla komputera centralnego.

FUNKCJE NA PIERWSZYM ETAPIE Wszystkie DBMS są oparte na wydajnych wieloprogramowych systemach operacyjnych (MVS, SVM, RTE, OSRV, RSX, UNIX), dlatego praca ze scentralizowaną bazą danych w trybie dostępu rozproszonego jest głównie obsługiwana. Funkcje zarządzania alokacją zasobów są wykonywane głównie przez system operacyjny (OS). Obsługiwane języki to manipulowanie danymi niskiego poziomu ukierunkowane na metody nawigacji w celu uzyskania dostępu do danych. Istotną rolę odgrywa administracja danymi.

FUNKCJE NA PIERWSZYM ETAPIE Wszystkie DBMS są oparte na wydajnych wieloprogramowych systemach operacyjnych (MVS, SVM, RTE, OSRV, RSX, UNIX), dlatego praca ze scentralizowaną bazą danych w trybie dostępu rozproszonego jest głównie obsługiwana. Funkcje zarządzania alokacją zasobów są wykonywane głównie przez system operacyjny (OS). Obsługiwane języki to manipulowanie danymi niskiego poziomu ukierunkowane na metody nawigacji w celu uzyskania dostępu do danych. Istotną rolę odgrywa administracja danymi.

Trwają poważne prace nad uzasadnieniem i sformalizowaniem relacyjnego modelu danych, a także powstał pierwszy system (System R), który wdraża ideologię relacyjnego modelu danych. Trwają prace teoretyczne nad optymalizacją zapytań i zarządzaniem rozproszonym dostępem do scentralizowanej bazy danych, wprowadzono pojęcie transakcji. Wyniki badań naukowych są otwarcie omawiane w prasie, istnieje potężny strumień publicznie dostępnych publikacji dotyczących wszystkich aspektów teorii i praktyki baz danych, a wyniki badań teoretycznych są aktywnie wprowadzane do komercyjnych DBMS.

Trwają poważne prace nad uzasadnieniem i sformalizowaniem relacyjnego modelu danych, a także powstał pierwszy system (System R), który wdraża ideologię relacyjnego modelu danych. Trwają prace teoretyczne nad optymalizacją zapytań i zarządzaniem rozproszonym dostępem do scentralizowanej bazy danych, wprowadzono pojęcie transakcji. Wyniki badań naukowych są otwarcie omawiane w prasie, istnieje potężny strumień publicznie dostępnych publikacji dotyczących wszystkich aspektów teorii i praktyki baz danych, a wyniki badań teoretycznych są aktywnie wprowadzane do komercyjnych DBMS.

DRUGI ETAP - ERA OSOBISTYCH KOMPUTERÓW CHARAKTERYSTYKA DRUGIEGO ETAPU Wszystkie DBMS zostały zaprojektowane do tworzenia bazy danych głównie z wyłącznym dostępem. I to jest zrozumiałe. Komputer był osobisty, nie był podłączony do sieci, a baza danych została utworzona dla jednego użytkownika. W rzadkich przypadkach kilku użytkowników miało pracować sekwencyjnie, na przykład najpierw operator, który wprowadził dokumenty księgowe, a następnie główny księgowy, który ustalił transakcje odpowiadające podstawowym dokumentom. Większość DBMS miała rozwinięty i wygodny interfejs użytkownika, większość z nich miała interaktywny tryb pracy z bazą danych, zarówno w ramach opisu bazy danych, jak i projektowania zapytań. Ponadto większość DBMS oferuje opracowane i wygodne narzędzia do tworzenia gotowych aplikacji bez programowania. Środowisko instrumentalne składało się z gotowych elementów aplikacji w postaci szablonów ekranów, raportów, etykiet (etykiet), graficznych projektantów zapytań, które można po prostu złożyć w jeden kompleks. We wszystkich stacjonarnych systemach DBMS obsługiwany był tylko zewnętrzny poziom reprezentacji modelu relacyjnego, to znaczy tylko zewnętrzny widok tabelaryczny struktur danych.

DRUGI ETAP - ERA OSOBISTYCH KOMPUTERÓW CHARAKTERYSTYKA DRUGIEGO ETAPU Wszystkie DBMS zostały zaprojektowane do tworzenia bazy danych głównie z wyłącznym dostępem. I to jest zrozumiałe. Komputer był osobisty, nie był podłączony do sieci, a baza danych została utworzona dla jednego użytkownika. W rzadkich przypadkach kilku użytkowników miało pracować sekwencyjnie, na przykład najpierw operator, który wprowadził dokumenty księgowe, a następnie główny księgowy, który ustalił transakcje odpowiadające podstawowym dokumentom. Większość DBMS miała rozwinięty i wygodny interfejs użytkownika, większość z nich miała interaktywny tryb pracy z bazą danych, zarówno w ramach opisu bazy danych, jak i projektowania zapytań. Ponadto większość DBMS oferuje opracowane i wygodne narzędzia do tworzenia gotowych aplikacji bez programowania. Środowisko instrumentalne składało się z gotowych elementów aplikacji w postaci szablonów ekranów, raportów, etykiet (etykiet), graficznych projektantów zapytań, które można po prostu złożyć w jeden kompleks. We wszystkich stacjonarnych systemach DBMS obsługiwany był tylko zewnętrzny poziom reprezentacji modelu relacyjnego, to znaczy tylko zewnętrzny widok tabelaryczny struktur danych.

W obecności wysokopoziomowych języków manipulacji danymi, takich jak algebra relacyjna i SQL, niskopoziomowe języki manipulacji danymi były obsługiwane na pulpicie DBMS na poziomie poszczególnych wierszy tabeli. W stacjonarnym systemie DBMS nie było żadnego sposobu na wsparcie referencyjnej i strukturalnej integralności bazy danych. Funkcje te miały być wykonywane przez aplikacje, jednak brak narzędzi do programowania aplikacji czasami na to nie pozwalał, aw tym przypadku funkcje te musiały być wykonywane przez użytkownika, co wymagało dodatkowej kontroli podczas wprowadzania i zmiany informacji przechowywanych w bazie danych. Istnienie monopolistycznego trybu działania faktycznie doprowadziło do degeneracji funkcji administracji bazami danych i, w związku z tym, do braku narzędzi do administrowania bazami danych. Wreszcie ostatnią i obecnie bardzo pozytywną cechą są stosunkowo skromne wymagania sprzętowe w stosunku do pulpitu DBMS. Dość funkcjonalne aplikacje opracowane, na przykład na Clipper, działały na PC 286.

W obecności wysokopoziomowych języków manipulacji danymi, takich jak algebra relacyjna i SQL, niskopoziomowe języki manipulacji danymi były obsługiwane na pulpicie DBMS na poziomie poszczególnych wierszy tabeli. W stacjonarnym systemie DBMS nie było żadnego sposobu na wsparcie referencyjnej i strukturalnej integralności bazy danych. Funkcje te miały być wykonywane przez aplikacje, jednak brak narzędzi do programowania aplikacji czasami na to nie pozwalał, aw tym przypadku funkcje te musiały być wykonywane przez użytkownika, co wymagało dodatkowej kontroli podczas wprowadzania i zmiany informacji przechowywanych w bazie danych. Istnienie monopolistycznego trybu działania faktycznie doprowadziło do degeneracji funkcji administracji bazami danych i, w związku z tym, do braku narzędzi do administrowania bazami danych. Wreszcie ostatnią i obecnie bardzo pozytywną cechą są stosunkowo skromne wymagania sprzętowe w stosunku do pulpitu DBMS. Dość funkcjonalne aplikacje opracowane, na przykład na Clipper, działały na PC 286.

ETAP TRZECI - DYSTRYBUCJA BAZY DANYCH Wiadomo, że historia rozwija się spiralnie, więc po procesie „personalizacji” rozpoczął się proces odwrotny - integracja. Liczba sieci lokalnych się zwielokrotnia, coraz więcej informacji będzie przesyłanych między komputerami, istnieje poważny problem spójności danych przechowywanych i przetwarzanych w różnych miejscach, ale logicznie ze sobą powiązanych, istnieją zadania związane z równoległym przetwarzaniem transakcji - sekwencje operacji na bazie danych, które przenoszą je z jednego stan spójny do innego stanu spójnego. Skuteczne rozwiązanie tych problemów prowadzi do pojawienia się rozproszonych baz danych, które zachowują wszystkie zalety stacjonarnych systemów DBMS, a jednocześnie umożliwiają organizowanie równoległego przetwarzania informacji i utrzymanie integralności bazy danych.

ETAP TRZECI - DYSTRYBUCJA BAZY DANYCH Wiadomo, że historia rozwija się spiralnie, więc po procesie „personalizacji” rozpoczął się proces odwrotny - integracja. Liczba sieci lokalnych się zwielokrotnia, coraz więcej informacji będzie przesyłanych między komputerami, istnieje poważny problem spójności danych przechowywanych i przetwarzanych w różnych miejscach, ale logicznie ze sobą powiązanych, istnieją zadania związane z równoległym przetwarzaniem transakcji - sekwencje operacji na bazie danych, które przenoszą je z jednego stan spójny do innego stanu spójnego. Skuteczne rozwiązanie tych problemów prowadzi do pojawienia się rozproszonych baz danych, które zachowują wszystkie zalety stacjonarnych systemów DBMS, a jednocześnie umożliwiają organizowanie równoległego przetwarzania informacji i utrzymanie integralności bazy danych.

CECHY TRZECIEGO ETAPU Niemal wszystkie współczesne DBMS zapewniają wsparcie dla pełnego modelu relacyjnego, a mianowicie: integralność strukturalna - poprawne są tylko dane przedstawione w postaci relacji modelu relacyjnego; integralność językowa, tj. języki manipulacji danych wysokiego poziomu (głównie SQL); integralność referencyjna - monitorowanie przestrzegania integralności referencyjnej przez cały okres eksploatacji systemu i gwarantuje, że DBMS nie może naruszyć tych ograniczeń. Większość nowoczesnych DBMS zaprojektowano z myślą o architekturze wieloplatformowej, co oznacza, że \u200b\u200bmogą pracować na komputerach o różnych architekturach i w różnych systemach operacyjnych, natomiast dla użytkowników dostęp do danych zarządzanych przez DBMS na różnych platformach jest praktycznie nie do odróżnienia.

CECHY TRZECIEGO ETAPU Niemal wszystkie współczesne DBMS zapewniają wsparcie dla pełnego modelu relacyjnego, a mianowicie: integralność strukturalna - poprawne są tylko dane przedstawione w postaci relacji modelu relacyjnego; integralność językowa, tj. języki manipulacji danych wysokiego poziomu (głównie SQL); integralność referencyjna - monitorowanie przestrzegania integralności referencyjnej przez cały okres eksploatacji systemu i gwarantuje, że DBMS nie może naruszyć tych ograniczeń. Większość nowoczesnych DBMS zaprojektowano z myślą o architekturze wieloplatformowej, co oznacza, że \u200b\u200bmogą pracować na komputerach o różnych architekturach i w różnych systemach operacyjnych, natomiast dla użytkowników dostęp do danych zarządzanych przez DBMS na różnych platformach jest praktycznie nie do odróżnienia.

Konieczność wspierania pracy wielu użytkowników z bazą danych oraz możliwość zdecentralizowanego chrapania danych wymagały opracowania narzędzi do administrowania bazą danych z wdrożeniem ogólnej koncepcji narzędzi do ochrony danych. Potrzeba nowych wdrożeń spowodowała powstanie poważnych prac teoretycznych nad optymalizacją wdrażania rozproszonych baz danych oraz pracą z rozproszonymi transakcjami i zapytaniami przy wdrażaniu wyników w komercyjnych systemach DBMS. Aby nie stracić klientów, którzy wcześniej pracowali na komputerowych systemach DBMS, prawie wszystkie nowoczesne systemy DBMS mają środki do łączenia aplikacji klienckich opracowanych przy użyciu stacjonarnych systemów DBMS oraz środki do eksportowania danych z formatów komputerów stacjonarnych

Konieczność wspierania pracy wielu użytkowników z bazą danych oraz możliwość zdecentralizowanego chrapania danych wymagały opracowania narzędzi do administrowania bazą danych z wdrożeniem ogólnej koncepcji narzędzi do ochrony danych. Potrzeba nowych wdrożeń spowodowała powstanie poważnych prac teoretycznych nad optymalizacją wdrażania rozproszonych baz danych oraz pracą z rozproszonymi transakcjami i zapytaniami przy wdrażaniu wyników w komercyjnych systemach DBMS. Aby nie stracić klientów, którzy wcześniej pracowali na komputerowych systemach DBMS, prawie wszystkie nowoczesne systemy DBMS mają środki do łączenia aplikacji klienckich opracowanych przy użyciu stacjonarnych systemów DBMS oraz środki do eksportowania danych z formatów komputerów stacjonarnych

DBMS TRZECIEGO ETAPU ROZWOJU Etap ten obejmuje opracowanie szeregu standardów w ramach opisu danych i języków manipulacji (SQL 89, SQL 92, SQL 99) oraz technologii wymiany danych między różnymi DBMS, w tym protokołu ODBC (Open Data. Baza) Łączność), zaproponowane przez Microsoft. Na tym etapie można także przypisać początek pracy związanej z koncepcją obiektowej DB - OOBD. Przedstawicieli DBMS związanych z drugim etapem można uznać za MS Access 97 i wszystkie nowoczesne serwery baz danych Ogas1 e 7. 3, 0 gas1 e 8. 4, MS SQL 6. 5, MS SQL 7. 0, System 11, Informix, DB 2, SQL Base i inne nowoczesne serwery baz danych, których jest obecnie kilkadziesiąt.

DBMS TRZECIEGO ETAPU ROZWOJU Etap ten obejmuje opracowanie szeregu standardów w ramach opisu danych i języków manipulacji (SQL 89, SQL 92, SQL 99) oraz technologii wymiany danych między różnymi DBMS, w tym protokołu ODBC (Open Data. Baza) Łączność), zaproponowane przez Microsoft. Na tym etapie można także przypisać początek pracy związanej z koncepcją obiektowej DB - OOBD. Przedstawicieli DBMS związanych z drugim etapem można uznać za MS Access 97 i wszystkie nowoczesne serwery baz danych Ogas1 e 7. 3, 0 gas1 e 8. 4, MS SQL 6. 5, MS SQL 7. 0, System 11, Informix, DB 2, SQL Base i inne nowoczesne serwery baz danych, których jest obecnie kilkadziesiąt.

CZWARTY ETAP - PERSPEKTYWY ROZWOJU SYSTEMÓW ZARZĄDZANIA BAZAMI Ten etap charakteryzuje się pojawieniem się nowej technologii intranetowej do uzyskiwania dostępu do danych. Główna różnica między tym podejściem a technologią klient-serwer polega na tym, że nie ma potrzeby korzystania ze specjalistycznego oprogramowania klienckiego. Do pracy ze zdalną bazą danych używana jest standardowa przeglądarka internetowa, na przykład Microsoft Internet. Explorer, a dla użytkownika końcowego proces dostępu do danych jest podobny do korzystania z Internetu. Jednocześnie kod osadzony na załadowanych przez użytkownika stronach HTML, zwykle napisanych w językach Java, Java-script, Perl i inne, monitoruje wszystkie działania użytkownika i tłumaczy je na zapytania SQL niskiego poziomu do bazy danych, wykonując w ten sposób pracę, która w technologii klient-serwer bierze udział program kliencki.

CZWARTY ETAP - PERSPEKTYWY ROZWOJU SYSTEMÓW ZARZĄDZANIA BAZAMI Ten etap charakteryzuje się pojawieniem się nowej technologii intranetowej do uzyskiwania dostępu do danych. Główna różnica między tym podejściem a technologią klient-serwer polega na tym, że nie ma potrzeby korzystania ze specjalistycznego oprogramowania klienckiego. Do pracy ze zdalną bazą danych używana jest standardowa przeglądarka internetowa, na przykład Microsoft Internet. Explorer, a dla użytkownika końcowego proces dostępu do danych jest podobny do korzystania z Internetu. Jednocześnie kod osadzony na załadowanych przez użytkownika stronach HTML, zwykle napisanych w językach Java, Java-script, Perl i inne, monitoruje wszystkie działania użytkownika i tłumaczy je na zapytania SQL niskiego poziomu do bazy danych, wykonując w ten sposób pracę, która w technologii klient-serwer bierze udział program kliencki.

Wygoda tego podejścia doprowadziła do jego zastosowania nie tylko do zdalny dostęp do baz danych, ale także dla użytkowników sieć lokalna przedsiębiorstwa. Proste zadania przetwarzania danych, które nie są związane ze złożonymi algorytmami, które wymagają spójnych zmian danych w wielu połączonych obiektach, można zbudować w prosty i wydajny sposób przy użyciu tej architektury. W takim przypadku, aby połączyć nowego użytkownika z możliwością korzystania z tego zadania, instalacja dodatkowego oprogramowania klienckiego nie jest wymagana. Zaleca się jednak implementację złożonych algorytmicznie zadań w architekturze klient-serwer wraz z opracowaniem specjalnego oprogramowania klienckiego.

Wygoda tego podejścia doprowadziła do jego zastosowania nie tylko do zdalny dostęp do baz danych, ale także dla użytkowników sieć lokalna przedsiębiorstwa. Proste zadania przetwarzania danych, które nie są związane ze złożonymi algorytmami, które wymagają spójnych zmian danych w wielu połączonych obiektach, można zbudować w prosty i wydajny sposób przy użyciu tej architektury. W takim przypadku, aby połączyć nowego użytkownika z możliwością korzystania z tego zadania, instalacja dodatkowego oprogramowania klienckiego nie jest wymagana. Zaleca się jednak implementację złożonych algorytmicznie zadań w architekturze klient-serwer wraz z opracowaniem specjalnego oprogramowania klienckiego.

WNIOSEK Każde z powyższych podejść do pracy z danymi ma swoje zalety i wady, które określają zakres konkretnej metody, a obecnie wszystkie podejścia są szeroko stosowane.

WNIOSEK Każde z powyższych podejść do pracy z danymi ma swoje zalety i wady, które określają zakres konkretnej metody, a obecnie wszystkie podejścia są szeroko stosowane.