Cryptopro to profesjonalne narzędzie dla systemu Windows 10, które należy pobrać dla tych, którzy chcą złożyć podpis cyfrowy. To nic nie kosztuje i jest bezpieczne.

W dzisiejszych czasach wiele transakcji finansowych (i nie tylko) odbywa się za pośrednictwem Internetu. Elektroniczne zarządzanie dokumentami wymaga odpowiedniego podpisu elektronicznego. Aby poprawnie z nim pracować, musisz na przykład pobrać CryptoPro za darmo. Jest to zestaw narzędzi firmy o tej samej nazwie, które służą do generowania podpisów elektronicznych. Za pomocą naszego portalu możesz zainstalować takie oprogramowanie dla systemu Windows 10. Tutaj możesz łatwo znaleźć wszystkie niezbędne narzędzia do potwierdzenia podpisu elektronicznego.

Jak zrobić podpis cyfrowy za pomocą Cryptopro

Istnieją pewne standardy zarządzania dokumentacją w biznesie, które odbywa się poprzez wymianę danych za pośrednictwem Internetu. Do jego normalnego funkcjonowania należy pobrać za darmo CryptoPro na Windows 10, który umożliwi:- Autoryzuj pracowników firmy podczas współpracy z innymi organizacjami za pośrednictwem sieci WWW;

- Potwierdź znaczenie prawne wszystkich dokumentów przesłanych e-mailem w celu weryfikacji podpisu elektronicznego;

- Przestrzegaj wszystkich standardów zgodnie z odpowiednimi GOST;

- Zachowaj poufność podczas pracy z protokołem TLS;

- Zapewnić integralność licencjonowanego oprogramowania i jego ochronę przed nieuprawnionym dostępem;

Należy pamiętać, że nie wszystkie programy obsługują wyniki pracy. Np. bez problemu dodasz owoce swojej pracy, ale mogą się pojawić problemy.

Cryptopro - jak korzystać

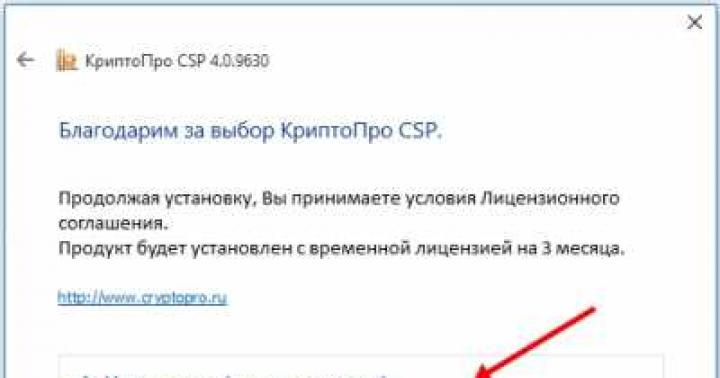

Rozwiązanie to jest dostawcą kryptowalut zaprojektowanym w celu ochrony odpowiednich aplikacji, poufnych informacji oraz zapewnienia zgodności z prawem przesyłanych informacji i dokumentów. Jeśli potrzebujesz takiego oprogramowania, na naszym portalu możesz pobrać CryptoPro na Windows 10 za darmo osobno lub od razu cały zestaw standardowych narzędzi z jego pakietu. Korzystanie z produktu jest bardzo proste:- Zainstaluj narzędzie;

- Uruchom i przejdź do edytora podpisów;

- Do zapisania podpisu będziesz potrzebować dysku flash lub innego nośnika danych;

Należy pamiętać, że rozwiązanie ma wiele analogów. Narzędzia te są obecnie opracowywane zgodnie ze wszystkimi standardami rządowymi w dziedzinie szyfrowania danych. Dzięki temu tworzony jest wysoki stopień bezpieczeństwa wymiany informacji w formie elektronicznej. A jeśli potrzebujesz narzędzia do pracy w rosyjskich realiach, musisz korzystać wyłącznie z rozwiązań krajowych. Przecież analogi amerykańskie, europejskie czy azjatyckie mogą działać świetnie, ale nie robią tego według naszych standardów.

Podsumowując, pobranie Cryptopro to jedyna bezpłatna opcja złożenia podpisu cyfrowego na komputerze z systemem Windows 10, który będzie zgodny ze wszystkimi rosyjskimi standardami i będzie akceptowany w większości przypadków. Jest to również jedyna możliwość zrobienia tego całkowicie za darmo. Jeśli znasz inne, podziel się nimi w komentarzu.

Wymiana pełnego zakresu elektronicznych dokumentów handlowych towarzyszących wszystkim etapom zamawiania i dostawy towaru, bezpośrednio z systemów księgowych Klienta.

Pełna kontrola nad procesem dostawy towaru

Wymiana pełnego zakresu dokumentów elektronicznych w formacie Federalnej Służby Podatkowej, towarzyszących wszystkim etapom dostawy i zwrotu towaru, wzajemnym rozliczeniom, bezpośrednio z systemów księgowych klientów.

Przechowywanie elektronicznych dokumentów księgowych.

Producent publikuje dane o swoich produktach i dla każdego dystrybutora tworzy własny kanał sprzedaży, uzupełnia go asortymentem i ustala ceny, zapewnia dystrybutorom dostęp do swojego konta osobistego z osobistymi katalogami produktów i warunkami cenowymi.

Dystrybutorzy generują zamówienia oraz raporty sprzedaży i sald w odniesieniu do ustalonego asortymentu.

Umożliwia szybką i niezawodną synchronizację informacji o produktach we wszystkich kanałach sprzedaży: z sieciami handlowymi, dystrybutorami, sklepami internetowymi oraz własną sprzedażą detaliczną.

Przetwarza i przechowuje parametry logistyczne, warunki cenowe, właściwości konsumentów, dane medialne i dokumenty zezwalające.

Błyskawiczna rejestracja partii wyprodukowanych produktów Generowanie i unieważnianie świadectw weterynaryjnych bezpośrednio w momencie wysyłki i przyjęcia towaru w powiązaniu z dokumentami przewozowymi

Monitorowanie i korygowanie dokumentów w czasie rzeczywistym

Wsparcie procesu finansowania roszczeń pieniężnych z udziałem nabywcy wierzytelności (firmy faktoringowej lub banku), dostawcy towaru (wierzyciela) i nabywcy towaru (dłużnika).

Przejrzysta i bezpieczna zautomatyzowana trójstronna interakcja pomiędzy uczestnikami transakcji faktoringowej, cesja i potwierdzenie praw do roszczeń pieniężnych.

Kompletny zestaw dokumentów elektronicznych towarzyszących operacjom faktoringowym w formatach EDI i Federalnej Służby Podatkowej

Bilans i inne wskaźniki finansowe

Wygrane i zawarte kontrakty rządowe

Zgłoś się na pokrycie ryzyka dla Federalnej Służby Podatkowej i szefa

Spółki stowarzyszone, powiązania pomiędzy firmami i ich właścicielami

WYCIĄG Z USRLE/USRIP

Sprawy sądowe, rejestr nieuczciwych dostawców

Wybieraj i kupuj bilety w najlepszych cenach, dokonuj rezerwacji hoteli, transferów, dokumentów podróżnych, generuj raporty księgowe

Wygodne zarządzanie podróżami i kontrola wydatków na podróże wewnątrz organizacji

Możliwość płatności z dołu, wszystkie koszty podróży zbierane są na jednej fakturze

Zakupy 44-FZ, 223-FZ

Aukcje komercyjne, aukcje upadłościowe

Rejestracja osób prawnych/przedsiębiorców indywidualnych, kasy

Składanie raportów do agencji rządowych, elektroniczne zarządzanie dokumentacją

Portale państwowe i usługi publiczne, federalna służba celna, EGAIS FSRAR

Podpis elektroniczny lekarza

Kompleksowe rozwiązanie przygotowania do obowiązkowego oznakowania towaru: wystawienie podpisu elektronicznego do rejestracji w systemie Chestny ZNAK, utworzenie systemu księgowego do pracy z towarami, wymiana dokumentów elektronicznych z odpowiednim kodem etykietowania.

Z reguły pomysł pobrania Cryptopro 3.9 R2 na Windows 10 pojawia się wśród przedsiębiorców z dużą ilością formalności. Produkt nadaje się jednak także do użytku codziennego, gdyż podpisy elektroniczne coraz częściej stają się częścią życia zwykłego człowieka.

Osobliwości

Cryptopro 3.9 R2 to wielofunkcyjne oprogramowanie kryptograficzne. Najnowsza, najbardziej aktualna wersja jest używana na każdym urządzeniu z systemem Windows 10, w tym na tabletach. Zakres zastosowania tego programu jest bardzo szeroki:- Ochrona autorstwa dokumentów;

- Zapewnienie bezpiecznego przepływu dokumentów;

- Praca z podpisami elektronicznymi;

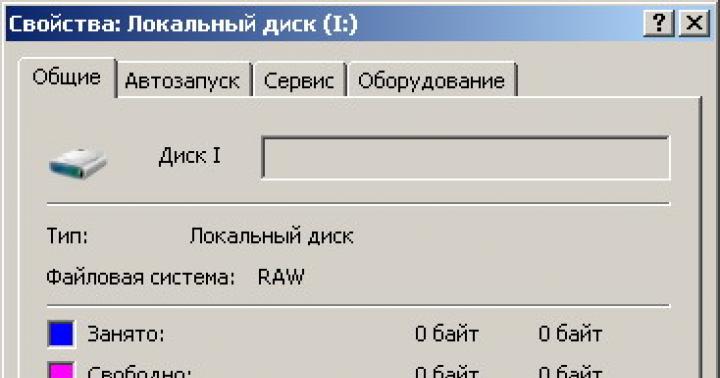

Instalacja odbywa się w kilku etapach, jednak aby uniknąć błędów należy pobrać poprawną wersję - bity x32/x64. A jeśli Twój komputer działa bez , nawet najpotężniejsza ochrona kryptograficzna dokumentów nie ochroni Cię przed możliwą penetracją. Dlatego zalecamy instalację