Porozmawiajmy o tym, jak znaleźć oprogramowanie szpiegujące w systemie Android. Są ich dziesiątki i setki. Niektóre są potrzebne do kontrolowania działań na telefonie: wszystkie SMS-y, połączenia, poczta pod czyjąś niewidzialną kontrolą. Dla wielu szokiem może być to, że ktoś śledzi ruch, rozmowy, korespondencję i twoją życie codzienne... Często programy szpiegujące postawione przez zazdrosnych małżonków, którzy chcą zdemaskować niewłaściwego partnera. Również "błędy" umieszczają:

- wiele organizacji;

- krewni;

- obcych dla samolubnych celów.

Istnieje klucz główny dla każdego zamka: łatwo jest zidentyfikować potajemnie zainstalowane oprogramowanie szpiegujące za pomocą pośrednich znaków. Łatwo go wymazać, mimo że program został zbudowany przez profesjonalistę (trudniejsze niż w przypadku amatorów). W ramach tego artykułu dotkniemy tylko Androida.

Ten, kto rozpoczyna inwigilację, powinien pomyśleć o tym, jak program będzie się zachowywał na telefonie „ofiary”. Dobry szpieg nie powinien być widoczny. Taki program będzie o rząd wielkości droższy i zwykły napastnik lub zazdrosny ukochany nie może go kupić. Częściej instalowane są tanie lub niedrogie opcje. Dlatego oprogramowanie szpiegujące jest często łatwe do wykrycia.

- System operacyjny jest zajęty pracą z programem, a urządzenie dłużej reaguje na polecenia właściciela, zawiesza się i szczerze mówiąc zwalnia.

- Bateria zaczyna „wyczerpywać się” wielokrotnie szybciej.

- Ruch drogowy Internet mobilny topi się nawet szybciej niż ładowanie akumulatora. Informacje są przesyłane 24 godziny na dobę, pochłaniając miesięcznie gigabajty.

- Internet pobiera i przesyła pliki w sposób ciągły. W tej chwili ikony migają.

- Pojawi się menu nowy program lub jej ślad.

Wszystko to zmusza właściciela do grzebania w systemie i przyczyna zostaje ujawniona. Powstaje pytanie: jak usunąć spyware z Androida? Sytuacja jest bardziej skomplikowana z amatorskimi, ale drogimi aplikacjami, których nie widać system antywirusowy, nie pochłaniają ruchu, nie wyczerpują baterii. Tylko specjalista może wykryć taki program.

Jak znaleźć oprogramowanie szpiegujące

Jeśli program nie jest skomplikowany, to jest tak proste, jak wyłuskanie gruszek, aby znaleźć w Androidzie:

Podejrzany program, którego nie znasz, powinien być aktywny w tej sekcji. Dobrzy szpiedzy mogą być przebrani (noszą nazwy „Kontrola oprogramowania”, Monitor itp.). Jeśli coś w uruchomionych aplikacjach nadal jest niejasne, lepiej się skontaktować punkt serwisowy lub Yandex. Wpisz nazwę wykrytego programu w wierszu wyszukiwania.

Kilka innych sposobów na znalezienie szpiega z telefonu lub komputera:

- przerzucać system plików(wygodniej przez komputer);

- przeglądać dziennik pobierania, historię przeglądarki, instalacje;

- spójrz w ustawieniach trybu oszczędzania energii, gdzie i ile energii jest zużywane

- śledź codzienną aktywność w Internecie, porównuj wskaźniki.

Trudno to zrozumieć tylko dla tych, którzy są dość słabo zorientowani w nowoczesnych gadżetach. W takim przypadku lepiej powierzyć wykrywanie i usuwanie oprogramowania szpiegującego specjalistom.

Jak to usunąć

Spyware dla Androida jak wykryć i usunąć taki program bez śladu? Najpewniejszym sposobem jest zburzenie ustawień do ustawień fabrycznych. Oznacza to, że zresetuj wszystkie pliki, ustawienia, ustawienia do widoku początkowego. Stanie się całkowite usunięcie jednak wszystkie aplikacje ważny punkt: musisz zapisać wszystkie potrzebne informacje (zdjęcia, muzykę, filmy, kontakty). W tym celu lepiej stworzyć utworzyć kopię zapasową... Jeśli tego nie zrobisz, masz 100% szans na utratę wszystkich danych.

Wniosek

Dowiedziałeś się, że ktoś Cię śledzi? Dla niektórych może to być naprawdę szokujące. Rzadko ludzie nawet zgadują, że takie programy istnieją. Aby uniknąć ponawiania próby, ustaw silne hasło... Z drugiej strony programy tego typu mogą być przydatne. Na przykład śledzenie ruchów dziecka, znalezienie skradzionego gadżetu itp.

SpyGo ma niewidoczny tryb, w którym prawie niemożliwe jest ustalenie, że działa na komputerze, ponieważ całkowicie ukrywa swoją obecność w systemie. Nie jest widoczny na liście zainstalowane programy i w menedżerze zadań, a jedynym sposobem na powrót do trybu widocznego jest naciśnięcie specjalnej kombinacji klawiszy, którą obserwator może ustawić w ustawieniach programu.

Natychmiast po instalacji program rozpoczyna śledzenie działań użytkownika. Przetwarza, porządkuje otrzymane informacje, przechowuje je lokalnie lub tworzy raport, a następnie wysyła je zaszyfrowanym kanałem na e-mail lub na serwer atakującego.

Platforma COVERT pozwala ukryć swoje działania przed tym niebezpiecznym szpiegiem lub usunąć go, jeśli nie ma potrzeby stwarzania wrażenia pełnej kontroli nad osobami, które zainstalowały SpyGo na Twoim komputerze.

Aby to zrobić, otwórz program COVERT iw oknie głównym kliknij przycisk „Procesy systemowe”.

Ponieważ ten szpieg jest dobry w ukrywaniu się i nie jest widoczny na standardowej liście uruchomione aplikacje uruchamiamy monitor ukrytych procesów.

W Monitorze ukrytych procesów przejrzyj całą listę. Na końcu listy zobaczysz linie podświetlone na czerwono. W ten sposób oznaczone są wszystkie programy, które się ukrywają.

W naszym przypadku widzimy podświetlone plik programu sgo.exe. To jest szpieg SpyGo.

Aby go usunąć, przesuń wskaźnik myszy nad wybraną linię i naciśnij prawy przycisk. W menu kontekstowym wybierz „Otwórz folder z aplikacją”, aby zobaczyć, gdzie znajdują się pliki szpiegowskie, i „Zakończ proces”, aby zatrzymać program.

W otwartym folderze usuń wszystkie pliki i sam folder. SpyGo został wykryty i usunięty.

Jeśli twój komputer jest monitorowany w czasie rzeczywistym, SpyGo można wykryć nawet przed wejściem do monitora ukrytych procesów. Można to zobaczyć w monitor sieci programu COVERT, który jest dostępny od razu po uruchomieniu korektora.

W takim przypadku dodaj nazwę pliku sgo.exe do bazy zagrożeń, używając menu kontekstowe lub poprzez przycisk „Dodaj” w oknie głównym programu maskującego. Połączenie szpiega z siecią zostanie zablokowane, a w czasie pracy w środowisku kamuflażu napastnik, który ustanowił inwigilację online, nie będzie mógł uzyskać informacji i dostępu do Twojego komputera. Poniższe slajdy pokazują, jak będzie to wyglądać w interfejsie oprogramowania szpiegującego.

SpyGo nie będzie w stanie połączyć się z oprogramowaniem nadzoru zainstalowanym na twoim komputerze.

Jeśli z jakiegoś powodu nie chcesz usunąć oprogramowania szpiegującego z używanego komputera, po prostu przejdź do chronionej platformy programu maskującego COVERT, klikając duży przycisk z napisem „Wejście na platformę ochrony” w oknie głównym i wykonaj wszystkie czynności, które miały zostać wykonane.

Twoje działania będą ukryte przed szpiegiem. Poniższe slajdy pokazują, co szpieg SpyGo mógł zobaczyć i napisać w swoich raportach po operacjach wykonanych na platformie COVERT.

Widzimy, że SpyGo nie był w stanie uzyskać i ukraść informacji. Prawidłowo korzystając z programu do przebrań COVERT, postępując zgodnie z instrukcjami programisty, możesz chronić się przed wszelkiego rodzaju szpiegostwem, w tym potajemnym przechwytywaniem ekranu monitora.

Sprawdź, czy jesteś śledzony przez SpyGo.

Dobry dzień!

, oprogramowanie szpiegujące, jak znaleźć i usunąć , takie pytania nasuwają się większości użytkowników komputerów. Oto proste rozwiązanie.

Niestety, codzienne korzystanie z komputera nieuchronnie doprowadzi do tego, że jakiś trojan lub spyware wślizgnie się do naszego komputera w sposób niewidoczny.

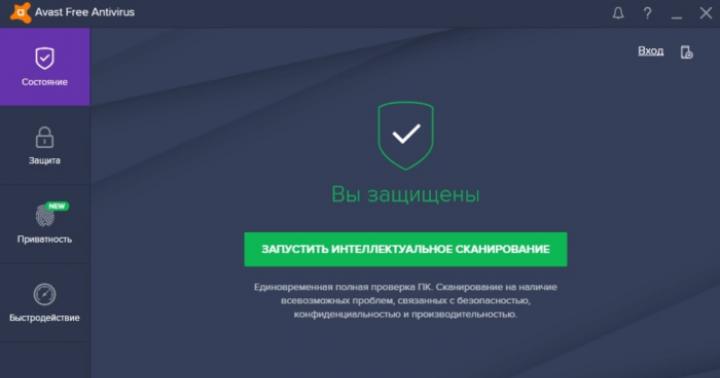

Znajdź ją bez specjalnych oprogramowanie niełatwe. Oprogramowanie antywirusowe, nawet najbardziej niezawodne, często tęsknią za takimi „prezentami”, tk. dobrze się kamuflują.

Jak znaleźć i usunąć oprogramowanie szpiegujące?

Programy spyware są niebezpieczne, ponieważ są niewidoczne i cicho siedzą w komputerze i wykonują zadania wyznaczone przez twórcę takiego programu.

Najgorsze jest to, że przekazują wszystko poufna informacja bez twojej wiedzy.

A to są loginy i hasła do kont bankowych, numery Twoich portfeli i kart bankowych, wszelkie inne ważne informacje.

Krótko mówiąc, musimy zrozumieć to niebezpieczeństwo i zawsze kontrolować niedostępność naszego komputera.

Dzisiaj dam ci bardzo dobra opcja jak znaleźć oprogramowanie szpiegujące.

Jak znaleźć oprogramowanie szpiegujące dla systemu Windows?

Jest bardzo dobry program, który pozwala wykryć wszystkie programy spyware, usunąć je, a także ustanowić odporność na komputerze (blokowanie), aby takie programy już się nie prześlizgiwały.

Program nazywa się - spybotsd-2.7. Deweloper jest obcy, ale program został przetestowany i działa bardzo niezawodnie. Co więcej, pobierając go, możesz zainstalować język rosyjski.

Ten program musi koniecznie znajdować się na twoim komputerze, to pytanie jak znaleźć oprogramowanie szpiegujące znika samoczynnie.

Program spybotsd-2.7 można pobrać przez link ze strony dewelopera , ale ty możesz mój link.

mam program jest już przetestowany i możesz go bezpiecznie używać.

Ze strony programisty możesz pobrać opcję dla różnych system operacyjny... Mam to tylko dla Windows.

I wreszcie program jest bezpłatny i płatne opcje... Darmowa opcja jest dla Ciebie wystarczająca.

Płatny różni się tym, że automatycznie skanuje komputer kilka razy dziennie i usuwa oprogramowanie szpiegujące.

Bezpłatnie w trybie ręcznym raz w tygodniu lub częściej, jeśli chcesz.

Rozważamy bezpłatną opcję.

Jak znaleźć oprogramowanie szpiegujące za pomocą programu? spybotsd-2.7?

Pobierz program dla mój link, lub ze strony dewelopera.

Program jest instalowany jak zwykle i nie różni się od innych. Zgadzam się i przejdź do „Dalej”.

Po instalacji na pulpicie pojawi się skrót jak na obrazku.

Dwukrotnie klikamy skrót, otwiera się okno jak na poniższym obrazku:

Na moim zdjęciu paski boczne są zielone, możesz mieć czerwone. Dzieje się tak, ponieważ mój komputer został już przeskanowany i usunięto oprogramowanie szpiegujące.

Chociaż po skanowaniu znalazłem kilkanaście plików zainfekowanych trojanami. Widać to na poniższym obrazku.

W oknie, które się otworzy, kliknij prawy górny przycisk „Skanuj”.

Jak znaleźć gwarantowany program szpiegujący?

Skanowanie może potrwać 30 minut lub dłużej. Wszystko zależy od liczby programów i plików na twoim komputerze. Dla pewności lepiej skanować dwa razy z rzędu.

Po zeskanowaniu pojawi się okno z wynikami. Zobacz zdjęcie poniżej:

Mam dużo czerwonych plików, widać to na zdjęciu.

Możesz mieć to w ten sposób, a może być inaczej. Jeśli istnieje co najmniej jeden czerwony plik, kliknij w prawym dolnym rogu przycisku „Napraw zaznaczone”

Po naprawieniu i usunięciu wszystkich trojanów otworzy się okno jak na obrazku:

Gdzie obok poprawionych plików znajduje się zielony cudzysłów. Oznacza to, że wszystkie programy szpiegujące zostały usunięte.

Zamknij to okno, a w początkowym oknie w górnej części pojawi się zielony pasek oraz data ostatniego skanu, tj. Dziś.

Następnie musisz nacisnąć środkowy przycisk „Immunizacja”.

To fajna funkcja programu. Zablokuje to oprogramowanie szpiegujące wykryte na twoim komputerze.

Po szczepieniu otrzymasz gratulacje z okazji jego pomyślnego zakończenia.

wiemy, teraz częściej korzystaj z funkcji programu spybotsd-2.7 i wszystko będzie OK!

Aby zapoznać się ze szczegółowym samouczkiem wideo, zobacz poniżej:

Powodzenia we wszystkich Twoich przedsięwzięciach!

Z pozdrowieniami, Valentin Chepurnoy.

–

Pozwól, że powiem ci, jak znaleźć i sprawdzić Androida pod kątem oprogramowania szpiegującego. To podsłuchiwanie rozmów, czytanie listów, śledzenie lokalizacji i innych „trojanów” i „robaków”.

Ten artykuł jest odpowiedni dla wszystkich marek produkujących telefony z systemem Android 10/9/8/7: Samsung, HTC, Lenovo, LG, Sony, ZTE, Huawei, Meizu, Fly, Alcatel, Xiaomi, Nokia i innych. Nie ponosimy odpowiedzialności za Twoje działania.

Uwaga! Możesz zadać swoje pytanie specjaliście na końcu artykułu.

Oprogramowanie szpiegujące do nadzoru

Możesz mieć informacje, które ktoś inny chce zdobyć. Jeśli dana osoba pracuje w firmie, mogą to być dane dotyczące rozwoju nowych produktów, strategii sprzedaży itp.

Jeśli oddałeś telefon z Androidem do naprawy, to z jakiegoś powodu możesz mieć zainstalowaną aplikację szpiegowską do śledzenia Twojej lokalizacji przez GPS lub kopiowania danych. Istnieje duży i dobrze prosperujący przemysł, którego głównym celem jest szpiegowanie innych ludzi. Ale bez względu na to, jak inteligentne jest oprogramowanie szpiegujące, istnieją sposoby na jego wykrycie na tablecie lub smartfonie z systemem Android.

Oznaki programu śledzącego na gadżecie

Niezwykłe dźwięki połączeń

Jeśli podczas rozmowy pojawiają się odległe głosy lub kliknięcia (lub fragmenty czyichś głosów) i przechodzą przez telefon, jest to znak, że jesteś podsłuchiwany. To nie jest normalne w dzisiejszych telefonach. Takie problemy ze starymi sieciami analogowymi to już przeszłość.

Zmniejszona pojemność baterii

Kolejna oznaka usterki telefon komórkowy to spadek wydajności baterii. Jeśli telefon jest podsłuchiwany, rejestruje twoje działania i przekazuje je osobie trzeciej.

Takie operacje pozostawiają ślad w postaci nadmiernego zużycia baterii. W rezultacie bateria szybciej się wyczerpuje. Telefon może ciągle nagrywać rozmowy w pokoju, nawet jeśli jest w trybie czuwania.

Wszystko to prowadzi do szybkiego rozładowania akumulatora. Test jest przeprowadzany przy użyciu baterii w innym telefonie identycznego modelu, a następnie wystarczy porównać wyniki.

Telefon jest aktywny, gdy nie jest używany

Czy Twój gadżet wydaje dźwięki lub uruchamia ekran, gdy nie jest używany? Połączenia i powiadomienia o wiadomościach powinny być ciche, gdy urządzenie nie jest używane. Czy Twój telefon uruchamia się ponownie bez powodu? Wtedy ktoś może mieć zdalny dostęp do tego gadżetu.

Rozłączenie telefonu zajmuje dużo czasu

Przed wyłączeniem smartfon musi zamknąć wszystkie przetwarzane aplikacje. Jeśli gadżet przesyła informacje do innego urządzenia, ukończenie procesu zajmie więcej czasu. Jeśli rozłączenie telefonu trwa dłużej niż zwykle, zwłaszcza po odebraniu wiadomości tekstowej, rozmowie, przeglądaniu stron internetowych lub wiadomości e-mail, prawdopodobnie wysyła informacje do osoby trzeciej.

Sprawdzanie telefonu pod kątem podsłuchu

Wysoka temperatura baterii

Przez jakiś czas nie korzystaj aktywnie ze smartfona ani nie graj w gry. Następnie musisz dotknąć urządzenia z boku baterii. Jeśli czujesz ciepło, istnieje duże prawdopodobieństwo, że gadżet jest potajemnie używany do przesyłania informacji. Ale to nie jest wyraźna oznaka nadzoru.

Otrzymywanie nietypowych wiadomości

Stajesz się dziwny wiadomości SMS które zawierają losowe znaki i cyfry? Funkcjonować zdalne sterowanie różne programy szpiegujące wymagają wysyłania tajnych wiadomości tekstowych do telefonu.

W niektórych sytuacjach można to zaobserwować, zwłaszcza jeśli oprogramowanie gadżetu nie działa poprawnie. Jeśli zdarza się to regularnie, w telefonie można zainstalować aplikację szpiegowską.

Zwiększenie ilości wykorzystywanych informacji

Mniej niezawodne programy szpiegujące do wysyłania danych zebranych z urządzenia z systemem Android opcje dodatkowe... Dlatego należy zwracać uwagę na niewyjaśniony wzrost miesięcznego zużycia danych.

W bardziej zaawansowanych aplikacjach spyware ilość wykorzystywanych danych została znacznie zmniejszona, przez co ich wykrycie jest prawie niemożliwe. Stare programy nadal można zidentyfikować ze względu na duży wzrost miesięcznego ruchu.

Oprogramowanie szpiegowskie dla Androida

Oprogramowanie szpiegujące na Androida można znaleźć w plikach smartfona. Aby to zrobić, wykonaj następujące kroki:

- Otwórz „Ustawienia”, wybierz „Aplikacje”.

- Następnie kliknij „Uruchom usługi” lub „Zarządzanie aplikacjami”.

- Szukamy podejrzanych plików.

Dobre oprogramowanie szpiegujące często maskuje nazwy plików, aby się nie wyróżniały. W niektórych przypadkach mogą zawierać w swoich nazwach następujące terminy: ukrywanie się, monitorowanie, szpiegowanie itp. Niektóre mniej zaawansowane programy są nadal bardzo łatwe do wykrycia.

Nie musisz się martwić, jeśli znajdziesz potwierdzenie użycia oprogramowania szpiegującego na swoim gadżecie. Lepiej nie usuwać nieznanych. W przypadku znalezienia podejrzanego oprogramowania zaleca się oddanie urządzenia do serwisu przez specjalistę.

Podsłuch telefonu komórkowego

Powrót do ustawień fabrycznych

Jeśli, ta operacja usunie wszelkie programy szpiegujące. Użytkownik powinien stworzyć kopię zapasową danych: muzyki, zdjęć, kontaktów. Jeśli to zrobisz, będziesz także potrzebować skutecznego kodu dostępu, aby zapobiec nieautoryzowanemu dostępowi do gadżetu w przyszłości.

W przypadku gadżetów na Androida istnieje aplikacja AppNotifier, która za pośrednictwem poczty e-mail pobiera programy na urządzenie. Narzędzie ostrzega, jeśli ktoś chce wykonać operację, której nie należy wykonywać.

Co zrobić, gdy znajdziesz oprogramowanie szpiegujące?

To może być szokujące. Wiele ofiar nie zdaje sobie sprawy z istnienia tego typu oprogramowania. Jeśli zauważyłeś nietypowe zachowanie na telefonie lub tablecie, warto to sprawdzić. Należy pamiętać, że obecnie istnieje wiele potężnych programów szpiegujących.

Aplikacja do ochrony prywatności

Zwiększać

Zwiększać Aplikacja do ochrony prywatności została opracowana przez SnoopWall. Narzędzie jest bardzo przydatne dla tabletów i smartfonów z systemem Android. Oprogramowanie przeprowadza pełny audyt gadżetu i tworzy listę wszystkich podejrzanych i potencjalnie niebezpiecznych programów.

Na przykład, dlaczego Brightest Flashlight używa współrzędnych geograficznych użytkownika? Dlaczego miałby podane informacje? W Stanach Zjednoczonych twórca programu został za takie działania ukarany przez Federację Komisji Handlu.

Przez cały czas oprogramowanie szpiegujące latarki zostało zainstalowane przez ponad 50 milionów użytkowników Androida. Deweloper nie tylko zbierał współrzędne użytkowników w czasie niemal rzeczywistym, ale także sprzedawał informacje sieciom reklamowym i innym kupującym.

Podobne szkodliwe działania są potajemnie przeprowadzane przez niektóre inne programy dla Androida, ale mogą wyglądać całkiem przyzwoicie. Aplikacja prywatności wykrywa takich szpiegów. Pokazuje, które aplikacje mają dostęp do następujących systemów:

- Mikrofon.

- Wi-Fi.

- Bluetooth.

- Kamera wideo.

- Inne czujniki.

Teraz możemy stwierdzić, które programy mają wiele „dodatkowych” uprawnień.

Zwiększać

Zwiększać Twórcy aplikacji Privacy App przeprowadzili testy z 90 tysiącami aplikacji z katalogu Google Play i stworzyli bazę danych „ryzykownych” programów. Proces rozwoju i testowania trwał 14 miesięcy. Takie testy wykazały, że co najmniej 20% katalogu Google Play prosi o pozwolenie na dostęp do danych, których tak naprawdę nie potrzebują do zapewnienia podstawowej funkcjonalności.

Niektóre programy podczas pracy w tło zbierz wprowadzone hasła. Inne oprogramowanie robi zdjęcia użytkownika bez włączania lampy błyskowej.

Inna funkcjonalność aplikacji Privacy App pozwala obliczyć „indeks prywatności”, który pokazuje ogólne bezpieczeństwo wszystkich zainstalowanych programów. Przedsiębiorstwo ocenia bezpieczeństwo finansowe aplikacje mobilne i usuwa programy szpiegujące.

Termin Spyware to program szpiegujący, który jest instalowany w trybie ukrycia na komputerze, a jego celem jest zbieranie informacji dotyczących konfiguracji system komputerowy i aktywność użytkownika. Oznacza to, że wszystkie informacje o twoich działaniach w Internecie iw systemie operacyjnym mogą stać się dostępne dla atakujących.

Aby uniknąć tak negatywnego wpływu z zewnątrz, konieczne jest kontrolowanie procesu wdrażania programy innych firm bez twojej wiedzy. Obecnie istnieje kilka głównych rodzajów oprogramowania szpiegującego, które mogą wyrządzić użytkownikom nieocenione szkody.

Klasyfikacja oprogramowania szpiegującego

- Skaner dysk twardy- program szpiegowski, który bada zawartość dysku twardego w celu zidentyfikowania cennych informacji, które następnie są przekazywane właścicielowi.

- Screen Spy - Wykonuje okresowe zrzuty ekranu i przesyła dane zrzutu ekranu do hosta. Ten rodzaj informacji jest interesujący dla wszelkiego rodzaju oprogramowania ransomware.

- Szpieg proxy - po zainstalowaniu na komputerze działa jako serwer proxy, który pozwala na użycie cudzego adresu IP do ukrycia twoich działań.

- Szpieg pocztowy - zbieranie informacji zawierających adresy E-mail, który jest interesujący głównie dla osób wysyłających spam.

- - nagrywanie wszystkich naciśnięć klawiszy na klawiaturze, co pozwala np. wykraść numery kart kredytowych.

Powyższa lista zagrożeń nie jest kompletna, ale zawiera główne typy oprogramowania szpiegującego.

Terminator oprogramowania szpiegującego 2012

Zasadniczo programy, które pozwalają znaleźć szpiega na komputerze, to wersje płatne podobne produkty. Jednocześnie istnieje szereg rozwiązań programowych, w których: darmowe funkcje które umożliwiają wyczyszczenie systemu operacyjnego ze złośliwych komponentów.

Na przykład, Darmowa wersja Programy szpiegowskie Terminator 2012, którego w wariancie Freeware nie ma ochrona antywirusowa i aktualizacje o wysokim priorytecie. Jednocześnie dostępna funkcjonalność tego rozwiązanie programowe umożliwia znajdowanie i usuwanie programów kwalifikujących się jako oprogramowanie szpiegujące.

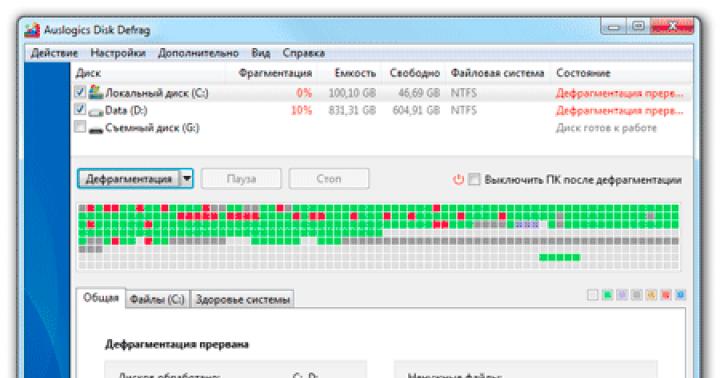

Znajdź oprogramowanie szpiegujące na swoim komputerze: kroki

Aby chronić się przed oprogramowaniem szpiegującym w przyszłości, należy skonfigurować automatyczne skanowanie systemu komputera w poszukiwaniu oprogramowania szpiegującego w tej samej zakładce Skanowanie. Oczywiście antywirusy różnią się również podobną funkcjonalnością, ale jednocześnie nie zaszkodzi sprawdzić za pomocą specjalistycznego narzędzia w postaci rozważanego programu.