Сегодня ни один концерн, состоящий из предприятий, выполняющих часть общего производственного цикла, торговая сеть или учетная система не может обойтись без обмена данными через интернет.

Это может быть или трафик информации между отдельными точками обработки, или создание единого центра хранения.

В каждом случае необходима тщательно продуманная защита информации в интернете, которая способна избавить от множества неприятностей и финансовых потерь.

Риски возникающие при не защищенном использовании интернета

Перечислить, какие именно могут возникнуть опасности, если защита информации в сети интернет не организована или организована плохо — практически невозможно.

Каждый отдельный случай - это обычно совокупность, зачастую самое неприятное сочетание нескольких факторов.

Их краткий список можно сформулировать так:

- получение несанкционированного доступа к информации;

- кража критически важных данных;

- подмена или намеренное изменение информации в хранилище или непосредственно при передаче;

- злонамеренное удаление важных данных;

- разглашение конфиденциальной информации после получения доступа к ней различными методами;

- намеренное шифрование данных с целью последующего шантажа, вымогательства.

При организации системы мер по сохранению данных, которые будут тщательно читывать все законы о защите информации в интернете — стоит понимать существующие проблемные зоны.

Сохранение корпоративной информации методом её выкупа у злоумышленников

Одна из них относится к человеческому фактору, другая касается методик передачи, третья формулирует схему организации хранения.

Кому необходима защита информации

Стоит понимать, что каждому без исключения человеку нужны средства защиты информации в интернете.

Похищение или получения доступа к личным данным посторонними лицами — может вызвать самые разные последствия.

К примеру, распространены случаи построения фиктивной личности, занимающейся криминальной деятельностью в интернете и постоянно оперирующую идентификационной информацией другого индивидуума.

Еще одна опасность — намеренное нанесение ущерба репутации, материальных потерь путем продажи личной недвижимости, оформления кредитов и так далее.

Поэтому защита личной информации в интернете сегодня регламентируется законодательными актами.

Но это не значит, что каждый человек не должен лично следовать правилам обращения с данными, их передачи и хранения.

Однако больше всего система защиты информации в интернете нужна производственным и коммерческим компаниям.

При несанкционированном доступе к данным, их похищении, намеренном изменении могут происходить самые разнообразные опасные случаи:

- Нанесение ущерба качеству товара в результате изменения ключевых параметров процесса производства или исходного сырья.

- Нарушение взятых на себя обязательств вследствие нарушения логистики поставок, изменения качества, срывов договорных сроков.

- Прямой ущерб вследствие промышленного шпионажа, прямой продажи разработок конкурентам.

- Косвенный ущерб из-за раскрытия планов развития и других стратегических данных.

- Комплексный ущерб при краже, шифровании данных с целью шантажа, вымогательства, что ведет к прямым финансовым потерям, чревато последствиями промышленного шпионажа, нарушения рабочих процессов и многим другим.

Приведенный список, хотя и не полный — дает достаточное представление о том, почему проблемы защиты информации в интернете крупными компаниями оцениваются очень серьезно. Чтобы снизить до предсказуемого минимума потенциальный ущерб, разрабатываются и внедряются достаточно развернутые комплексы мер противодействия.

Основные методы и средства защиты информации в сети интернет

Конкретный список принимаемых мер и выбранные технологии защиты информации в сетях интернет зависит от множества факторов.

Это может быть характер информации, методика ее разделения и хранения, формат используемых технических средств и многое другое. Однако на практике все решения условно формализуются и делятся на крупные категории.

Аппаратные

Аппаратные средства применяются на всех организационных уровнях. Однако особенно важно правильно организовать хранение информации.

Задача аппаратных средств при этом:

- обеспечивать нужную скорость доступа к данным;

- гарантировать надлежащую скорость систем проведения расчетов;

- обеспечивать целостность данных и гарантию их сохранения при выходе из строя отдельных средств хранения;

- организовывать резервное копирование, быстрое восстановление информации при сбоях;

- обеспечивать взаимодействие со средствами связи;

- реагировать и минимизировать ущерб при аварийных ситуациях (пожар, затопление);

- сохранять работоспособность основного оборудования во время отключения основного источника энергии (генераторы, источники бесперебойного питания).

- обрабатывать запросы подключенных пользователей.

В хранилищах данных для решения поставленных задач применяются серверы, оснащенные RAID массивами, дисками требуемой производительности.

Обязательно в той или иной мере реализуется принцип дублирования ключевых систем. Используются сетевые контроллеры, распределительные средства и многое другое.

Картинка показывающая работу межсетевого экрана (firewall)

Аппаратные технологии защиты информации в интернете включают также межсетевые экраны, программно управляемое оборудование, системы идентификации, управления доступом и многое другое.

Программные

Область программных средств — самая обширная. Выбор конкретного списка пакетов зависит от используемых платформ и операционных систем, принятых механик доступа.

Среднестатистический список защитных мер включает:

- систему обнаружения сетевых атак и попыток несанкционированного доступа на узел в составе программно управляемого оборудования;

- комплексы шифрования (программные или аппаратные);

- средства подтверждения подлинности, электронные ключи и системы для работы с ними;

- средства управления доступом, которые могут включать и аппаратные средства.

На практике, правильно выбранный комплекс программных средств может практически исключить прямую атаку на хранилище или отдельный узел системы обработки данных.

Меры защиты включают также стандартные шифрованные протоколы передачи информации.

Смешанные

Смешанные меры защиты разрабатываются для сети хранения и обработки в том случае, когда характер действий с данными отличается для разных групп пользователей.

В перечень используемых средств могут входить программные комплексы на отдельных рабочих местах, системы разделения прав и уровней доступа в пределах одного сектора и общей структуры ответственности.

Популярно применение различных схем взаимодействия исполнителей между собой, а также — методики контроля и мониторинга.

К простейшему случаю смешанных мер защиты можно отнести обязательное использование антивирусов, стандартных шифрованных протоколов передачи, системы идентификации (в том числе — аппаратной) с разноуровневым доступом к работе с информацией.

Организационные

К организационным мерам защиты информации относится разработка оптимальных схем взаимодействия персонала с информацией и обществом.

Сюда относится:

- разработка инструкций, предписаний, четких схем работы с данными для занятого персонала;

- предоставление персоналу ограниченного набора сертифицированных, надежных программных средств;

- обязательное применение принципов ответственности за разглашение конфиденциальной информации;

- разделение зон ответственности каждой трудовой единицы, ранжирование областей доступных данных, формулировка объема доступных действий;

- создание средств для предотвращения случайного, умышленного удаления информации;

- применение программных средств, полностью исключающих прямой доступ к данным;

- формулирование в виде инструкций, правил действия сотрудников, охраны — системы работы с внутренними носителями информации, регламенты выноса документации;

- применение средств проверки и подтверждения подлинности (электронные ключи).

В близкой к идеальной схеме работы с персоналом — проводятся постоянные проверки действий каждой трудовой единицы.

При этом работнику предоставляется стандартизированное рабочее место, где установлен регламентированный для его уровня доступа набор программ.

Корпуса компьютеров и другой электронной техники, части которой могут служить носителями важной информации — опечатываются и находятся под постоянным контролем.

На предприятиях, где постоянно ведется работа с важными данными — рекомендуется вводить систему идентификации персонала для доступа в сеть (помещения), основанную на периодически меняющихся и находящихся под строгим учетом электронных пропусков и иных меток.

Заключение

Для защиты данных в сети интернет при помощи предлагаемых на рынке аппаратных и программных решений — можно построить эффективный и отказоустойчивый комплекс.

Но стоит помнить: все знаменитые хакеры получали доступ к данным путем работы с людьми и использования их ошибок.

Поэтому не стоит стесняться того, что на предприятии в целях безопасности до предела ограничивается свобода персонала.

Все, что может предотвратить утечки, а также разделение доступа и ответственности — способно помочь сохранить важные данные и избежать серьезных неприятностей.

Видео: «Познавательный фильм»: Защита информации

Системы защиты компьютера от чужого вторжения весьма разнообразны и могут быть классифицированы на такие группы, как:

- - средства собственной защиты, предусмотренные общим программным обеспечением;

- - средства защиты в составе вычислительной системы;

- - средства защиты с запросом информации;

- - средства активной защиты;

- - средства пассивной защиты и др.

Можно выделить следующие направления использования программ для обеспечения безопасности конфиденциальной информации, в частности, такие:

- - защита информации от несанкционированного доступа;

- - защита информации от копирования;

- - защита программ от копирования;

- - защита программ от вирусов;

- - защита информации от вирусов;

- - программная защита каналов связи.

По каждому из указанных направлений имеется достаточное количество качественных, разработанных профессиональными организациями и распространяемых на рынках программных продуктов.

Программные средства защиты имеют следующие разновидности специальных программ:

идентификации технических средств, файлов и аутентификации пользователей;

регистрации и контроля работы технических средств и пользователей;

обслуживания режимов обработки информации ограниченного пользования;

защиты операционных средств ПК и прикладных программ пользователей;

уничтожения информации в ЗУ после использования;

сигнализирующих нарушения использования ресурсов;

вспомогательных программ защиты различного назначения

Идентификация технических средств и файлов, осуществляемая программно, делается на основе анализа регистрационных номеров различных компонентов и объектов информационной системы и сопоставления их со значениями адресов и паролей, хранящихся в ЗУ системы управления.

Для обеспечения надежности защиты с помощью паролей работа системы защиты организуется таким образом, чтобы вероятность раскрытия секретного пароля и установления соответствия тому или иному идентификатору файла или терминала была как можно меньше. Для этого надо периодически менять пароль, а число символов в нем установить достаточно большим.

Эффективным способом идентификации адресуемых элементов и аутентификации пользователей является алгоритм запросно-ответного типа, в соответствии с которым система защиты выдает пользователю запрос на пароль, после чего он должен дать на него определенный ответ. Так как моменты ввода запроса и ответа на него непредсказуемы, это затрудняет процесс отгадывания пароля, обеспечивая тем самым более высокую надежность защиты.

Получение разрешения на доступ к тем или иным ресурсам можно осуществить не только на основе использования секретного пароля и последующих процедур аутентификации и идентификации. Это можно сделать более детальным способом, учитывающим различные

особенности режимов работы пользователей, их полномочия, категории запрашиваемых данных и ресурсов. Этот способ реализуется специальными программами, анализирующими соответствующие характеристики пользователей, содержание заданий, параметры технических и программных средств, устройств памяти и др.

Поступающие в систему защиты конкретные данные, относящиеся к запросу, сравниваются в процессе работы программ защиты с данными, занесенными в регистрационные секретные таблицы (матрицы). Эти таблицы, а также программы их формирования и обработки хранятся в зашифрованном виде и находятся под особым контролем администратора (администраторов) безопасности информационной сети.

Для разграничения обращения отдельных пользователей к вполне определенной категории информации применяются индивидуальные меры секретности этих файлов и особый контроль доступа к ним пользователей. Гриф секретности может формироваться в виде трехразрядных кодовых слов, которые хранятся в самом файле или в специальной таблице. В этой же таблице записываются идентификатор пользователя, создавшего данный файл, идентификаторы терминалов, с которых может быть осуществлен доступ к файлу, идентификаторы пользователей, которым разрешен доступ к данному файлу, а также их права на пользование файлом (считывание, редактирование, стирание, обновление, исполнение и др.). Важно не допустить взаимовлияния пользователей в процессе обращения к файлам. Если, например, одну и ту же запись имеют право редактировать несколько пользователей, то каждому из них необходимо сохранить именно его ’ вариант редакции (делается несколько копий записей с целью возможного анализа и установления полномочий).

Под программными средствами защиты информации понимают специальные программы, включаемые в состав программного обеспечения КС исключительно для выполнения защитных функций.

К основным программным средствам защиты информации относятся:

Программы идентификации и аутентификации пользователей КС;

Программы разграничения доступа пользователей к ресурсам КС;

Программы шифрования информации;

Программы защиты информационных ресурсов (системного и прикладного программного обеспечения, баз данных, компьютерных средств обучения и т. п.) от несанкционированного изменения, использования и копирования.

Заметим, что под идентификацией, применительно к обеспечению информационной безопасности КС, понимают однозначное распознавание уникального имени субъекта КС. Аутентификация означает подтверждение того, что предъявленное имя соответствует данному субъекту (подтверждение подлинности субъекта).

Примеры вспомогательных программных средств защиты информации:

Программы уничтожения остаточной информации (в блоках оперативной памяти, временных файлах и т.п.);

Программы аудита (ведения регистрационных журналов) событий, связанных с безопасностью КС, для обеспечения возможности восстановления и доказательства факта происшествия этих событий;

Программы имитации работы с нарушителем (отвлечения его на получение якобы конфиденциальной информации);

Программы тестового контроля защищенности КС и др.

К преимуществам программных средств защиты информации относятся:

Простота тиражирования;

Гибкость (возможность настройки на различные условия применения, учитывающие специфику угроз информационной безопасности конкретных КС);

Простота применения - одни программные средства, например шифрования, работают в «прозрачном» (незаметном для пользователя) режиме, а другие не требуют от пользователя никаких новых (по сравнению с другими программами) навыков;

Практически неограниченные возможности их развития путем внесения изменений для учета новых угроз безопасности информации.

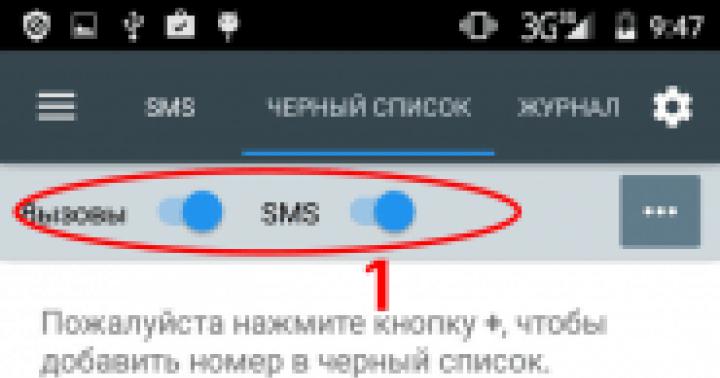

Рис. 1.1 Пример пристыкованного программного средства защиты

Рис. 1.2. Пример встроенного программного средства защиты информации

К недостаткам программных средств защиты информации относятся:

Снижение эффективности КС за счет Потребления ее ресурсов, требуемых для функционирование программ защиты;

Более низкая производительность (по сравнению с выполняющими аналогичные функции аппаратными средствами защиты, например шифрования);

Пристыкованность многих программных средств защиты (а не их встроенность в программное обеспечение КС, рис. 1.1 и 1.2), что создает для нарушителя принципиальную возможность их обхода;

Возможность злоумышленного изменения программных средств защиты в процессе эксплуатации КС.

2.2.4 «Аутентификация пользователей»

Аутентификация пользователей на основе паролей и модели «рукопожатия»

При выборе паролей пользователи КС должны руководствоваться двумя, по сути взаимоисключающими, правилами - пароли должны трудно подбираться и легко запоминаться (поскольку пароль ни при каких условиях не должен нигде записываться, так как в этом случае необходимо будет дополнительно решать задачу защиты носителя пароля).

Сложность подбора пароля определяется, в первую очередь, мощностью множества символов, используемого при выборе пароля (N), и минимально возможной длиной пароля (к). В этом случае число различных паролей может быть оценено снизу как С р = N k . Например, если множество символов пароля образуют строчные латинские буквы, а минимальная длина пароля равна 3, то С р = 26 3 = 17576 (что совсем немного для программного подбора). Если же множество символов пароля состоит из строчных и прописных латинских букв, а также из цифр и минимальная длина пароля равна 6, то С р = 62 6 = 56800235584.

Сложность выбираемых пользователями КС паролей должна устанавливаться администратором при реализации установленной для данной системы политики безопасности. Другими параметрами политики учетных записей при использовании парольной аутентификации должны быть:

Максимальный срок действия пароля (любой секрет не может сохраняться в тайне вечно);

Несовпадение пароля с логическим именем пользователя, под которым он зарегистрирован в КС;

Неповторяемость паролей одного пользователя.

Требование неповторяемости паролей может быть реализовано двумя способами. Во-первых, можно установить минимальный срок действия пароля (в противном случае пользователь, вынужденный после истечения срока действия своего пароля поменять его, сможет тут же сменить пароль на старый). Во-вторых, можно вести список уже использовавшихся данным пользователем паролей (максимальная длина списка при этом может устанавливаться администратором) .

К сожалению, обеспечить реальную уникальность каждого вновь выбираемого пользователем пароля с помощью приведенных выше мер практически невозможно. Пользователь может, не нарушая установленных ограничений, выбирать пароли «Al», «A2», ... где А1 - первый пароль пользователя, удовлетворяющий требованиям сложности.

Обеспечить приемлемую степень сложности паролей и их реальную уникальность можно путем назначения паролей всем пользователям администратором КС с одновременным запретом на изменение пароля самим пользователем. Для генерации паролей администратор при этом может использовать программный генератор, позволяющий создавать пароли различной сложности.

Однако при таком способе назначения паролей возникают проблемы, связанные с необходимостью создания защищенного канала для передачи пароля от администратора к пользователю, трудностью проверки сохранения пользователем не им выбранного пароля только в своей памяти и потенциальной возможностью администратора, знающего пароли всех пользователей, злоупотребления своими полномочиями. Поэтому наиболее целесообразным является выбор пароля пользователем на основе установленных администратором правил с возможностью задания администратором нового пароля пользователю в случае, если тот забыл свой пароль.

Еще одним аспектом политики учетных записей пользователей КС должно стать определение противодействия системы попыткам подбора паролей.

Могут применяться следующие правила:

Ограничение числа попыток входа в систему;

Скрытие логического имени последнего работавшего пользователя (знание логического имени может помочь нарушителю подобрать или угадать его пароль);

Учет всех попыток (успешных и неудачных) входа в систему в журнале аудита.

Реакцией системы на неудачную попытку входа пользователя могут быть:

Блокировка учетной записи, под которой осуществляется попытка входа, при превышении максимально возможного числа попыток (на заданное время или до ручного снятия блокировки администратором);

Нарастающее увеличение временной задержки перед предоставлением пользователю следующей попытки входа.

При первоначальном вводе или смене пароля пользователя обычно применяются два классических правила:

Символы вводимого пароля не отображаются на экране (это же правило, применяется и для ввода пользователем пароля при его входе в систему);

Для подтверждения правильности ввода пароля (с учетом первого правила) этот ввод повторяется дважды.

Для хранения паролей возможно их предварительное шифрование или хеширование.

Шифрование паролей имеет два недостатка:

Поскольку при шифровании необходимо использовать ключ, требуется обеспечить его защищенное хранение в КС (знание ключа шифрования пароля позволит выполнить его расшифрование и осуществить несанкционированный доступ к информации);

Существует опасность расшифрования любого пароля и получения его в открытом виде.

Хеширование является необратимым преобразованием и знание хеш-значения пароля не даст нарушителю возможности его получения в открытом виде (он сможет только пытаться подобрать пароль при известной функции хеширования). Поэтому гораздо более безопасным является хранение паролей в хешированном виде. Недостатком является то, что не существует даже теоретической возможности восстановить забытый пользователем пароль.

Второй пример - аутентификация на основе модели «рукопожатия» . При регистрации в КС пользователю предлагается набор небольших изображений (например, пиктограмм), среди которых он должен выбрать заданное число картинок. При последующем входе в систему ему выводится другой набор изображений, часть из которых он видел при регистрации. Для правильной аутентификации пользователь должен отметить те картинки, которые он выбрал при регистрации.

Преимущества аутентификации на основе модели «рукопожатия» перед парольной аутентификацией:

Между пользователем и системой не передается никакой конфиденциальной информации, которую нужно сохранять в тайне, I

Каждый следующий сеанс входа пользователя в систему отличен от предыдущего, поэтому даже длительное наблюдение за этими сеансами ничего не даст нарушителю.

К недостаткам аутентификации на основе модели «рукопожатия» относится большая длительность этой процедуры по сравнению с парольной аутентификацией.

Аутентификация пользователей по их биометрическим характеристикам

К основным биометрическим характеристикам пользователей КС, которые могут применяться при их аутентификации, относятся:

Отпечатки пальцев;

Геометрическая форма руки;

Узор радужной оболочки глаза;

Рисунок сетчатки глаза;

Геометрическая форма и размеры лица;

Геометрическая форма и размеры уха и др.

Наиболее распространенными являются программно-аппаратные средства аутентификации пользователей по их отпечаткам пальцев. Для считывания этих отпечатков обычно применяются оснащенные специальными сканерами клавиатуры и мыши. Наличие достаточно больших банков данных с отпечатками пальцев) граждан является основной причиной достаточно широкого применения подобных средств аутентификации в государственный структурах, а также в крупных коммерческих организациях. Недостатком таких средств является потенциальная возможность применения отпечатков пальцев пользователей для контроля над их частной жизнью.

Если по объективным причинам (например, из-за загрязненности помещений, в которых проводится аутентификация) получение четкого отпечатка пальца невозможно, то может применяться аутентификация по геометрической форме руки пользователя. В этом случае сканеры могут быть установлены на стене помещения.

Наиболее достоверными (но и наиболее дорогостоящими) являются средства аутентификации пользователей, основанные на характеристиках глаза (узоре радужной оболочки или рисунке сетчатки). Вероятность повторения этих признаков оценивается в 10 -78 .

Наиболее дешевыми (но и наименее достоверными) являются средства аутентификации, основанные на геометрической форме и размере лица пользователя или на тембре его голоса. Это позволяет использовать эти средства и для аутентификации при удаленном доступе пользователей к КС.

Основные достоинства аутентификации пользователей по их биометрическим характеристикам;

Трудность фальсификации этих признаков;

Высокая достоверность аутентификации из-за уникальности таких признаков;

Неотделимость биометрических признаков от личности пользователя.

Для сравнения аутентификации пользователей на основе тех или иных биометрических характеристик применяются оценки вероятностей ошибок первого и второго рода. Вероятность ошибки первого рода (отказа в доступе к КС легальному пользователю) составляет 10 -6 ... 10 -3 . Вероятность ошибки второго рода (допуска к работе в КС незарегистрированного пользователя) в современных системах биометрической аутентификации составляет 10 -5 ... 10 -2 .

Общим недостатком средств аутентификации пользователей КС по их биометрическим характеристикам является их более высокая стоимость по сравнению с другими средствами аутентификации, что обусловлено, в первую очередь, необходимостью приобретения дополнительных аппаратных средств. Способы аутентификации, основанные на особенностях клавиатурного почерка и росписи мышью пользователей, не требуют применения специальной аппаратуры.

Аутентификация пользователей по их клавиатурному почерку и росписи мышью

Одним из первых идею аутентификации пользователей по особенностям их работы с клавиатурой и мышью предложил С.П.Расторгуев. При разработке математической модели аутентификации на основе клавиатурного почерка пользователей было сделано предположение, что временные интервалы между нажатиями соседних символов ключевой фразы и между нажатиями конкретных сочетаний клавиш в ней подчиняются нормальному закону распределения. Сутью данного способа аутентификации является проверка гипотезы о равенстве центров распределения двух нормальных генеральных совокупностей (полученных при настройке системы на характеристики пользователя и при его аутентификации).

Рассмотрим вариант аутентификации пользователя по набору ключевой фразы (одной и той же в режимах настройки и подтверждения подлинности).

Процедура настройки на характеристики регистрируемого в КС пользователя:

1) выбор пользователем ключевой фразы (ее символы должны быть равномерно разнесены по клавиатуре);

2) набор ключевой фразы несколько раз;

3) исключение грубых ошибок (по специальному алгоритму);

4) расчет и сохранение оценок математических ожиданий, дисперсий и числа, наблюдений для временных интервалов между наборами каждой пары соседних символов ключевой фразы.

Достоверность аутентификации на основе клавиатурного почерка пользователя ниже, чем при использовании его биометрических характеристик.

Однако этот способ аутентификации имеет и свои преимущества:

Возможность скрытия факта применения дополнительной аутентификации пользователя, если в качестве ключевой фразы используется вводимая пользователем парольная фраза;

Возможность реализации данного способа только с помощью программных средств (снижение стоимости средств аутентификации).

Теперь рассмотрим способ аутентификации, основанный на росписи мышью (с помощью этого манипулятора, естественно, нельзя выполнить реальную роспись пользователя, поэтому данная роспись будет достаточно простым росчерком). Назовем линией росписи ломаную линию, полученную соединением точек от начала росписи до ее завершения (соседние точки при этом не должны иметь одинаковых координат). Длину линии росписи рассчитаем как сумму длин отрезков, соединяющих точки росписи.

Подобно аутентификации на основе клавиатурного почерка подлинность пользователя по его росписи мышью подтверждается прежде всего темпом его работы с этим устройством ввода.

К достоинствам аутентификации пользователей по их росписи мышью, подобно использованию клавиатурного почерка, относится возможность реализации этого способа только с помощью программных средств; к недостаткам - меньшая достоверность аутентификации по сравнению с применением биометрических характеристик пользователя, а также необходимость достаточно уверенного владения пользователем навыками работы с мышью.

Общей особенностью способов аутентификации, основанных на клавиатурном почерке и росписи мышью является нестабильность их характеристик у одного и того же пользователя, которая может быть вызвана:

1) естественными изменениями, связанными с улучшением навыков пользователя по работе с клавиатурой и мышью или, наоборот, с их ухудшением из-за старения организма;

2) изменениями, связанными с ненормальным физическим или эмоциональным состоянием пользователя.

Изменения характеристик пользователя, вызванные причинами первого рода, не являются скачкообразными, поэтому могут быть нейтрализованы изменением эталонных характеристик после каждой успешной аутентификацией пользователя.

Изменения характеристик пользователя, вызванные причинами второго рода, могут быть скачкообразными и привести к отклонению его попытки входа в КС. Однако эта особенность аутентификации на основе клавиатурного почерка и росписи мышью может стать и достоинством, если речь идет о пользователях КС поенного, энергетического и финансового назначения.

Перспективным направлением развития способов аутентификации пользователей КС, основанных на их личных особенностях, может стать подтверждение подлинности пользователя на основе его знаний и навыков, характеризующих уровень образования и культуры.

Введение. 2

1. Основные положения теории защиты информации. 5

1.1 Классификация угроз безопасности информации. 5

1.2 Наиболее распространенные угрозы.. 9

1.3 Программные атаки. 11

1.4 Вредоносное программное обеспечение. 13

1.5 Классификация мер обеспечения безопасности КС.. 14

2. Основные методы и средства защиты информации в сетях. 19

2.1 Физическая защита информации. 19

2.2 Аппаратные средства защиты информации в КС.. 22

2.3 Программные средства защиты информации в КС.. 24

3. Методы и средства защиты информации в телекоммуникационных сетях предприятия «Вестел». 44

3.1 Характеристика предприятия и корпоративной сети. 44

3.2 Организационно-правовое обеспечение защиты информации. 46

3.3 Защита информации в корпоративной сети «Вестел» на уровне операционной системы.. 48

3.4 Защита информации от несанкционированного доступа. 52

3.5 Антивирусная защита. 57

Заключение. 64

Глоссарий. 68

Список использованных источников. 70

Список сокращений. 74

Приложение А.. 75

Приложение Б. 76

Приложение В.. 77

Приложение Г. 78

Введение

Проблема защиты информации является далеко не новой. Решать её люди пытались с древних времен.

На заре цивилизации ценные сведения сохранялись в материальной форме: вырезались на каменных табличках, позже записывались на бумагу. Для их защиты использовались такие же материальные объекты: стены, рвы.

Информация часто передавалась с посыльным и в сопровождении охраны. И эти меры себя оправдывали, поскольку единственным способом получения чужой информации было ее похищение. К сожалению, физическая защита имела крупный недостаток. При захвате сообщения враги узнавали все, что было написано в нем. Еще Юлий Цезарь принял решение защищать ценные сведения в процессе передачи. Он изобрел шифр Цезаря. Этот шифр позволял посылать сообщения, которые никто не мог прочитать в случае перехвата.

Данная концепция получила свое развитие во время Второй мировой войны. Германия использовала машину под названием Enigma для шифрования сообщений, посылаемых воинским частям.

Конечно, способы защиты информации постоянно меняются, как меняется наше общество и технологии. Появление и широкое распространение компьютеров привело к тому, что большинство людей и организаций стали хранить информацию в электронном виде. Возникла потребность в защите такой информации.

В начале 70-х гг. XX века Дэвид Белл и Леонард Ла Падула разработали модель безопасности для операций, производимых на компьютере. Эта модель базировалась на правительственной концепции уровней классификации информации (несекретная, конфиденциальная, секретная, совершенно секретная) и уровней допуска. Если человек (субъект) имел уровень допуска выше, чем уровень файла (объекта) по классификации, то он получал доступ к файлу, в противном случае доступ отклонялся. Эта концепция нашла свою реализацию в стандарте 5200.28 "Trusted Computing System Evaluation Criteria" (TCSEC) ("Критерий оценки безопасности компьютерных систем"), разработанном в 1983 г. Министерством обороны США. Из-за цвета обложки он получил название "Оранжевая книга".

"Оранжевая книга" определяла для каждого раздела функциональные требования и требования гарантированности. Система должна была удовлетворять этим требованиям, чтобы соответствовать определенному уровню сертификации.

Выполнение требований гарантированности для большинства сертификатов безопасности отнимало много времени и стоило больших денег. В результате очень мало систем было сертифицировано выше, чем уровень С2 (на самом деле только одна система за все время была сертифицирована по уровню А1 - Honeywell SCOMP).

При составлении других критериев были сделаны попытки разделить функциональные требования и требования гарантированности. Эти разработки вошли в "Зеленую книгу" Германии в 1989 г., в "Критерии Канады" в 1990 г., "Критерии оценки безопасности информационных технологий" (ITSEC) в 1991 г. и в "Федеральные критерии" (известные как Common Criteria - "Общие критерии") в 1992 г. Каждый стандарт предлагал свой способ сертификации безопасности компьютерных систем.

Одна из проблем, связанных с критериями оценки безопасности систем, заключалась в недостаточном понимании механизмов работы в сети. При объединении компьютеров к старым проблемам безопасности добавляются новые. В "Оранжевой книге" не рассматривались проблемы, возникающие при объединении компьютеров в общую сеть, поэтому в 1987 г. появилась TNI (Trusted Network Interpretation), или "Красная книга". В "Красной книге" сохранены все требования к безопасности из "Оранжевой книги", сделана попытка адресации сетевого пространства и создания концепции безопасности сети. К сожалению, и "Красная книга" связывала функциональность с гарантированностью. Лишь некоторые системы прошли оценку по TNI, и ни одна из них не имела коммерческого успеха.

В наши дни проблемы стали еще серьезнее. Организации стали использовать беспроводные сети, появления которых "Красная книга" не могла предвидеть. Для беспроводных сетей сертификат "Красной книги" считается устаревшим.

Технологии компьютерных систем и сетей развиваются слишком быстро. Соответственно, также быстро появляются новые способы защиты информации. Поэтому тема моей квалификационной работы «Методы и средства защиты информации в сетях» является весьма актуальной.

Объектом исследования является информация, передаваемая по телекоммуникационным сетям.

Предметом исследования является информационная безопасность сетей.

Основной целью квалификационной работы является изучение и анализ методов и средств защиты информации в сетях.

Для достижения указанной цели необходимо решить ряд задач:

Рассмотреть угрозы безопасности и их классификацию;

Охарактеризовать методы и средства защиты информации в сети, их классификацию и особенности применения;

Раскрыть возможности физических, аппаратных и программных средств защиты информации в КС, выявить их достоинства и недостатки;

Рассмотреть методы, способы и средства защиты информации в корпоративной сети (на примере предприятия Вестел).

1.1 Классификация угроз безопасности информации

Под угрозой безопасности информации в компьютерной сети (КС) понимают событие или действие, которое может вызвать изменение функционирования КС, связанное с нарушением защищенности обрабатываемой в ней информации .

Уязвимость информации - это возможность возникновения такого состояния, при котором создаются условия для реализации угроз безопасности информации.

Атакой на КС называют действие, предпринимаемое нарушителем, которое заключается в поиске и использовании той или иной уязвимости. Иначе говоря, атака на КС является реализацией угрозы безопасности информации в ней.

Проблемы, возникающие с безопасностью передачи информации при работе в компьютерных сетях, можно разделить на три основных типа :

· перехват информации – целостность информации сохраняется, но её конфиденциальность нарушена;

· модификация информации – исходное сообщение изменяется либо полностью подменяется другим и отсылается адресату;

· подмена авторства информации. Данная проблема может иметь серьёзные последствия. Например, кто-то может послать письмо от чужого имени (этот вид обмана принято называть спуфингом) или Web – сервер может притворяться электронным магазином, принимать заказы, номера кредитных карт, но не высылать никаких товаров.

Специфика компьютерных сетей, с точки зрения их уязвимости, связана в основном с наличием интенсивного информационного взаимодействия между территориально разнесенными и разнородными (разнотипными) элементами.

Уязвимыми являются буквально все основные структурно-функциональные элементы КС: рабочие станции, серверы (Host-машины), межсетевые мосты (шлюзы, центры коммутации), каналы связи и т.д.

Известно большое количество разноплановых угроз безопасности информации различного происхождения. В литературе встречается множество разнообразных классификаций, где в качестве критериев деления используются виды порождаемых опасностей, степень злого умысла, источники появления угроз и т.д. Одна из самых простых классификаций приведена на рис. 1.

Рис. 1. Общая классификация угроз безопасности.

Естественные угрозы - это угрозы, вызванные воздействиями на КС и ее элементы объективных физических процессов или стихийных природных явлений, независящих от человека.

Искусственные угрозы - это угрозы КС, вызванные деятельностью человека. Среди них, исходя из мотивации действий, можно выделить:

непреднамеренные (неумышленные, случайные) угрозы, вызванные ошибками в проектировании КС и ее элементов, ошибками в программном обеспечении, ошибками в действиях персонала и т.п.;

преднамеренные (умышленные) угрозы, связанные с корыстными устремлениями людей (злоумышленников).

Источники угроз по отношению к КС могут быть внешними или внутренними (компоненты самой КС - ее аппаратура, программы, персонал).

Более сложная и детальная классификация угроз приведена в Приложении А.

Анализ негативных последствий реализации угроз предполагает обязательную идентификацию возможных источников угроз, уязвимостей, способствующих их проявлению и методов реализации. И тогда цепочка вырастает в схему, представленную на рис. 2.

Рис. 2. Модель реализации угроз информационной безопасности.

Угрозы классифицируются по возможности нанесения ущерба субъекту отношений при нарушении целей безопасности . Ущерб может быть причинен каким-либо субъектом (преступление, вина или небрежность), а также стать следствием, не зависящим от субъекта проявлений. Угроз не так уж и много. При обеспечении конфиденциальности информации это может быть хищение (копирование) информации и средств ее обработки, а также ее утрата (неумышленная потеря, утечка). При обеспечении целостности информации список угроз таков: модификация (искажение) информации; отрицание подлинности информации; навязывание ложной информации. При обеспечении доступности информации возможно ее блокирование, либо уничтожение самой информации и средств ее обработки.

Все источники угроз можно разделить на классы, обусловленные типом носителя, а классы на группы по местоположению (рис. 3а). Уязвимости также можно разделить на классы по принадлежности к источнику уязвимостей, а классы на группы и подгруппы по проявлениям (рис. 3б). Методы реализации можно разделить на группы по способам реализации (рис. 3в). При этом необходимо учитывать, что само понятие «метод», применимо только при рассмотрении реализации угроз антропогенными источниками. Для техногенных и стихийных источников это понятие трансформируется в понятие «предпосылка».

Рис. 3. Структура классификаций: а) «Источники угроз»; б) «Уязвимости»; в) «Методы реализации»

Классификация возможностей реализации угроз (атак), представляет собой совокупность возможных вариантов действий источника угроз определенными методами реализации с использованием уязвимостей, которые приводят к реализации целей атаки. Цель атаки может не совпадать с целью реализации угроз и может быть направлена на получение промежуточного результата, необходимого для достижения в дальнейшем реализации угрозы. В случае такого несовпадения атака рассматривается как этап подготовки к совершению действий, направленных на реализацию угрозы, т.е. как «подготовка к совершению» противоправного действия. Результатом атаки являются последствия, которые являются реализацией угрозы и/или способствуют такой реализации.

Исходными данными для проведения оценки и анализа угроз безопасности при работе в сети служат результаты анкетирования субъектов отношений, направленные на уяснение направленности их деятельности, предполагаемых приоритетов целей безопасности, задач, решаемых в сети и условий расположения и эксплуатации сети.

Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются непреднамеренные ошибки штатных пользователей, операторов, системных администраторов и других лиц, обслуживающих компьютерную сеть .

Иногда такие ошибки и являются собственно угрозами (неправильно введенные данные или ошибка в программе, вызвавшая крах системы), иногда они создают уязвимые места, которыми могут воспользоваться злоумышленники (таковы обычно ошибки администрирования). По некоторым данным, до 65% потерь - следствие непреднамеренных ошибок.

Пожары и наводнения не приносят столько бед, сколько безграмотность и небрежность в работе.

Очевидно, самый радикальный способ борьбы с непреднамеренными ошибками - максимальная автоматизация и строгий контроль.

Другие угрозы доступности можно классифицировать по компонентам КС, на которые нацелены угрозы:

отказ пользователей;

внутренний отказ сети;

отказ поддерживающей инфраструктуры.

Обычно применительно к пользователям рассматриваются следующие угрозы:

нежелание работать с информационной системой (чаще всего проявляется при необходимости осваивать новые возможности и при расхождении между запросами пользователей и фактическими возможностями и техническими характеристиками);

невозможность работать с системой в силу отсутствия соответствующей подготовки (недостаток общей компьютерной грамотности, неумение интерпретировать диагностические сообщения, неумение работать с документацией и т.п.);

невозможность работать с системой в силу отсутствия технической поддержки (неполнота документации, недостаток справочной информации и т.п.).

Основными источниками внутренних отказов являются:

отступление (случайное или умышленное) от установленных правил эксплуатации;

выход системы из штатного режима эксплуатации в силу случайных или преднамеренных действий пользователей или обслуживающего персонала (превышение расчетного числа запросов, чрезмерный объем обрабатываемой информации и т.п.);

ошибки при (пере)конфигурировании системы;

отказы программного и аппаратного обеспечения;

разрушение данных;

разрушение или повреждение аппаратуры.

По отношению к поддерживающей инфраструктуре рекомендуется рассматривать следующие угрозы :

нарушение работы (случайное или умышленное) систем связи, электропитания, водо- и/или теплоснабжения, кондиционирования;

разрушение или повреждение помещений;

невозможность или нежелание обслуживающего персонала и/или пользователей выполнять свои обязанности (гражданские беспорядки, аварии на транспорте, террористический акт или его угроза, забастовка и т.п.).

Весьма опасны так называемые "обиженные" сотрудники - нынешние и бывшие. Как правило, они стремятся нанести вред организации - "обидчику", например:

испортить оборудование;

встроить логическую бомбу, которая со временем разрушит программы и/или данные;

удалить данные.

Обиженные сотрудники, даже бывшие, знакомы с порядками в организации и способны нанести немалый ущерб. Необходимо следить за тем, чтобы при увольнении сотрудника его права доступа (логического и физического) к информационным ресурсам аннулировались.

В качестве средства вывода сети из штатного режима эксплуатации может использоваться агрессивное потребление ресурсов (обычно - полосы пропускания сетей, вычислительных возможностей процессоров или оперативной памяти). По расположению источника угрозы такое потребление подразделяется на локальное и удаленное. При просчетах в конфигурации системы локальная программа способна практически монополизировать процессор и/или физическую память, сведя скорость выполнения других программ к нулю.

Простейший пример удаленного потребления ресурсов - атака, получившая наименование "SYN-наводнение" . Она представляет собой попытку переполнить таблицу "полуоткрытых" TCP-соединений сервера (установление соединений начинается, но не заканчивается). Такая атака по меньшей мере затрудняет установление новых соединений со стороны легальных пользователей, то есть сервер выглядит как недоступный.

По отношению к атаке "Papa Smurf" уязвимы сети, воспринимающие ping-пакеты с широковещательными адресами. Ответы на такие пакеты "съедают" полосу пропускания.

Удаленное потребление ресурсов в последнее время проявляется в особенно опасной форме - как скоординированные распределенные атаки, когда на сервер с множества разных адресов с максимальной скоростью направляются вполне легальные запросы на соединение и/или обслуживание. Временем начала "моды" на подобные атаки можно считать февраль 2000 года, когда жертвами оказались несколько крупнейших систем электронной коммерции (точнее - владельцы и пользователи систем). Если имеет место архитектурный просчет в виде разбалансированности между пропускной способностью сети и производительностью сервера, то защититься от распределенных атак на доступность крайне трудно.

Для выведения систем из штатного режима эксплуатации могут использоваться уязвимые места в виде программных и аппаратных ошибок. Например, известная ошибка в процессоре Pentium I давала возможность локальному пользователю путем выполнения определенной команды "подвесить" компьютер, так что помогает только аппаратный RESET .

Программа "Teardrop" удаленно "подвешивает" компьютеры, эксплуатируя ошибку в сборке фрагментированных IP-пакетов .

1.4 Вредоносное программное обеспечение

Одним из опаснейших способов проведения атак является внедрение в атакуемые системы вредоносного программного обеспечения.

Выделяют следующие аспекты вредоносного ПО:

вредоносная функция;

способ распространения;

внешнее представление.

Часть, осуществляющая разрушительную функцию, предназначается для:

внедрения другого вредоносного ПО;

получения контроля над атакуемой системой;

агрессивного потребления ресурсов;

изменения или разрушения программ и/или данных.

По механизму распространения различают:

Вирусы - код, обладающий способностью к распространению (возможно, с изменениями) путем внедрения в другие программы;

"черви" - код, способный самостоятельно, то есть без внедрения в другие программы, вызывать распространение своих копий по сети и их выполнение (для активизации вируса требуется запуск зараженной программы).

Вирусы обычно распространяются локально, в пределах узла сети; для передачи по сети им требуется внешняя помощь, такая как пересылка зараженного файла. "Черви", напротив, ориентированы в первую очередь на путешествия по сети.

Иногда само распространение вредоносного ПО вызывает агрессивное потребление ресурсов и, следовательно, является вредоносной функцией. Например, "черви" "съедают" полосу пропускания сети и ресурсы почтовых систем.

Вредоносный код, который выглядит как функционально полезная программа, называется троянским. Например, обычная программа, будучи пораженной вирусом, становится троянской; порой троянские программы изготавливают вручную и подсовывают доверчивым пользователям в какой-либо привлекательной упаковке (обычно при посещении файлообменных сетей или игровых и развлекательных сайтов).

1.5 Классификация мер обеспечения безопасности КС

По способам осуществления все меры обеспечения безопасности компьютерных сетей подразделяются на: правовые (законодательные), морально-этические, организационные (административные), физические, технические (аппаратно-программные) .

К правовым мерам защиты относятся действующие в стране законы, указы и нормативные акты, регламентирующие правила обращения с информацией, закрепляющие права и обязанности участников информационных отношений в процессе ее обработки и использования, а также устанавливающие ответственность за нарушения этих правил, препятствуя тем самым неправомерному использованию информации и являющиеся сдерживающим фактором для потенциальных нарушителей.

К морально-этическим мерам противодействия относятся нормы поведения, которые традиционно сложились или складываются по мере распространения компьютерных сетей в стране или обществе. Эти нормы большей частью не являются обязательными, как законодательно утвержденные нормативные акты, однако, их несоблюдение ведет обычно к падению авторитета, престижа человека, группы лиц или организации. Морально-этические нормы бывают как неписаные (например, общепризнанные нормы честности, патриотизма и т.п.), так и писаные, то есть оформленные в некоторый свод (устав) правил или предписаний.

Организационные (административные) меры защиты - это меры организационного характера, регламентирующие процессы функционирования системы обработки данных, использование ее ресурсов, деятельность персонала, а также порядок взаимодействия пользователей с системой таким образом, чтобы в наибольшей степени затруднить или исключить возможность реализации угроз безопасности. Они включают :

мероприятия, осуществляемые при проектировании, строительстве и оборудовании сетей и других объектов систем обработки данных;

мероприятия по разработке правил доступа пользователей к ресурсам сетей (разработка политики безопасности);

мероприятия, осуществляемые при подборе и подготовке персонала;

организацию охраны и надежного пропускного режима;

организацию учета, хранения, использования и уничтожения документов и носителей с информацией;

распределение реквизитов разграничения доступа (паролей, ключей шифрования и т.п.);

организацию явного и скрытого контроля за работой пользователей;

мероприятия, осуществляемые при проектировании, разработке, ремонте и модификациях оборудования и программного обеспечения и т.п.

Физические меры защиты основаны на применении разного рода механических, электро- или электронно-механических устройств и сооружений, специально предназначенных для создания физических препятствий на возможных путях проникновения и доступа потенциальных нарушителей к компонентам сетей и защищаемой информации, а также технических средств визуального наблюдения, связи и охранной сигнализации.

Технические (аппаратные) меры защиты основаны на использовании различных электронных устройств, входящих в состав КС и выполняющих (самостоятельно или в комплексе с другими средствами) функции защиты.

Программные методы защиты предназначаются для непосредственной защиты информации по трем направлениям: а) аппаратуры; б) программного обеспечения; в) данных и управляющих команд.

Для защиты информации при ее передаче обычно используют различные методы шифрования данных перед их вводом в канал связи или на физический носитель с последующей расшифровкой. Как показывает практика, методы шифрования позволяют достаточно надежно скрыть смысл сообщения.

Все программы защиты, осуществляющие управление доступом к машинной информации, функционируют по принципу ответа на вопросы: кто может выполнять, какие операции и над какими данными.

Доступ может быть определен как:

общий (безусловно предоставляемый каждому пользователю);

отказ (безусловный отказ, например разрешение на удаление порции информации);

зависимый от события (управляемый событием);

зависимый от содержания данных;

зависимый от состояния (динамического состояния компьютерной системы);

частотно-зависимый (например, доступ разрешен пользователю только один или определенное число раз);

по имени или другим признаком пользователя;

зависимый от полномочий;

по разрешению (например, по паролю);

по процедуре.

Также к эффективным мерам противодействия попыткам несанкционированного доступа относятся средства регистрации. Для этих целей наиболее перспективными являются новые операционные системы специального назначения, широко применяемые в зарубежных странах и получившие название мониторинга (автоматического наблюдения за возможной компьютерной угрозой).

Мониторинг осуществляется самой операционной системой (ОС), причем в ее обязанности входит контроль за процессами ввода-вывода, обработки и уничтожения машинной информации. ОС фиксирует время несанкционированного доступа и программных средств, к которым был осуществлен доступ. Кроме этого, она производит немедленное оповещение службы компьютерной безопасности о посягательстве на безопасность компьютерной системы с одновременной выдачей на печать необходимых данных (листинга). В последнее время в США и ряде европейских стран для защиты компьютерных систем действуют также специальные подпрограммы, вызывающие самоуничтожение основной программы при попытке несанкционированного просмотра содержимого файла с секретной информацией по аналогии действия “логической бомбы”.

Задачи обеспечения безопасности :

Защита информации в каналах связи и базах данных криптографическими методами;

Подтверждение подлинности объектов данных и пользователей (аутентификация сторон, устанавливающих связь);

Обнаружение нарушений целостности объектов данных;

Обеспечение защиты технических средств и помещений, в которых ведется обработка конфиденциальной информации, от утечки по побочным каналам и от возможно внедренных в них электронных устройств съема информации;

Обеспечение защиты программных продуктов и средств вычислительной техники от внедрения в них программных вирусов и закладок;

Защита от несанкционированных действий по каналу связи от лиц, не допущенных к средствам шифрования, но преследующих цели компрометации секретной информации и дезорганизации работы абонентских пунктов;

Организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных.

2. Основные методы и средства защиты информации в сетях

Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них.

К мерам физической защиты информации относятся:

защита от огня;

защита от воды и пожаротушащей жидкости

защита от коррозийных газов;

защита от электромагнитного излучения;

защита от вандализма;

защита от воровства и кражи;

защита от взрыва;

защита от падающих обломков;

защита от пыли;

защита от несанкционированного доступа в помещение.

Какие же действия нужно предпринять, чтобы обеспечить физическую безопасность?

В первую очередь надо подготовить помещение, где будут стоять серверы. Обязательное правило: сервер должен находиться в отдельной комнате, доступ в которую имеет строго ограниченный круг лиц. В этом помещении следует установить кондиционер и хорошую систему вентиляции. Там же можно поместить мини-АТС и другие жизненно важные технические системы.

Разумным шагом станет отключение неиспользуемых дисководов, параллельных и последовательных портов сервера. Его корпус желательно опечатать. Все это осложнит кражу или подмену информации даже в том случае, если злоумышленник каким-то образом проникнет в серверную комнату. Не стоит пренебрегать и такими тривиальными мерами защиты, как железные решетки и двери, кодовые замки и камеры видеонаблюдения, которые будут постоянно вести запись всего, что происходит в ключевых помещениях офиса.

Другая характерная ошибка связана с резервным копированием. О его необходимости знают все, так же как и о том, что на случай возгорания нужно иметь огнетушитель. А вот о том, что резервные копии нельзя хранить в одном помещении с сервером, почему-то забывают . В результате, защитившись от информационных атак, фирмы оказываются беззащитными даже перед небольшим пожаром, в котором предусмотрительно сделанные копии гибнут вместе с сервером.

Часто, даже защитив серверы, забывают, что в защите нуждаются и всевозможные провода - кабельная система сети. Причем, нередко приходится опасаться не злоумышленников, а самых обыкновенных уборщиц, которые заслуженно считаются самыми страшными врагами локальных сетей . Лучший вариант защиты кабеля - это короба, но, в принципе, подойдет любой другой способ, позволяющий скрыть и надежно закрепить провода. Впрочем, не стоит упускать из вида и возможность подключения к ним извне для перехвата информации или создания помех, например, посредством разряда тока. Хотя, надо признать, что этот вариант мало распространен и замечен лишь при нарушениях работы крупных фирм.

Помимо Интернета, компьютеры включены еще в одну сеть - обычную электрическую. Именно с ней связана другая группа проблем, относящихся к физической безопасности серверов. Ни для кого не секрет, что качество современных силовых сетей далеко от идеального. Даже если нет никаких внешних признаков аномалий, очень часто напряжение в электросети выше или ниже нормы. При этом большинство людей даже не подозревают, что в их доме или офисе существуют какие-то проблемы с электропитанием.

Пониженное напряжение является наиболее распространенной аномалией и составляет около 85% от общего числа различных неполадок с электропитанием. Его обычная причина - дефицит электроэнергии, который особенно характерен для зимних месяцев. Повышенное напряжение почти всегда является следствием какой-либо аварии или повреждения проводки в помещении. Часто в результате отсоединения общего нулевого провода соседние фазы оказываются под напряжением 380 В. Бывает также, что высокое напряжение возникает в сети из-за неправильной коммутации проводов.

Источниками импульсных и высокочастотных помех могут стать разряды молний, включение или отключение мощных потребителей электроэнергии, аварии на подстанциях, а также работа некоторых бытовых электроприборов. Чаще всего такие помехи возникают в крупных городах и в промышленных зонах. Импульсы напряжения при длительности от наносекунд (10~9 с) до микросекунд (10~6 с) могут по амплитуде достигать нескольких тысяч вольт. Наиболее уязвимыми к таким помехам оказываются микропроцессоры и другие электронные компоненты. Нередко непогашенная импульсная помеха может привести к перезагрузке сервера или к ошибке в обработке данных. Встроенный блок питания компьютера, конечно, частично сглаживает броски напряжения, защищая электронные компоненты компьютера от выхода из строя, но остаточные помехи все равно снижают срок службы аппаратуры, а также приводят к росту температуры в блоке питания сервера.

Для защиты компьютеров от высокочастотных импульсных помех служат сетевые фильтры (например, марки Pilot), оберегающие технику от большинства помех и перепадов напряжения. Кроме того, компьютеры с важной информацией следует обязательно оснащать источником бесперебойного питания (UPS). Современные модели UPS не только поддерживают работу компьютера, когда пропадает питание, но и отсоединяют его от электросети, если параметры электросети выходят из допустимого диапазона.

2.2 Аппаратные средства защиты информации в КС

К аппаратным средствам защиты информации относятся электронные и электронно-механические устройства, включаемые в состав технических средств КС и выполняющие (самостоятельно или в едином комплексе с программными средствами) некоторые функции обеспечения информационной безопасности. Критерием отнесения устройства к аппаратным, а не к инженерно-техническим средствам защиты является обязательное включение в состав технических средств КС .

К основным аппаратным средствам защиты информации относятся:

Устройства для ввода идентифицирующей пользователя информации (магнитных и пластиковых карт, отпечатков пальцев и т.п.);

Устройства для шифрования информации;

Устройства для воспрепятствования несанкционированному включению рабочих станций и серверов (электронные замки и блокираторы).

Примеры вспомогательных аппаратных средств защиты информации:

Устройства уничтожения информации на магнитных носителях;

Устройства сигнализации о попытках несанкционированных действий пользователей КС и др.

Аппаратные средства привлекают все большее внимание специалистов не только потому, что их легче защитить от повреждений и других случайных или злоумышленных воздействий, но еще и потому, что аппаратная реализация функций выше по быстродействию, чем программная, а стоимость их неуклонно снижается.

На рынке аппаратных средств защиты появляются все новые устройства. Ниже приводится в качестве примера описание электронного замка.

Электронный замок «Соболь»

«Соболь», разработанный и поставляемый ЗАО НИП «Информзащита», обеспечивает выполнение следующих функций защиты:

идентификация и аутентификация пользователей;

контроль целостности файлов и физических секторов жесткого диска;

блокировка загрузки ОС с дискеты и CD-ROM;

блокировка входа в систему зарегистрированного пользователя при превышении им заданного количества неудачных попыток входа;

регистрация событий, имеющих отношение к безопасности системы.

Идентификация пользователей производится по индивидуальному ключу в виде «таблетки» Touch Memory, имеющей память до 64 Кбайт, а аутентификация - по паролю длиной до 16 символов.

Контроль целостности предназначен для того, чтобы убедиться, что программы и файлы пользователя и особенно системные файлы ОС не были модифицированы злоумышленником или введенной им программной закладкой. Для этого в первую очередь в работу вступает разборщик файловой системы ОС: расчет эталонных значений и их контроль при загрузке реализован в «Соболе» на аппаратном уровне. Построение же списка контроля целостности объектов выполняется с помощью утилиты ОС, что в принципе дает возможность программе-перехватчику модифицировать этот список, а ведь хорошо известно, что общий уровень безопасности системы определяется уровнем защищенности самого слабого звена.

Под программными средствами защиты информации понимают специальные программы, включаемые в состав программного обеспечения КС исключительно для выполнения защитных функций.

К основным программным средствам защиты информации относятся:

Программы идентификации и аутентификации пользователей КС;

Программы разграничения доступа пользователей к ресурсам КС;

Программы шифрования информации;

Программы защиты информационных ресурсов (системного и прикладного программного обеспечения, баз данных, компьютерных средств обучения и т. п.) от несанкционированного изменения, использования и копирования.

Надо понимать, что под идентификацией, применительно к обеспечению информационной безопасности КС, понимают однозначное распознавание уникального имени субъекта КС. Аутентификация означает подтверждение того, что предъявленное имя соответствует данному субъекту (подтверждение подлинности субъекта) .

Также к программным средствам защиты информации относятся:

Программы уничтожения остаточной информации (в блоках оперативной памяти, временных файлах и т. п.);

Программы аудита (ведения регистрационных журналов) событий, связанных с безопасностью КС, для обеспечения возможности восстановления и доказательства факта происшествия этих событий;

Программы имитации работы с нарушителем (отвлечения его на получение якобы конфиденциальной информации);

Программы тестового контроля защищенности КС и др.

К преимуществам программных средств защиты информации относятся:

Простота тиражирования;

Гибкость (возможность настройки на различные условия применения, учитывающие специфику угроз информационной безопасности конкретных КС);

Простота применения - одни программные средства, например шифрования, работают в «прозрачном» (незаметном для пользователя) режиме, а другие не требуют от пользователя ни каких новых (по сравнению с другими программами) навыков;

Практически неограниченные возможности их развития путем внесения изменений для учета новых угроз безопасности информации.

Рис. 4. Пример пристыкованного программного средства защиты.

Рис. 5. Пример встроенного программного средства защиты.

К недостаткам программных средств защиты информации относятся:

Снижение эффективности КС за счет потребления ее ресурсов, требуемых для функционирование программ защиты;

Более низкая производительность (по сравнению с выполняющими аналогичные функции аппаратными средствами защиты, например шифрования);

Пристыкованность многих программных средств защиты (а не их встроенность в программное обеспечение КС, рис. 4 и 5), что создает для нарушителя принципиальную возможность их обхода;

Возможность злоумышленного изменения программных средств защиты в процессе эксплуатации КС.

Операционная система является важнейшим программным компонентом любой вычислительной машины, поэтому от уровня реализации политики безопасности в каждой конкретной ОС во многом зависит и общая безопасность информационной системы .

Операционная система MS-DOS является ОС реального режима микропроцессора Intel, а потому здесь не может идти речи о разделении оперативной памяти между процессами. Все резидентные программы и основная программа используют общее пространство ОЗУ. Защита файлов отсутствует, о сетевой безопасности трудно сказать что-либо определенное, поскольку на том этапе развития ПО драйверы для сетевого взаимодействия разрабатывались не фирмой MicroSoft, а сторонними разработчиками.

Семейство операционных систем Windows 95, 98, Millenium – это клоны, изначально ориентированные на работу в домашних ЭВМ. Эти операционные системы используют уровни привилегий защищенного режима, но не делают никаких дополнительных проверок и не поддерживают системы дескрипторов безопасности. В результате этого любое приложение может получить доступ ко всему объему доступной оперативной памяти как с правами чтения, так и с правами записи. Меры сетевой безопасности присутствуют, однако, их реализация не на высоте. Более того, в версии Windows 95 была допущена основательная ошибка, позволяющая удаленно буквально за несколько пакетов приводить к "зависанию" ЭВМ, что также значительно подорвало репутацию ОС, в последующих версиях было сделано много шагов по улучшению сетевой безопасности этого клона .

Поколение операционных систем Windows NT, 2000 уже значительно более надежная разработка компании MicroSoft. Они являются действительно многопользовательскими системами, надежно защищающими файлы различных пользователей на жестком диске (правда, шифрование данных все же не производится и файлы можно без проблем прочитать, загрузившись с диска другой операционной системы – например, MS-DOS). Данные ОС активно используют возможности защищенного режима процессоров Intel, и могут надежно защитить данные и код процесса от других программ, если только он сам не захочет предоставлять к ним дополнительного доступа извне процесса.

За долгое время разработки было учтено множество различных сетевых атак и ошибок в системе безопасности. Исправления к ним выходили в виде блоков обновлений (англ. service pack).

Другая ветвь клонов растет от операционной системы UNIX. Эта ОС изначально разрабатывалась как сетевая и многопользовательская, а потому сразу же содержала в себе средства информационной безопасности. Практически все широко распространенные клоны UNIX прошли долгий путь разработки и по мере модификации учли все открытые за это время способы атак. Достаточно себя зарекомендовали: LINUX (S.U.S.E.), OpenBSD, FreeBSD, Sun Solaris. Естественно все сказанное относится к последним версиям этих операционных систем. Основные ошибки в этих системах относятся уже не к ядру, которое работает безукоризненно, а к системным и прикладным утилитам. Наличие ошибок в них часто приводит к потере всего запаса прочности системы.

Основные компоненты:

Локальный администратор безопасности – несет ответственность за несанкционированный доступ, проверяет полномочия пользователя на вход в систему, поддерживает:

Аудит – проверка правильности выполнения действий пользователя

Диспетчер учетных записей – поддержка БД пользователей их действий и взаимодействия с системой.

Монитор безопасности – проверяет имеет ли пользователь достаточные права доступа на объект

Журнал аудита – содержит информацию о входах пользователей, фиксирует работы с файлами, папками.

Пакет проверки подлинности – анализирует системные файлы, на предмет того, что они не заменены. MSV10 – пакет по умолчанию.

Windows XP дополнена:

можно назначать пароли для архивных копий

средства защиты от замены файлов

система разграничения … путем ввода пароля и создания учета записей пользователя. Архивацию может проводить пользователь, у которого есть такие права.

NTFS: контроль доступа к файлам и папкам

В XP и 2000 – более полное и глубокое дифференцирование прав доступа пользователя.

EFS – обеспечивает шифрование и дешифрование информации (файлы и папки) для ограничения доступа к данным.

Криптография - это наука об обеспечении безопасности данных. Она занимается поисками решений четырех важных проблем безопасности - конфиденциальности, аутентификации, целостности и контроля участников взаимодействия. Шифрование - это преобразование данных в нечитабельную форму, используя ключи шифрования-расшифровки. Шифрование позволяет обеспечить конфиденциальность, сохраняя информацию в тайне от того, кому она не предназначена.

Криптография занимается поиском и исследованием математических методов преобразования информации .

Современная криптография включает в себя четыре крупных раздела:

симметричные криптосистемы;

криптосистемы с открытым ключом;

системы электронной подписи;

управление ключами.

Основные направления использования криптографических методов - передача конфиденциальной информации по каналам связи (например, электронная почта), установление подлинности передаваемых сообщений, хранение информации (документов, баз данных) на носителях в зашифрованном виде.

Зашифрованный диск – это файл-контейнер, внутри которого могут находиться любые другие файлы или программы (они могут быть установлены и запущены прямо из этого зашифрованного файла). Этот диск доступен только после ввода пароля к файлу-контейнеру – тогда на компьютере появляется еще один диск, опознаваемый системой как логический и работа с которым не отличается от работы с любым другим диском. После отключения диска логический диск исчезает, он просто становится «невидимым».

На сегодняшний день наиболее распространенные программы для создания зашифрованных дисков – DriveCrypt, BestCrypt и PGPdisk. Каждая из них надежно защищена от удаленного взлома.

Все изменения информации в файле-контейнере происходят сначала в оперативной памяти, т.е. жесткий диск всегда остается зашифрованным. Даже в случае зависания компьютера секретные данные так и остаются зашифрованными;

Программы могут блокировать скрытый логический диск по истечении определенного промежутка времени;

Все они недоверчиво относятся к временным файлам (своп-файлам). Есть возможность зашифровать всю конфиденциальную информацию, которая могла попасть в своп-файл. Очень эффективный метод скрытия информации, хранящейся в своп-файле – это вообще отключить его, при этом не забыв нарастить оперативную память компьютера;

Физика жесткого диска такова, что даже если поверх одних данных записать другие, то предыдущая запись полностью не сотрется. С помощью современных средств магнитной микроскопии (Magnetic Force Microscopy – MFM) их все равно можно восстановить. С помощью этих программ можно надежно удалять файлы с жесткого диска, не оставляя никаких следов их существования;

Все три программы сохраняют конфиденциальные данные в надежно зашифрованном виде на жестком диске и обеспечивают прозрачный доступ к этим данным из любой прикладной программы;

Они защищают зашифрованные файлы-контейнеры от случайного удаления;

Отлично справляются с троянскими приложениями и вирусами.

Прежде чем получить доступ к ВС, пользователь должен идентифицировать себя, а механизмы защиты сети затем подтверждают подлинность пользователя, т. е. проверяют, является ли пользователь действительно тем, за кого он себя выдает. В соответствии с логической моделью механизма защиты ВС размещены на рабочей ЭВМ, к которой подключен пользователь через свой терминал или каким-либо иным способом. Поэтому процедуры идентификации, подтверждения подлинности и наделения полномочиями выполняются в начале сеанса на местной рабочей ЭВМ.

В дальнейшем, когда устанавливаются различные сетевые протоколы и до получения доступа к сетевым ресурсам, процедуры идентификации, подтверждения подлинности и наделения полномочиями могут быть активизированы вновь на некоторых удаленных рабочих ЭВМ с целью размещения требуемых ресурсов или сетевых услуг.

Когда пользователь начинает работу в вычислительной системе, используя терминал, система запрашивает его имя и идентификационный номер. В соответствии с ответами пользователя вычислительная система производит его идентификацию. В сети более естественно для объектов, устанавливающих взаимную связь, идентифицировать друг друга.

Пароли - это лишь один из способов подтверждения подлинности. Существуют другие способы:

1. Предопределенная информация, находящаяся в распоряжении пользователя: пароль, личный идентификационный номер, соглашение об использовании специальных закодированных фраз.

2. Элементы аппаратного обеспечения, находящиеся в распоряжении пользователя: ключи, магнитные карточки, микросхемы и т.п..

3. Характерные личные особенности пользователя: отпечатки пальцев, рисунок сетчатки глаза, размеры фигуры, тембр голоса и другие более сложные медицинские и биохимические свойства.

4. Характерные приемы и черты поведения пользователя в режиме реального времени: особенности динамики, стиль работы на клавиатуре, скорость чтения, умение использовать манипуляторы и т.д.

5. Привычки: использование специфических компьютерных заготовок.

6. Навыки и знания пользователя, обусловленные образованием, культурой, обучением, предысторией, воспитанием, привычками и т.п.

Если кто-то желает войти в вычислительную систему через терминал или выполнить пакетное задание, вычислительная система должна установить подлинность пользователя. Сам пользователь, как правило, не проверяет подлинность вычислительной системы. Если процедура установления подлинности является односторонней, такую процедуру называют процедурой одностороннего подтверждения подлинности объекта .

Специализированные программные средства защиты информации от несанкционированного доступа обладают в целом лучшими возможностями и характеристиками, чем встроенные средства сетевых ОС. Кроме программ шифрования, существует много других доступных внешних средств защиты информации. Из наиболее часто упоминаемых следует отметить следующие две системы, позволяющие ограничить информационные потоки.

Firewalls - брандмауэры (дословно firewall - огненная стена). Между локальной и глобальной сетями создаются специальные промежуточные сервера, которые инспектируют и фильтруют весь проходящий через них трафик сетевого/ транспортного уровней. Это позволяет резко снизить угрозу несанкционированного доступа извне в корпоративные сети, но не устраняет эту опасность совсем. Более защищенная разновидность метода - это способ маскарада (masquerading), когда весь исходящий из локальной сети трафик посылается от имени firewall-сервера, делая локальную сеть практически невидимой.

Proxy-servers (proxy - доверенность, доверенное лицо). Весь трафик сетевого/транспортного уровней между локальной и глобальной сетями запрещается полностью - попросту отсутствует маршрутизация как таковая, а обращения из локальной сети в глобальную происходят через специальные серверы-посредники. Очевидно, что при этом методе обращения из глобальной сети в локальную становятся невозможными в принципе. Очевидно также, что этот метод не дает достаточной защиты против атак на более высоких уровнях - например, на уровне приложения (вирусы, код Java и JavaScript).

Рассмотрим подробнее работу брандмауэра. Это метод защиты сети от угроз безопасности, исходящих от других систем и сетей, с помощью централизации доступа к сети и контроля за ним аппаратно-программными средствами. Брандмауэр является защитным барьером, состоящим из нескольких компонентов (например, маршрутизатора или шлюза, на котором работает программное обеспечение брандмауэра). Брандмауэр конфигурируется в соответствии с принятой в организации политикой контроля доступа к внутренней сети. Все входящие и исходящие пакеты должны проходить через брандмауэр, который пропускает только авторизованные пакеты.

Брандмауэр с фильрацией пакетов - является маршрутизатором или компьютером, на котором работает программное обеспечение, сконфигурированное таким образом, чтобы отбраковывать определенные виды входящих и исходящих пакетов. Фильтрация пакетов осуществляется на основе информации, содержащейся в TCP- и IP- заголовках пакетов (адреса отправителя и получателя, их номера портов и др.).

Брандмауэр экспертного уровня - проверяет содержимое принимаемых пакетов на трех уровнях модели OSI - сетевом, сеансовом и прикладном. Для выполнения этой задачи используются специальные алгоритмы фильтрации пакетов, с помощью которых каждый пакет сравнивается с известным шаблоном авторизованных пакетов.